Pytanie 1

Który z wymienionych parametrów określa prędkość procesora?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych parametrów określa prędkość procesora?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Która z poniższych nie jest cechą architektury mikroserwisów?

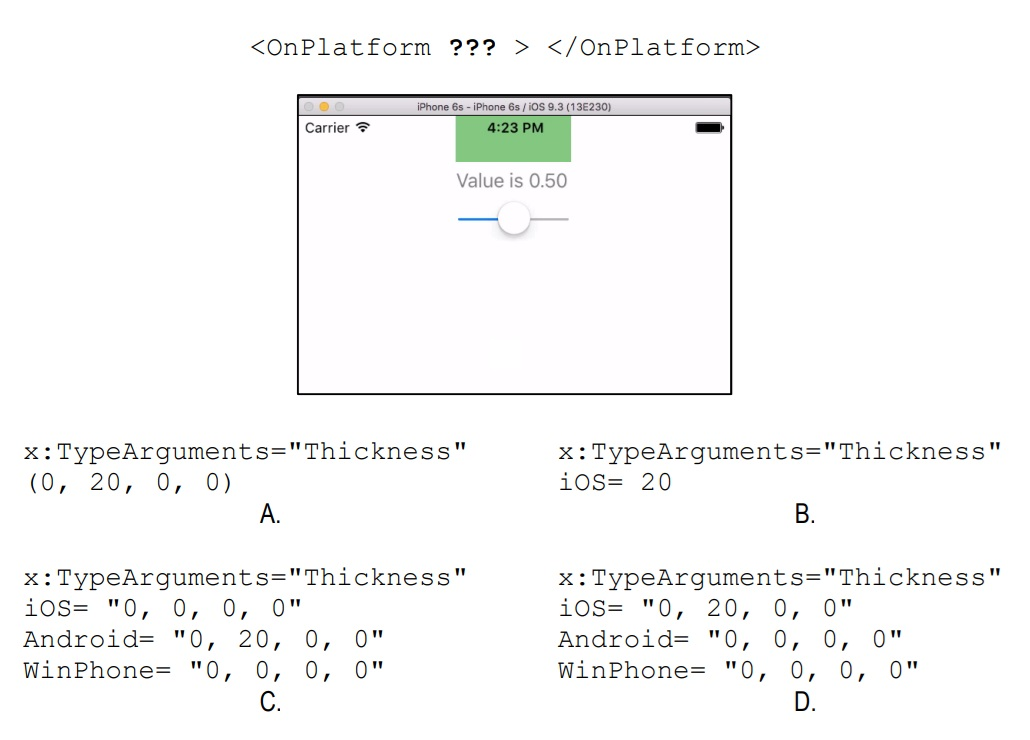

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

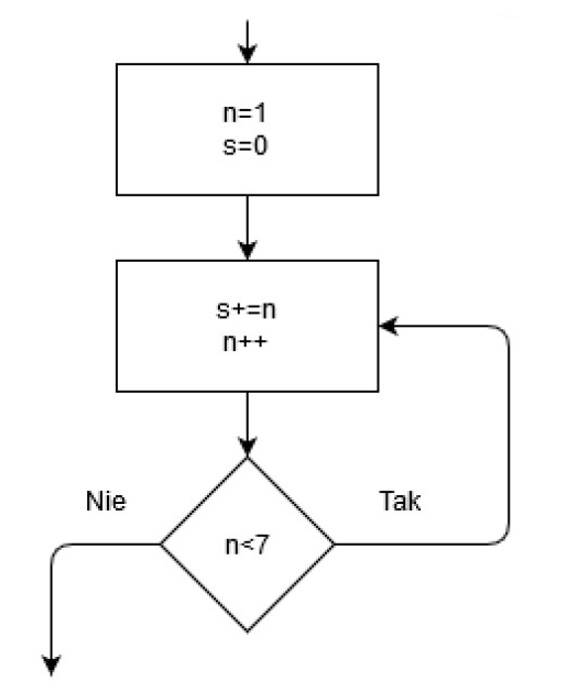

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Jakie jest główne zadanie portali społecznościowych?

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jaką rolę pełni debugger w trakcie programowania?

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

Którego nagłówka używamy w C++ do obsługi plików?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Jakie jest główne zadanie kontrolera w architekturze MVC (Model-View-Controller)?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jakie wartości może przyjąć zmienna typu boolean?

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

int a = 1, b = 20, c = 3; while (a <= 10) { b = b - c; a += 2; }

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Jaką funkcję pełnią okna dialogowe niemodalne?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Co to jest PWA (Progressive Web App)?

Jakie ma znaczenie operator "==" w języku C++?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

1 terabajt (TB) to ile gigabajtów (GB)?

Co zostanie wypisane w konsoli po wykonaniu poniższego kodu?

let i = 0; while (i < 5) { i++; if (i === 3) continue; console.log(i); }

Jakie cechy posiada kod dopełniający do dwóch?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Jaką kategorię reprezentuje typ danych "array"?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Co to jest framework?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Która z poniższych technologii jest używana do tworzenia wykresów i animacji w przeglądarce?

Które z poniższych nie jest językiem programowania?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?