Pytanie 1

Jakie informacje są zawarte w różnicowej kopii zapasowej?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Jakie informacje są zawarte w różnicowej kopii zapasowej?

Wartość gęstości mocy promieniowanej w danym kierunku przez antenę kierunkową, w porównaniu do gęstości mocy promieniowanej przez idealną antenę izotropową, która emituje taką samą moc całkowitą, umożliwia określenie

Aby zapobiec przedostawaniu się do słuchawki prądu zmiennego generowanego przez mikrofon telefonu podczas rozmowy, konieczne jest użycie

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

Co jest głównym celem stosowania protokołu VLAN?

Technika polegająca na ustanawianiu łączności pomiędzy dwiema lub więcej stacjami końcowymi drogi komunikacyjnej, która jest wykorzystywana wyłącznie przez nie do momentu rozłączenia, nazywana jest komutacją

Średni czas dostępu to miara czasu

Jakie są maksymalne prędkości transmisji danych do abonenta oraz od abonenta dla modemu działającego z wykorzystaniem podziału częstotliwościowego FDM, według standardu ADSL2+ ITU-T G.992.5 Annex M?

Jak nazywa się zależność współczynnika załamania medium od częstotliwości fali świetlnej?

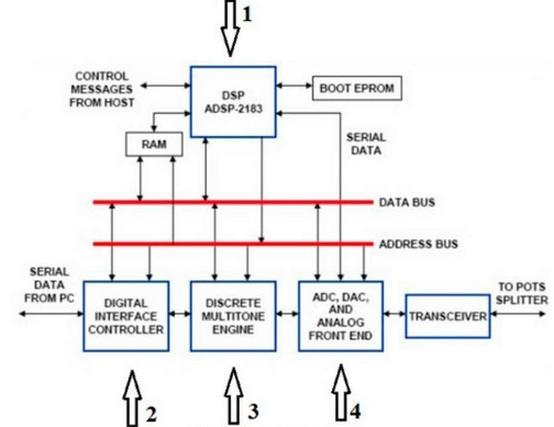

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Kabel optyczny o symbolu Z-XOTKtsd 16J posiada powłokę zewnętrzną wykonaną

W tabeli są przedstawione parametry łącza DSL routera. Ile wynosi tłumienie linii przy odbieraniu danych?

| DSL Status: | Connected |

| DSL Modulation Mode: | MultiMode |

| DSL Path Mode: | Interleaved |

| Downstream Rate: | 2490 kbps |

| Upstream Rate: | 317 kbps |

| Downstream Margin: | 31 dB |

| Upstream Margin: | 34 dB |

| Downstream Line Attenuation: | 16 dB |

| Upstream Line Attenuation: | 3 dB |

| Downstream Transmit Power: | 11 dBm |

| Upstream Transmit Power: | 20 dBm |

Definicja linii abonenckiej bez strat wskazuje, że rezystancja jednostkowa tej linii

Patchcord światłowodowy przedstawiony na rysunku jest zakończony złączami

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Który element osprzętu telekomunikacyjnego jest przedstawiony na zdjęciach?

Jakiego typu komutacja jest stosowana w stacjonarnej telefonii analogowej?

W węzłach sieci do wtórnego źródła sygnałów synchronizacyjnych wykorzystuje się

Jaką trasę należy ustawić, aby zapewnić najwyższą wiarygodność informacji o ścieżkach uzyskanych przez ruter?

Z zamieszczonego fragmentu dokumentacji technicznej modułu ISDN centrali abonenckiej wynika, że pracuje on w standardzie

| Nominalne napięcie zasilania | 12V DC |

| Maksymalny pobór prądu | 500mA |

| Złącza: | złącze cyfrowe 2B+D |

| złącze analogowe do podłączenia analogowego urządzenia abonenckiego | |

| Protokoły: | DSS1 (Euro ISDN) V.110 |

| Zakres temperatur pracy: | +5° do +35°C |

| Masa | 1,03kg |

Przyrząd przedstawiony na rysunku jest stosowany do

Aby ocenić jakość transmisji w systemach cyfrowych, konieczne jest wykonanie pomiaru

W systemie GPON (Gigabit Passive Optical Networks) maksymalne wartości przepustowości są ustalone dla połączeń.

Jak można zdiagnozować nieciągłość w kablu światłowodowym?

Jaką cechę ma kod, w którym dwubitowe sekwencje danych są reprezentowane przez jeden z czterech dostępnych poziomów amplitudy?

Impuls wysłany do jednorodnej linii transmisyjnej powrócił po odbiciu od jej końca po czasie 100 μs. Jaka jest długość linii, jeśli prędkość propagacji sygnału w linii wynosi 2 · 108 m/s?

Orientacja elektrycznego wektora fali radiowej w stosunku do powierzchni ziemi, wynikająca z konstrukcji anteny oraz jej sposobu ustawienia, zwana jest

Zjawisko, w którym w wyniku sygnału informacyjnego następuje zmiana parametru fali nośnej, takiego jak amplituda, określane jest jako

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości

Którego telefonu dotyczy przedstawiona specyfikacja?

| Parametry telefonu: | |

|---|---|

| ■ | menu w języku polskim / angielskim |

| ■ | czytelny, podświetlany wyświetlacz z dwoma krojami czcionek |

| ■ | 12 programowalnych klawiszy z sygnalizacją LED |

| ■ | wygodne klawisze z ABS – klikowe |

| ■ | różne rodzaje dzwonków – sygnały dla połączeń przychodzących z zewnątrz, z sieci firmowej i bramofonu |

| ■ | nawigacja podobna do aparatów komórkowych, klawisze nawigacyjne |

| ■ | poruszanie się po menu za pomocą klawiszy „do przodu", „wstecz", „góra", „dół" |

| ■ | kontekstowe działanie klawiszy (+, –) – głośniej / ciszej |

| ■ | sygnalizacja stanu numerów wewnętrznych i linii miejskich |

| ■ | optyczna sygnalizacja dzwonienia i nieodebranych połączeń |

| ■ | podręczny spis połączeń wykonywanych, odebranych i nieodebranych |

| ■ | blokada telefonu (indywidualny zamek kodowy) |

| ■ | dostęp do dwóch książek telefonicznych (publicznej i prywatnej) oraz spisu numerów wewnętrznych |

| ■ | konfiguracja jako interkom (np. do sekretarki) |

| ■ | możliwość sterowania trybami pracy centrali |

| ■ | funkcja „domofon" (przypisany dzwonek, domofon, otwieranie drzwi) |

| ■ | zasilanie z centrali |

| ■ | możliwość dołączenia 5 konsol rozszerzających |

| ■ | słuchawki nagłowne – obsługa lub współpraca |

| ■ | połączenie z centralą jedną parą przewodów |

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Jakiego sygnału doświadczy abonent, który rozpoczyna połączenie, w przypadku niemożności jego zestawienia z powodu chwilowego braku dostępnych łączy lub wolnej drogi w polu komutacyjnym?

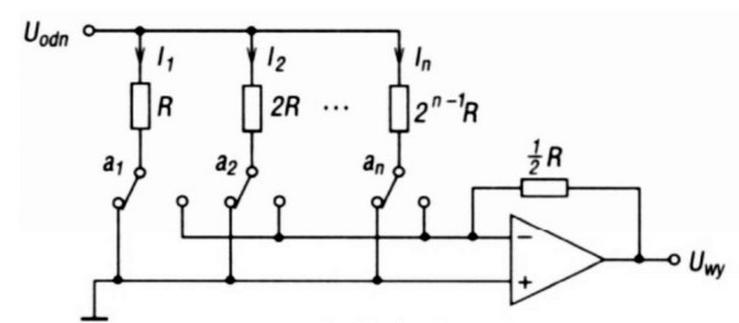

Jakie znaczenie ma rozdzielczość przetwornika C/A?

Na rysunku przedstawiono schemat przetwornika

Aby sprawdzić ciągłość kabla UTP Cat 5e oraz wykrywać odwrócone i skrzyżowane pary, należy użyć

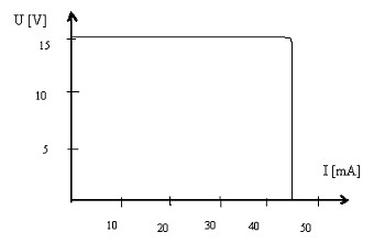

Na rysunku zamieszczono charakterystykę