Pytanie 1

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

Czas trwania periodycznego sygnału cyfrowego wynosi 0,01ms. Jaką częstotliwość ma ten sygnał?

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

Jakim skrótem nazywa się licencja, która pozwala instytucjom komercyjnym oraz organizacjom w sektorze administracji publicznej i edukacji na zakup oprogramowania firmy Microsoft na korzystnych warunkach grupowych?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Która usługa sieci ISDN pozwala na natychmiastowe, bezwarunkowe przesyłanie połączeń na inny, wybrany numer wskazany w momencie aktywacji usługi?

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

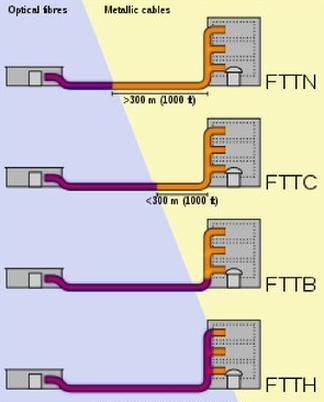

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

Zysk energetyczny anteny definiuje się jako stosunek

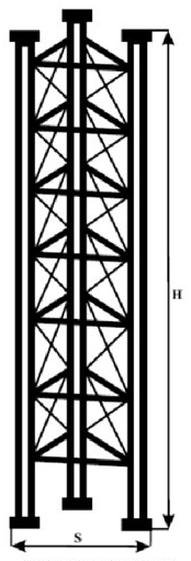

Na rysunku pokazano element konstrukcji stosowany do budowy masztów telekomunikacyjnych

Przy jakiej długości fali świetlnej włókno światłowodowe charakteryzuje się najmniejszą tłumiennością?

W jakich jednostkach określa się przepustowość cyfrowego kanału?

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

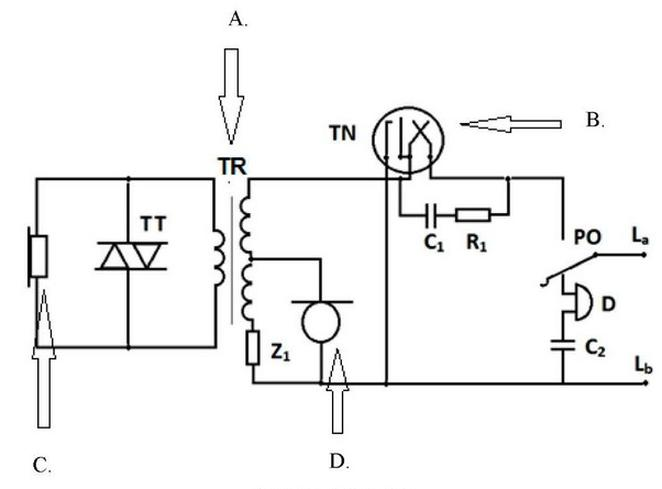

Element przetwarzający sygnały elektryczne na falę akustyczną na schemacie aparatu telefonicznego oznaczono literą

Jakie jest maksymalne dopuszczalne natężenie rezystancji linii telefonicznej razem z aparatem POTS?

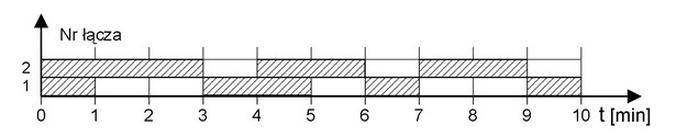

Na rysunku pokazano wyniki obserwacji ruchu na wiązce łączy. Natężenie ruchu dla wiązki wynosi

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Czym jest partycja?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Która z poniższych właściwości światłowodów wpływa na ich wybór podczas projektowania sieci informatycznych?

Różnica pomiędzy NAT i PAT polega na

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Licencja umożliwiająca darmowe udostępnianie oprogramowania zawierającego elementy reklamowe to

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Aby zweryfikować poprawność działania każdego urządzenia zainstalowanego w komputerze działającym na systemie operacyjnym MS Windows, należy wybrać następującą ścieżkę:

Wybierz najkorzystniejszą taryfę dla klienta kontaktującego się jedynie za pomocą SMS-ów, których wysyła średnio 1 000 w miesiącu.

| Taryfa | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Abonament | 25 zł | 55 zł | 75 zł | 180 zł |

| W abonamencie: darmowe godziny lub wiadomości | 0,5 lub 200 | 1,5 lub 400 | 2 lub 600 | 5 lub 1500 |

| Minuta | 0,66 zł | 0,60 zł | ||

| SMS | 0,20 zł | 0,20 zł | ||

Który z poniższych opisów odnosi się do kabla transmisyjnego (skrętki) kategorii 5?

Przypisanie wartości sygnału skwantowanego do słów binarnych to

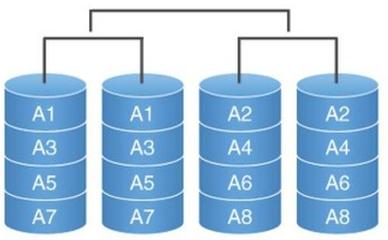

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Jaką liczbę w naturalnym kodzie dwójkowym reprezentuje liczba A3DF5 zapisana w systemie szesnastkowym?

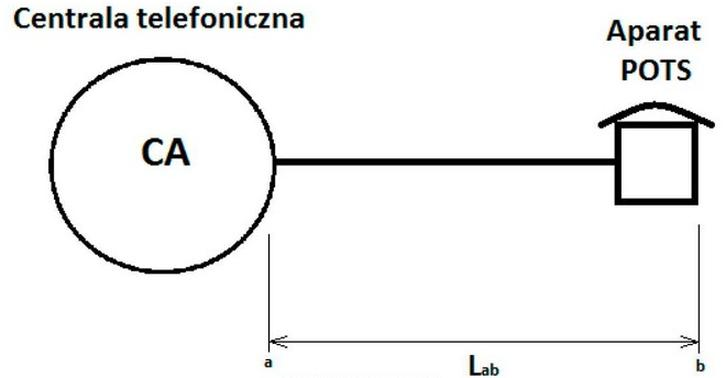

Maksymalna rezystancja pętli dla prądu stałego odcinka Labnie powinna przekroczyć wartości

Jak nazywa się aplikacja, która startuje jako pierwsza po tym, jak BIOS (ang. Basic Input/Output System) przeprowadzi procedurę POST (Power On Self Test), a jej celem jest wczytanie systemu operacyjnego do pamięci RAM komputera?

System oceniający i kontrolujący działanie dysku twardego to

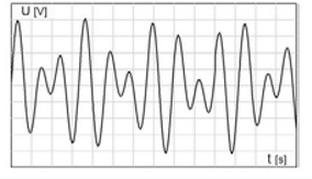

Oscylogram przedstawia sygnalizację

W dzisiejszych smartfonach używa się baterii

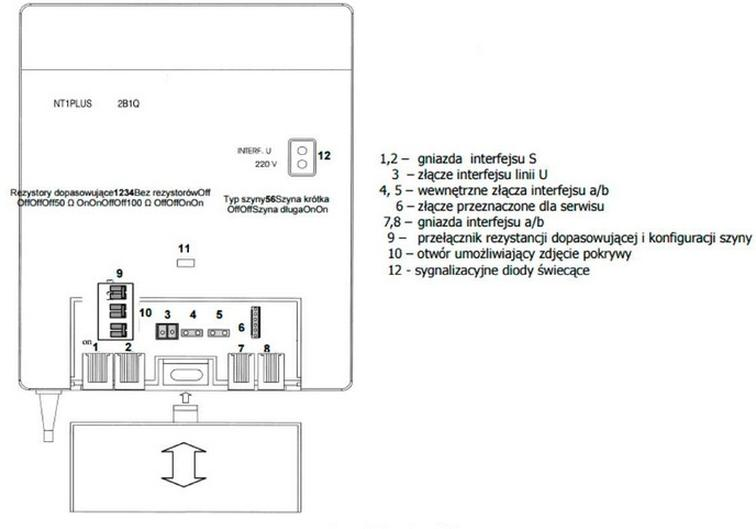

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

Którą z opcji w menu głównym BIOS-u należałoby wybrać, aby skonfigurować datę systemową?

Jakiego rodzaju sygnalizacja jest używana w systemie PCM 30/32?