Pytanie 1

Keyloggery to aplikacje, które

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Keyloggery to aplikacje, które

Jak nazywa się proces, który przetwarza sygnały o przepływności 64 kbit/s w jeden sygnał zbiorczy o przepływności 2,048 Mbit/s?

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

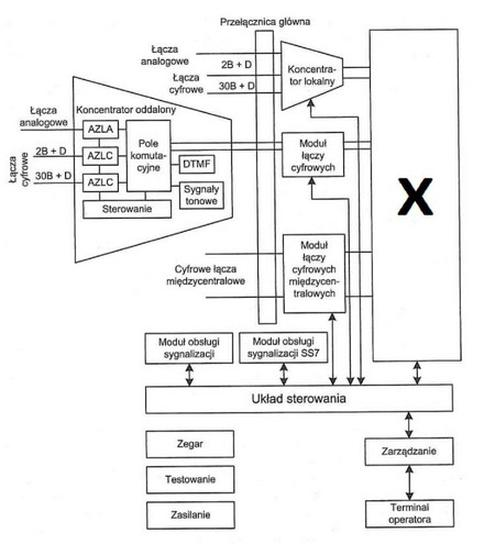

Jaką rolę pełni blok oznaczony symbolem X na schemacie centrali telefonicznej?

Przedstawione na rysunku narzędzie jest stosowane do montażu

Średni czas dostępu to miara czasu

Jakiego rodzaju sygnalizacja jest używana w systemie PCM 30/32?

W celu ochrony urządzeń teleinformatycznych przed nagłymi skokami napięcia wykorzystuje się

Który z wymienionych adresów IPv4 jest poprawny?

Na rysunku przedstawiono symbol graficzny

Jaki filtr tłumi składowe widma sygnału o wysokich częstotliwościach, a jednocześnie przepuszcza składowe o niskich częstotliwościach?

Norma IEEE 802.11 odnosi się do sieci

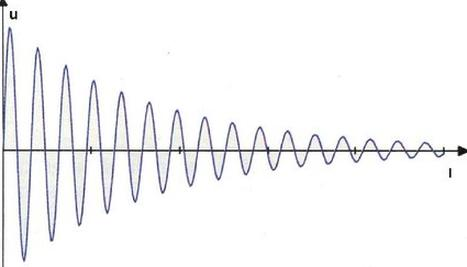

Które zjawisko związane z przesyłaniem sygnałów zostało przedstawione na rysunku?

Który z protokołów służy jako protokół sygnalizacyjny w technologii VoIP?

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Najwyższa wartość natężenia prądu, jaką może pobierać urządzenie abonenckie zasilane z otwartej pętli zgodnie z normą europejską EN 300 001, wynosi

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Do zamontowania przewodów telefonicznych w przedstawionej na rysunku łączówce należy użyć

Jakie medium transmisyjne znajduje zastosowanie w sieciach SONET?

Sygnał zajętości ma tę samą częstotliwość co sygnał zgłoszenia, ale jest emitowany w regularnych odstępach podczas nadawania?

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

Jaki kodek z próbkowaniem 8kHz, w standardzie PCM, jest wykorzystywany w cyfrowej telefonii jako kodek do przesyłania mowy, a jednocześnie może funkcjonować w technologii PSTN?

Poniżej zamieszczono fragment dokumentacji technicznej urządzeń dostępowych. Którego systemu dotyczą zapisane w nim parametry?

| Parametry techniczne modemów | |

| ⇒ | Parametry interfejsu 2 Mbit/s:

|

| ⇒ | Parametry interfejsu liniowego:

|

| ⇒ | Parametry jakościowe modemów:

|

Ile częstotliwości występuje w tonie generowanym po naciśnięciu klawisza DTMF w telefonie?

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

W dokumentacji zestawu komputerowego zapisano: nośnik pamięci, nazwany recovery disc, został dołączony do zestawu komputerowego. Co oznacza ten zapis?

Średnica rdzenia włókna światłowodowego o jednomodowej strukturze mieści się w zakresie

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

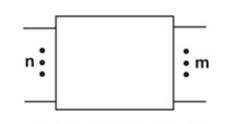

Symbol graficzny oznacza układ reagujący na

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

Standard telefonii komórkowej, który jest uznawany za rozwinięcie GSM1 i GSM2, stanowiący system szerokopasmowy z wdrożoną technologią WCDMA (Wideband Code Division Multiple Access), to

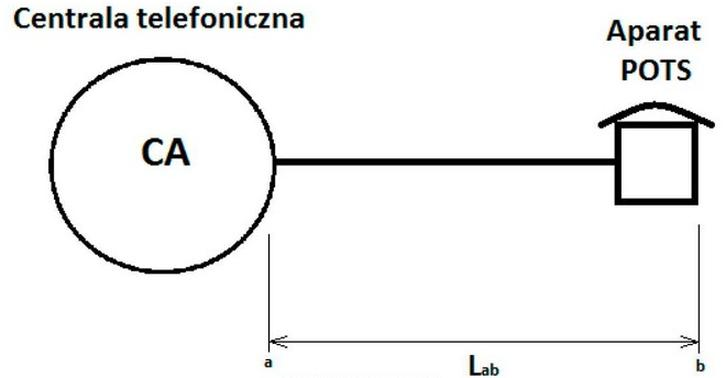

Maksymalna rezystancja pętli dla prądu stałego odcinka Labnie powinna przekroczyć wartości

Wskaż aplikację, która w systemie operacyjnym Windows sprawdza logiczną integralność systemu plików na dysku twardym.

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

Którą opcję w ustawieniach BIOS należy wybrać, aby zmienić konfigurację pamięci RAM lub pamięci wideo?

Który parametr włókna światłowodowego wyznacza się za pomocą przedstawionego wzoru?

$$ \alpha[\text{dB/km}] = -\frac{10}{L} \log \frac{P(L)}{P_0} $$

gdzie:

\( L \) - długość włókna światłowodowego,

\( P_0 \) - moc wprowadzona na długości 0,

\( P(L) \) - moc wyprowadzona na długości L,

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?