Pytanie 1

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

W systemie operacyjnym wystąpił problem z sterownikiem TWAIN, co może wpływać na nieprawidłowe działanie

Aby osiągnąć przepustowość 4 GB/s w obydwie strony, konieczne jest zainstalowanie w komputerze karty graficznej używającej interfejsu

Aby w przeglądarce internetowej wyczyścić dane dotyczące adresów przeglądanych witryn, należy między innymi podać

Który profil użytkownika ulega modyfikacji i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Który z protokołów jest używany do przesyłania plików na serwer?

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

Pojemność pamięci 100 GiB odpowiada zapisowi

Wykonanie polecenia fsck w systemie Linux spowoduje

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

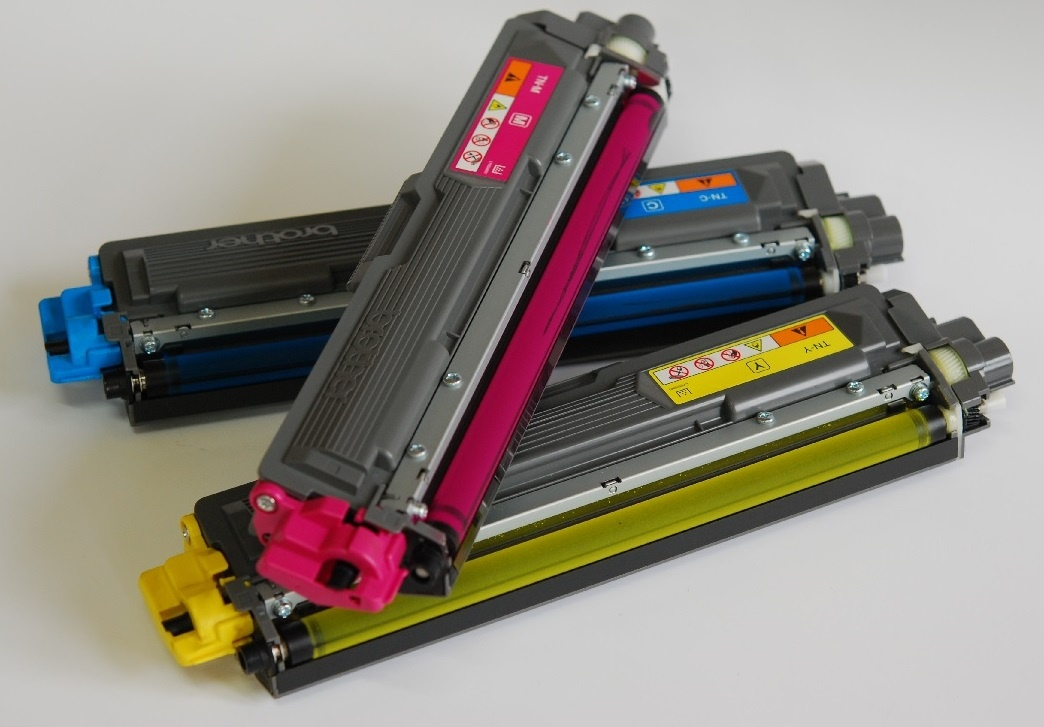

Na ilustracji przedstawiono

Jaki protokół jest używany do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Podaj adres rozgłoszeniowy sieci, do której przynależy host o adresie 88.89.90.91/6?

Komputer zarejestrowany w domenie Active Directory nie ma możliwości połączenia się z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie utworzony na tym urządzeniu?

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

Które polecenie w systemie Linux służy do zakończenia procesu?

Przygotowując ranking dostawców łączy internetowych należy zwrócić uwagę, aby jak najmniejsze wartości miały parametry

Wskaż złącze żeńskie o liczbie pinów 24 lub 29, które jest w stanie przesyłać skompresowany cyfrowy sygnał do monitora?

Który z pakietów powinien być zainstalowany na serwerze Linux, aby komputery z systemem Windows mogły udostępniać pliki oraz drukarki z tego serwera?

Jakie materiały są używane w kolorowej drukarce laserowej?

Jakie właściwości topologii fizycznej sieci zostały przedstawione w poniższej ramce?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Które złącze powinna posiadać karta graficzna, aby można było bezpośrednio ją połączyć z telewizorem LCD wyposażonym wyłącznie w analogowe złącze do podłączenia komputera?

Brak odpowiedzi na to pytanie.

W tablecie graficznym bez wyświetlacza pióro nie ustala położenia kursora ekranowego, można jedynie korzystać z jego końcówki do przesuwania kursora ekranowego oraz klikania. Wskaż możliwą przyczynę nieprawidłowej pracy urządzenia.

Brak odpowiedzi na to pytanie.

W dokumentacji płyty głównej podano informację "wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Brak odpowiedzi na to pytanie.

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

Brak odpowiedzi na to pytanie.

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

Brak odpowiedzi na to pytanie.

Wskaż adresy podsieci, które powstaną po podziale sieci o adresie 172.16.0.0/22 na 4 równe podsieci.

Brak odpowiedzi na to pytanie.

W systemie Windows Server narzędzie, które pozwala na zarządzanie zasadami grupowymi, to

Brak odpowiedzi na to pytanie.

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Brak odpowiedzi na to pytanie.

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Brak odpowiedzi na to pytanie.

W modelu RGB, kolor w systemie szesnastkowym przedstawia się w ten sposób: ABCDEF. Wartość natężenia koloru niebieskiego w tym zapisie odpowiada liczbie dziesiętnej

Brak odpowiedzi na to pytanie.

Aby serwer z systemem Linux mógł udostępniać pliki i drukarki komputerom klienckim z systemem Windows, należy zainstalować na nim

Brak odpowiedzi na to pytanie.