Pytanie 1

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Zjawisko, w którym współczynnik załamania ośrodka zmienia się w zależności od częstotliwości fali świetlnej, określamy mianem

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

W protokole IPv4 adres 162.1.123.0 zalicza się do

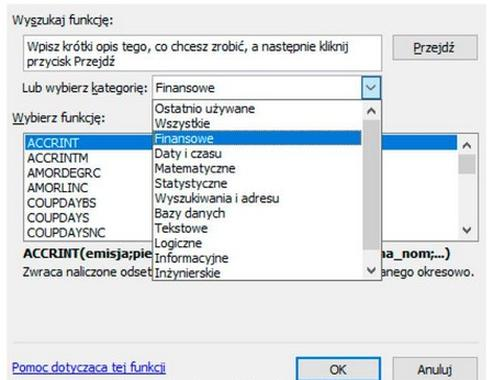

Który program Microsoft Office umożliwia wybór i wstawienie funkcji przedstawionych na rysunku?

W odpowiedzi na zgłoszenie połączenia przez użytkownika, sygnalizowane podniesieniem słuchawki, centrala przesyła do użytkownika sygnał potwierdzający, który jest oznaką

Podstawową miarą przepływności w medium transmisyjnym jest ilość

Modulacja to proces zmiany parametrów ustalonego, standardowego sygnału, który określamy jako sygnał

Metoda filtrowania datagramów, stosowana do ochrony sieci lokalnej przed nieautoryzowanym dostępem z zewnątrz, to

Na podstawie oferty cenowej zaproponuj klientowi drukarkę o najniższych kosztach rocznej eksploatacji, drukującemu dziennie 200 stron przez 20 dni roboczych w miesiącu.

| Oferta cenowa | ||||

|---|---|---|---|---|

| Typ drukarki | Atramentowa A | Atramentowa B | Laserowa A | Laserowa B |

| Cena zakupu | 200 zł | 500 zł | 1 000 zł | 2 000 zł |

| Koszt atramentu/tonera | 150 zł | 120 zł | 250 zł | 500 zł |

| wydajność przy 5% pokryciu powierzchni | 500 | 600 | 5 000 | 10 000 |

| Koszt wymiany bębna | 700 zł | 1 000 zł | ||

| Wydajność bębna | 20 000 | 100 000 | ||

| Prędkość drukowania | do 7 stron/min. | do 10 stron/min. | do 14 stron/min. | do 17 stron/min. |

Jakie opatrzenie należy zastosować do ran oparzeniowych powstałych w wyniku porażenia prądem elektrycznym?

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

Aby zrealizować konsolidację danych na twardym dysku w taki sposób, aby zajmowały one sąsiadujące klastry, należy zastosować

Który z poniższych adresów mógłby pełnić rolę adresu IP bramy domyślnej dla urządzenia o adresie 192.168.30.1/24?

Jakie dwa typy telefonów można podłączyć do magistrali S/T w centrali telefonicznej i w jaki sposób?

Jakie medium transmisyjne jest stosowane w standardzie 10Base-FL?

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

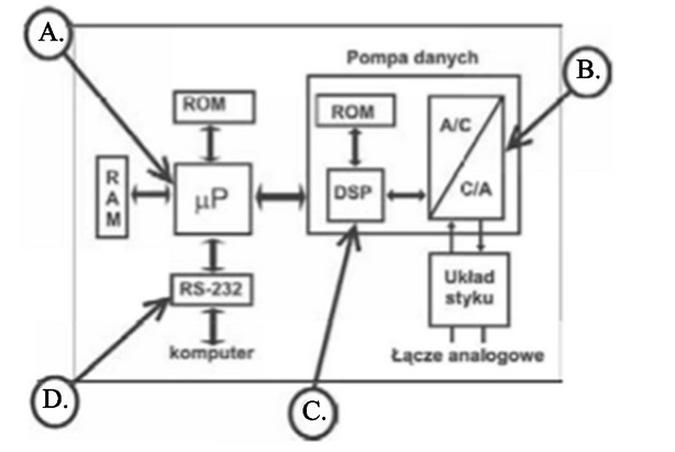

Na schemacie modemu przedstawionego na rysunku układ transmisji szeregowej oznaczono literą

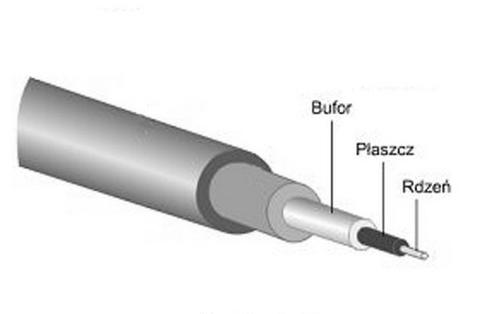

Na rysunku przedstawiono budowę

Jakie urządzenie pozwala na wykonywanie pomiarów tłumienia, częstotliwości oraz intensywności sygnału w linii abonenckiej?

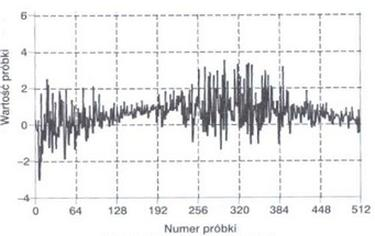

Przedstawiony na rysunku sygnał cyfrowy ma

Aby zmienić datę systemową w komputerze, należy w menu BIOS Setup wybrać opcję

Kabel, który nosi symbol HTKSH, jest kablem telefonicznym?

Co należy zrobić przed wymianą karty sieciowej w komputerze?

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

Wskaź przyrząd, który powinien być zastosowany do pomiaru rezystancji pętli pary kablowej?

Protokół SNMP opisuje

Aby podłączyć analogowe telefony do zakończenia sieciowego NT1, trzeba użyć wtyku

Który typ przetwornika A/C charakteryzuje się prostą konstrukcją oraz analizuje różnice między kolejnymi próbkami?

W procesie generowania strumienia E2 z czterech strumieni E1 w europejskiej strukturze PDH wykorzystywane są:

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

W światłowodach jednomodowych nie zachodzi dyspersja

Jakie jest maksymalne dopuszczalne natężenie rezystancji linii telefonicznej razem z aparatem POTS?

Jaką wartość ma przepływność kanału D w dostępie PRA sieci ISDN?

Jakiego adresu IPv4 powinien użyć interfejs rutera, aby mógł funkcjonować w sieci z adresem 120.120.120.128/29?

Jaką charakterystykę ma przepustowość wynosząca 64 kbit/s?

Czym jest kabel symetryczny?

Jaką funkcję pełni zapora systemu Windows?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Można zrezygnować z obowiązku udzielenia pomocy przedmedycznej zgodnie z art.162 Kodeksu Karnego jedynie w sytuacji, gdy