Pytanie 1

Uzyskanie przechowywania kopii często odwiedzanych witryn oraz zwiększenia bezpieczeństwa przez odfiltrowanie konkretnych treści w sieci Internet można osiągnąć dzięki

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Uzyskanie przechowywania kopii często odwiedzanych witryn oraz zwiększenia bezpieczeństwa przez odfiltrowanie konkretnych treści w sieci Internet można osiągnąć dzięki

To narzędzie może być wykorzystane do

Aby wyświetlić przedstawioną informację o systemie Linux w terminalu, należy użyć polecenia

W systemach operacyjnych z rodziny Windows odpowiednikiem programu fsck z systemu Linux jest aplikacja

Która funkcja systemu Windows Server pozwala na m.in. uproszczoną, bezpieczną oraz zdalną instalację systemów operacyjnych Windows na komputerach w sieci?

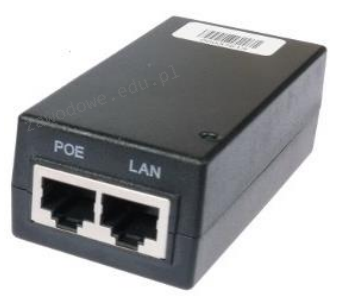

Urządzenie pokazane na ilustracji służy do

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

Nie jest możliwe wykonywanie okresowych kopii zapasowych dysków serwera na nośnikach wymiennych typu

W skanerze z systemem CIS źródłem światła oświetlającym skanowany dokument jest

Zgodnie z normą PN-EN 50173, minimalna liczba punktów rozdzielczych, które należy zainstalować, wynosi

Materiałem eksploatacyjnym stosowanym w drukarkach tekstylnych jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

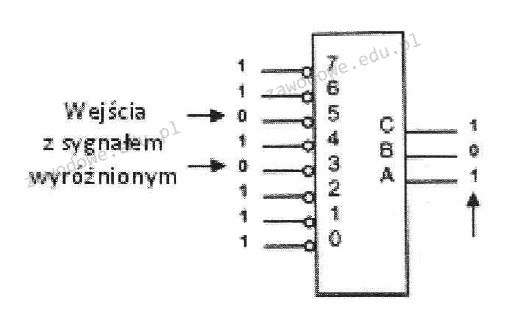

Na ilustracji przedstawiono symbol urządzenia cyfrowego

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

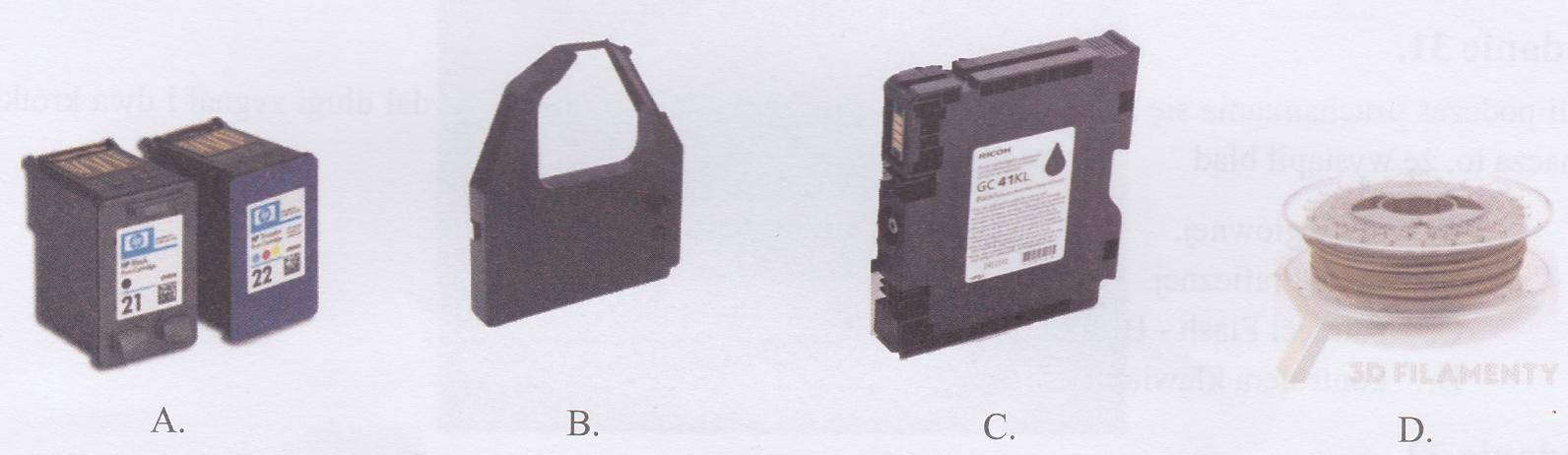

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

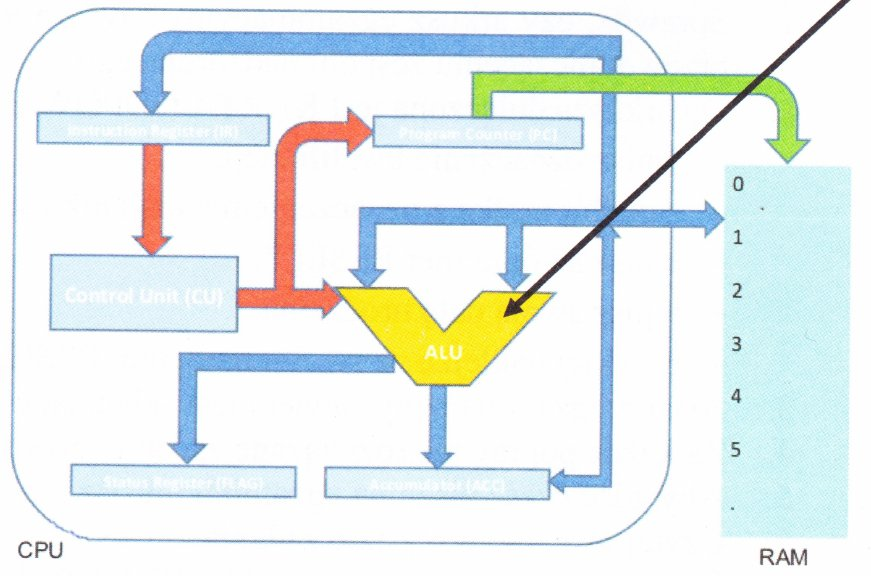

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

Jakie polecenie powinien zastosować użytkownik systemu Linux, aby wydobyć zawartość archiwum o nazwie dane.tar?

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Urządzenie sieciowe, które łączy pięć komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

W trakcie instalacji systemu Windows Serwer 2022 istnieje możliwość instalacji w trybie Core. Oznacza to, że system zostanie zainstalowany

W przypadku zalania układu elektronicznego klawiatury słodkim napojem należy natychmiast odłączyć ją od zestawu komputerowego, a następnie

W systemie NTFS do zmiany nazwy pliku konieczne jest posiadanie uprawnienia

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Standard WIFI 802.11 b/g używa pasma

Jakim materiałem eksploatacyjnym jest ploter solwentowy?

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę hasła oraz stosowanie haseł o odpowiedniej długości i spełniających wymagania dotyczące złożoności, należy ustawić

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Rejestr procesora, znany jako licznik rozkazów, przechowuje

W pierwszym oktecie adresów IPv4 klasy B znajdują się liczby mieszczące się w przedziale

Aby zainicjować w systemie Windows oprogramowanie do monitorowania wydajności komputera przedstawione na ilustracji, należy otworzyć

Wskaż nieprawidłowy sposób podziału dysków MBR na partycje?

Sprzęt, który umożliwia konfigurację sieci VLAN, to

Jakie oprogramowanie jest wykorzystywane do dynamicznej obsługi urządzeń w systemie Linux?

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

W dokumentacji dotyczącej karty dźwiękowej można znaleźć informację: częstotliwość próbkowania 22 kHz oraz rozdzielczość próbkowania 16 bitów. Jaka będzie przybliżona objętość pliku audio z 10-sekundowym nagraniem mono (jednokanałowym)?

W podejściu archiwizacji danych określanym jako Dziadek – Ojciec – Syn na poziomie Dziadek wykonuje się kopię danych na koniec

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?