Pytanie 1

Aby utworzyć relację wiele do wielu między tabelami A i B, wystarczy, że

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Aby utworzyć relację wiele do wielu między tabelami A i B, wystarczy, że

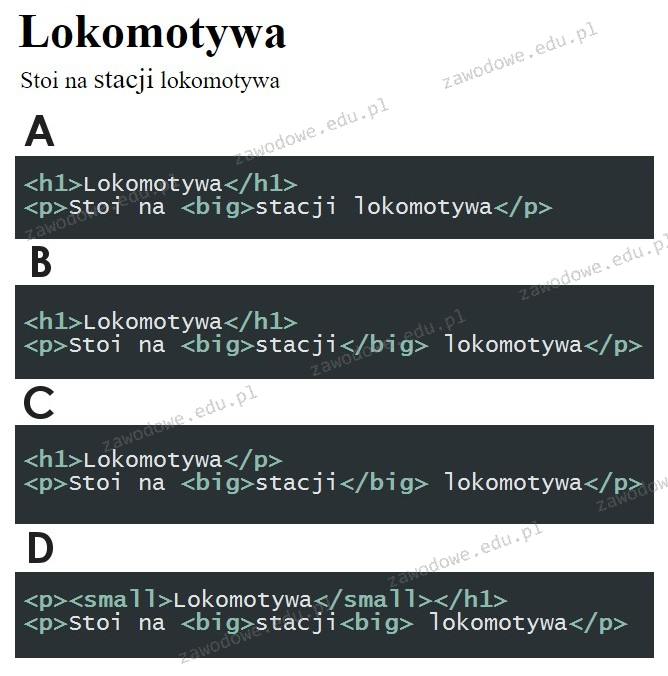

Który z poniższych fragmentów kodu HTML sformatuje tekst zgodnie z wymaganiami? (zauważ, że słowo "stacji" jest wyświetlane w większej czcionce niż pozostałe słowa w tej linii)

Jak wybrać nazwy produktów z tabeli sprzet zawierającej pola: nazwa, cena, liczbaSztuk, dataDodania, które zostały dodane w roku 2021, a ich cena jest poniżej 100 zł lub liczba sztuk przekracza 4, w sekcji WHERE?

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

Które z komend przyznaje najniższy poziom uprawnień dla użytkownika uczen w zakresie modyfikacji danych oraz struktury tabeli?

Aby włączyć kaskadowy arkusz stylów zapisany w pliku zewnętrznym, należy zastosować poniższy fragment kodu HTML

Która z wymienionych metod umożliwia wyświetlenie komunikatu w konsoli przeglądarki internetowej przy użyciu języka JavaScript?

Jak w języku PHP można przypisać wartość 4 do zmiennej sesyjnej o nazwie wyborID?

Co robi funkcja przedstawiona w kodzie JavaScript?

function tekst() {

var h = location.hostname;

document.getElementById("info").innerHTML = h;

}

W PHP utworzenie oraz przypisanie tablicy asocjacyjnej do zmiennej odbywa się poprzez zapis

W języku JavaScript, aby uzyskać element wykorzystując metodę getElementById, jaką właściwością można zmienić jego zawartość?

Poprzez zdefiniowanie var x="true"; w języku JavaScript powstaje zmienna należąca do typu

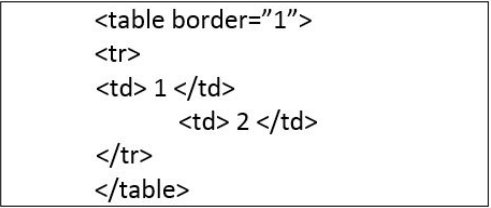

Kod umieszczony w ramce tworzy tabelę, która zawiera

W HTML-u, aby uzyskać efekt przedstawiony w przykładzie, należy użyć konstrukcji

Duży tekstzwykły tekst

Jakiego rodzaju oprogramowanie narzędziowe jest wymagane, aby użytkownik mógł przeprowadzać operacje na zebranych danych?

W języku JavaScript właściwie zdefiniowana zmienna to

W języku PHP funkcja trim służy do

Dana jest tabela uczniowie, do której wpisano rekordy jak na rysunku. Co będzie wynikiem działania przedstawionego zapytania SQL?

|

| Nazwisko | Imie | ocena |

|---|---|---|

| Kowalski | Sebastian | 4 |

| Kaczmarek | Marta | 3 |

| Baryła | Zenon | 4 |

| Gota | Anna | 3 |

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

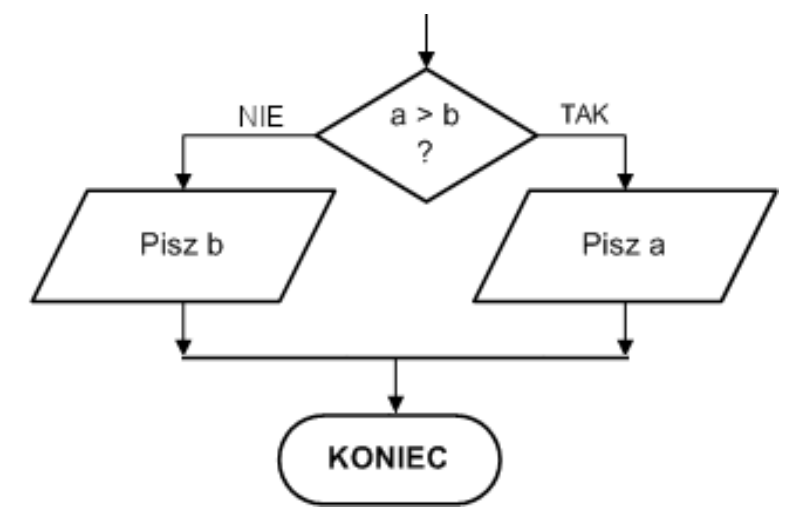

Implementując przedstawiony fragment algorytmu należy posłużyć się instrukcją

Jakie języki programowania funkcjonują po stronie serwera?

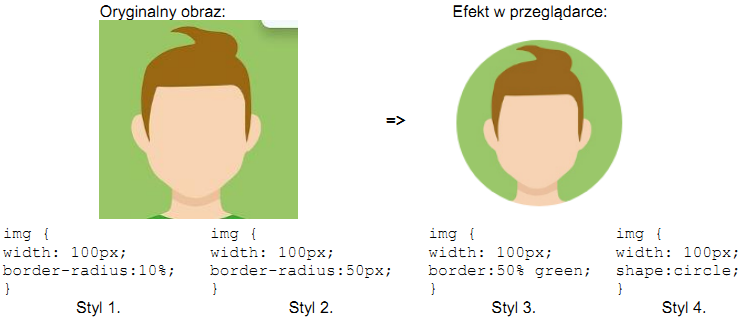

Zidentyfikuj styl CSS, który doprowadził do uzyskania pokazanego efektu.

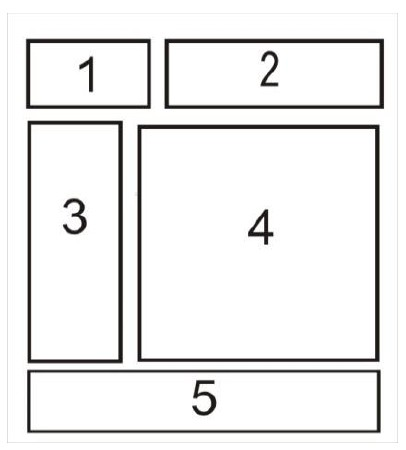

Na ilustracji przedstawiono schemat rozmieszczenia elementów na stronie WWW. W której z jej sekcji zazwyczaj znajduje się stopka strony?

Wykonanie polecenia w MySQL w postaci ```REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'``` spowoduje, że użytkownik tKowal straci

Element

<meta charset="utf-8">definiuje metadane dotyczące strony internetowej, odnosząc się do

W skrypcie JavaScript deklaracja zmiennych ma miejsce

W zamieszczonym kodzie PHP, zamiast znaków zapytania powinien być wyświetlony komunikat:

$x = mysql_query('SELECT * FROM mieszkancy');

if (!$x)

echo '??????????????????????';Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

Do uruchomienia kodu napisanego w języku PHP konieczne jest posiadanie w systemie

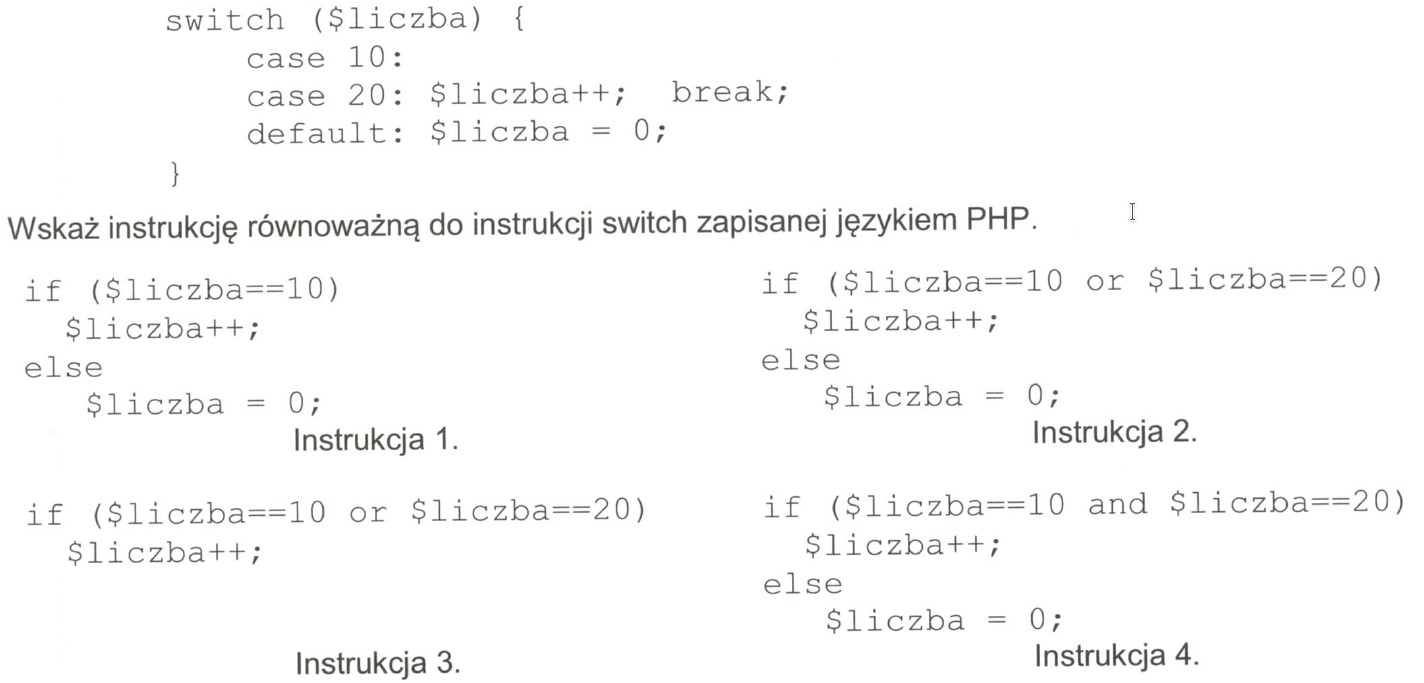

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

W języku PHP zapisano fragment kodu działającego na bazie MySQL. Jego zadaniem jest wypisanie

| $z = mysqli_query($db, "SELECT ulica, miasto, kod_pocztowy FROM adresy"); $a = mysqli_fetch_row($z); echo "$a[1], $a[2]"; |

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

Kod w języku PHP przedstawia się następująco (patrz ramka): Zakładając, że zmienne a, b, c mają wartości numeryczne, wynik warunku będzie skutkował wypisaniem liczby:

if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c;

W jaki sposób można ustawić w CSS wygląd hiperłącza, aby linki nieodwiedzone miały kolor żółty, a odwiedzone kolor zielony?

W języku PHP znak "//" wskazuje na

Aby zidentyfikować błędy w składni kodu HTML, trzeba użyć

Jakie tabele będą weryfikowane przez podane polecenie?

CHECK TABLE pracownicy CHANGED;

W CSS należy ustawić tło dokumentu na obraz rys.png, który powinien się powtarzać tylko w poziomie. Którą definicję trzeba przypisać selektorowi body?

Fragment kodu HTML z JavaScript spowoduje, że po kliknięciu przycisku

| <img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button> |

W aplikacjach webowych tablice asocjacyjne to struktury, w których