Pytanie 1

Jaką cechę posiada przełącznik sieciowy?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jaką cechę posiada przełącznik sieciowy?

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Transmisję danych bezprzewodowo realizuje interfejs

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

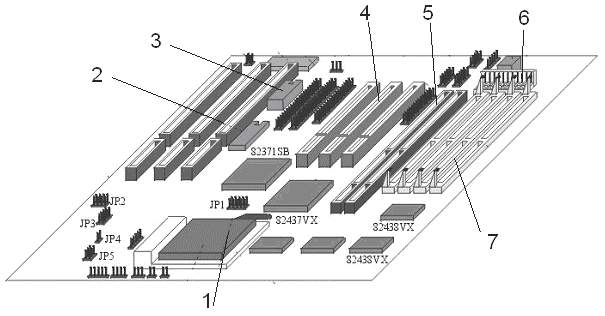

Na schemacie przedstawionej płyty głównej zasilanie powinno być podłączone do gniazda oznaczonego numerem

Wskaż błędny podział dysku MBR na partycje?

Domyślny port, na którym działa usługa "Pulpit zdalny", to

Protokół User Datagram Protocol (UDP) należy do

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Wartość liczby BACA w systemie heksadecymalnym to liczba

Bęben światłoczuły stanowi istotny komponent w funkcjonowaniu drukarki

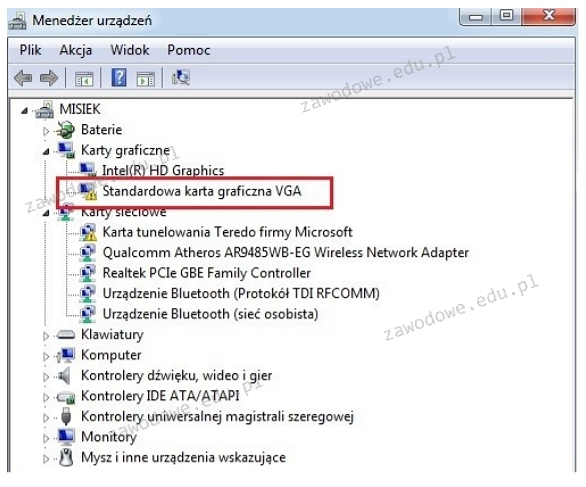

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Jakiego rodzaju papieru należy użyć, aby wykonać "naprasowankę" na T-shircie z własnym zdjęciem przy pomocy drukarki atramentowej?

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

SuperPi to aplikacja używana do oceniania

Najwyższą prędkość transmisji danych w sieciach bezprzewodowych zapewnia standard

Na zdjęciu pokazano złącza

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Oblicz całkowity koszt materiałów potrzebnych do zbudowania sieci w topologii gwiazdy dla 3 komputerów z kartami sieciowymi, używając kabli o długości 2 m. Ceny materiałów są wskazane w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

Komunikat tekstowy KB/Interface error, wyświetlony na ekranie komputera z BIOS POST firmy AMI, informuje o błędzie

W systemie Windows harmonogram zadań umożliwia przydzielenie

Jakie polecenie diagnostyczne powinno się użyć, aby uzyskać informacje na temat tego, czy miejsce docelowe odpowiada oraz po jakim czasie nastąpiła odpowiedź?

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

Kiedy podczas startu systemu z BIOSu firmy AWARD komputer wyemitował długi dźwięk oraz dwa krótkie, to oznacza, że wystąpił błąd?

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

Komputer lokalny dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego komputera, która rozpoznaje adresy w sieci, uzyskano informację, że adres komputera to 195.182.130.24. To oznacza, że

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

Jaki protokół sygnalizacyjny jest wykorzystywany w technologii VoIP?

Za pomocą przedstawionego urządzenia można przeprowadzić diagnostykę działania

Aby utworzyć obraz dysku twardego, można skorzystać z programu

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Termin "PIO Mode" odnosi się do trybu operacyjnego