Pytanie 1

Jeśli użytkownik wybierze pozycję wskazaną strzałką, będzie mógł zainstalować aktualizacje

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jeśli użytkownik wybierze pozycję wskazaną strzałką, będzie mógł zainstalować aktualizacje

Jaki protokół posługuje się portami 20 oraz 21?

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

Pamięć, która nie traci danych, może być elektrycznie kasowana i programowana, znana jest pod skrótem

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

Jednym z narzędzi zabezpieczających system przed oprogramowaniem, które bez wiedzy użytkownika pozyskuje i wysyła jego autorowi dane osobowe, numery kart płatniczych, informacje o adresach stron WWW odwiedzanych przez użytkownika, hasła i używane adresy mailowe, jest program

Firma planuje stworzenie lokalnej sieci komputerowej, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart bezprzewodowych. Internet będzie udostępniany przez ruter z modemem ADSL i czterema portami LAN. Które z wymienionych elementów sieciowych jest konieczne, aby sieć mogła prawidłowo działać i uzyskać dostęp do Internetu?

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

Zapis liczby w systemie oznaczonym jako #108 to

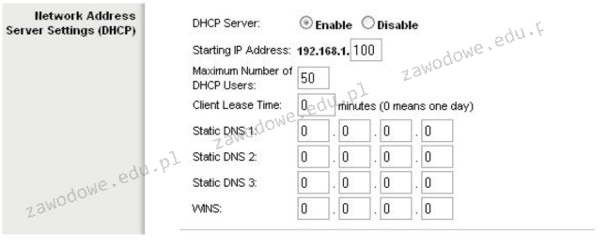

Na ilustracji widać panel ustawień bezprzewodowego punktu dostępu, który pozwala na

Co symbolizuje graficzny znak przedstawiony na ilustracji?

Komenda "mmc" w systemach Windows 2000 oraz Windows XP uruchamia aplikację do tworzenia, zapisywania i otwierania

W pierwszym oktecie adresów IPv4 klasy B znajdują się liczby mieszczące się w przedziale

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

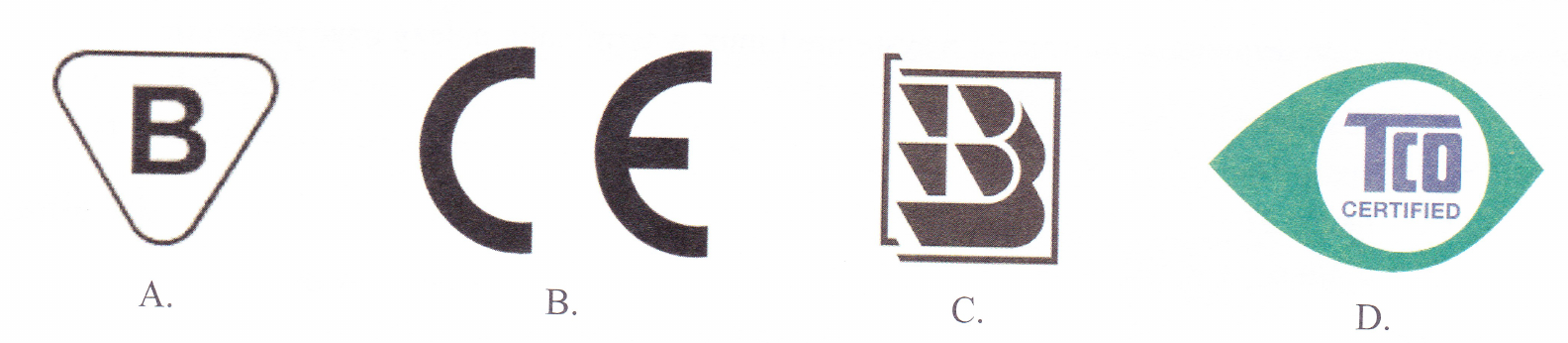

Wskaż symbol umieszczany na urządzeniach elektrycznych, które są przeznaczone do obrotu i sprzedaży na terenie Unii Europejskiej?

Który z poniższych adresów IP należy do grupy C?

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Norma IEEE 802.11 określa typy sieci

Jakim poleceniem w systemie Linux można ustalić trasę pakietu do celu?

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to

Minimalna odległość toru nieekranowanego kabla sieciowego od instalacji elektrycznej oświetlenia powinna wynosić

Procesor RISC to procesor o

Magistrala komunikacyjna PCI ver. 2.2 (Peripheral Component Interconnect) jest standardem magistrali, zgodnie z którym szyna danych ma maksymalną szerokość

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Jakie jest odpowiadające adresowi 194.136.20.35 w systemie dziesiętnym przedstawienie w systemie binarnym?

Granice dla obszaru kolizyjnego nie są określane przez porty urządzeń takich jak

Zbiór usług sieciowych dla systemów z rodziny Microsoft Windows jest reprezentowany przez skrót

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Wskaż nieprawidłowy sposób podziału dysków MBR na partycje?

Do interfejsów pracujących równolegle należy interfejs

Jak wygląda liczba 257 w systemie dziesiętnym?

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Jakie złącze na płycie głównej komputera jest przeznaczone do zamontowania karty graficznej widocznej na powyższym obrazie?