Pytanie 1

Po stwierdzeniu przypadkowego usunięcia ważnych danych na dysku twardym, aby odzyskać usunięte pliki, najlepiej

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Po stwierdzeniu przypadkowego usunięcia ważnych danych na dysku twardym, aby odzyskać usunięte pliki, najlepiej

Aby zasilić najbardziej wydajne karty graficzne, konieczne jest dodatkowe 6-pinowe gniazdo zasilacza PCI-E, które dostarcza napięcia

Która z licencji pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik zadba o ekologię?

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Jak powinno być usytuowanie gniazd komputerowych RJ45 względem powierzchni biurowej zgodnie z normą PN-EN 50174?

AES (ang. Advanced Encryption Standard) to standard szyfrowania, który?

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

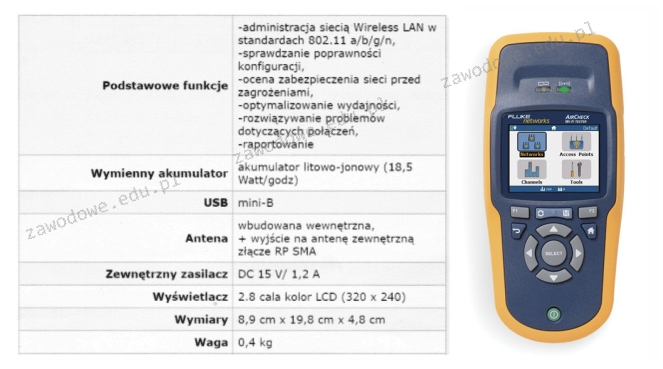

Jakie urządzenie diagnostyczne zostało zaprezentowane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

W systemie Linux polecenie chown służy do

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Do czego służy nóż uderzeniowy?

Jaką normę odnosi się do okablowania strukturalnego?

Jaką inną formą można zapisać 2^32 bajtów?

Termin "PIO Mode" odnosi się do trybu operacyjnego

Shareware to typ licencji, który opiera się na

Klawiatura w układzie QWERTY, która pozwala na wpisywanie znaków typowych dla języka polskiego, jest znana jako klawiatura

Jaką konfigurację sieciową może mieć komputer, który należy do tej samej sieci LAN, co komputer z adresem 10.8.1.10/24?

W dokumentacji dotyczącej karty dźwiękowej można znaleźć informację: częstotliwość próbkowania 22 kHz oraz rozdzielczość próbkowania 16 bitów. Jaka będzie przybliżona objętość pliku audio z 10-sekundowym nagraniem mono (jednokanałowym)?

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

Funkcja "Mostek sieciowy" w Windows XP Professional umożliwia łączenie różnych

Program fsck jest stosowany w systemie Linux do

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Uszkodzenie mechaniczne dysku twardego w komputerze stacjonarnym może być spowodowane

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Aby skanera działał prawidłowo, należy

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

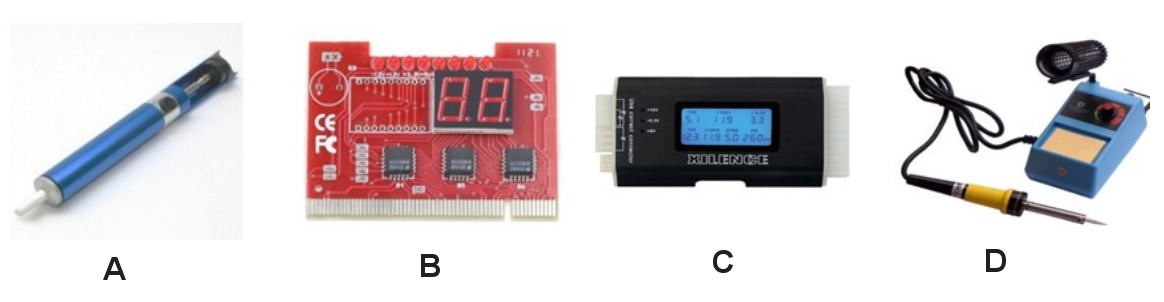

Jakie narzędzie powinno być użyte do uzyskania rezultatów testu POST dla komponentów płyty głównej?

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

Materiałem eksploatacyjnym stosowanym w drukarkach tekstylnych jest

Jakie jest maksymalne dozwolone promień gięcia przy układaniu kabla U/UTP kat.5E?

Strategia zapisywania kopii zapasowych ukazana na diagramie określana jest mianem

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

Największą pojemność spośród nośników optycznych posiada płyta

Czym dokonuje się przekształcenia kodu źródłowego w program do wykonania?

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

Jakie jest tworzywo eksploatacyjne w drukarce laserowej?

Na ilustracji zaprezentowano sieć komputerową w układzie

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |