Pytanie 1

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

Aby zmienić datę systemową w komputerze, należy w menu BIOS Setup wybrać opcję

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Który rodzaj alarmu w systemie teleinformatycznym wymaga podjęcia działań mających na celu dokładne zdiagnozowanie oraz rozwiązanie problemu?

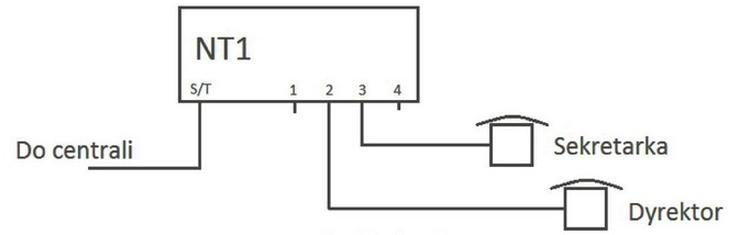

Który typ telefonu powinien być podłączony do wyjścia S/T w centrali abonenckiej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Złącze AGP na płycie głównej komputera jest przeznaczone do podłączenia

Modulacja amplitudy impulsowej jest określana skrótem

W cyfrowych systemach teletransmisyjnych o plezjochronicznej hierarchii europejskiej symbol E4 wskazuje na system o przepustowości

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

Jaką wartość szacunkową ma międzyszczytowe (peak-to-peak) napięcie sygnału sinusoidalnego o wartości skutecznej (RMS) wynoszącej 10 V?

Aby zabezpieczyć cyfrową transmisję przed błędami, stosuje się

Komutacja kanałów to proces polegający na

Rysunek przedstawia schemat podłączenia aparatów telefonicznych do zakończenia NT1 terminala ISDN centrali. Na podstawie rysunku można stwierdzić, że dwa aparaty

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką licencję posiada oprogramowanie, które jest darmowo dystrybuowane i którego kopie można legalnie wymieniać, jednak jego użytkowanie po pewnym czasie wymaga uiszczenia określonych opłat lub zakupu licencji, aby uzyskać dostęp do wszystkich jego funkcji?

W cyfrowych łączach abonenckich do wymiany informacji pomiędzy stacjami końcowymi a węzłem komutacyjnym wykorzystuje się sygnalizację

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

Linia długa bezstratna to taka linia, dla której

Jakim skrótem nazywa się licencja, która pozwala instytucjom komercyjnym oraz organizacjom w sektorze administracji publicznej i edukacji na zakup oprogramowania firmy Microsoft na korzystnych warunkach grupowych?

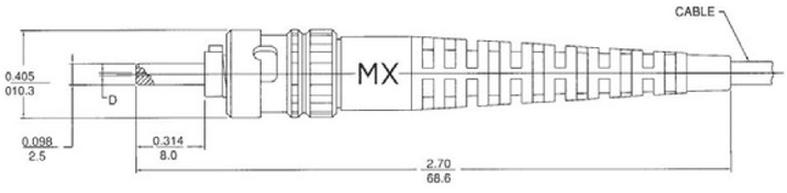

Rysunek przedstawia złącze światłowodowe zgodne ze standardem

Wskaż komponent sieci GSM, który nie uczestniczy w nawiązywaniu połączeń pomiędzy abonentami tej sieci, korzystającymi z klasycznych usług.

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

Jak definiuje się efektywność widmową BF (Bandwidth Efficiency)?

Proces uwierzytelniania użytkownika polega na

Która z metod komutacji przydziela kanał rozmówny na czas trwania połączenia?

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to

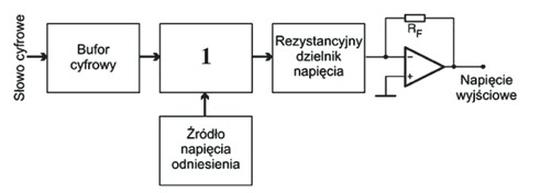

Na rysunku przedstawiono przetwornik C/A z rezystancyjnym dzielnikiem napięcia. Blok oznaczony symbolem 1, to

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk:

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?

Sterowniki w systemie operacyjnym komputera są instalowane w celu zapewnienia

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

W jakim medium transmisji sygnał jest najmniej narażony na zakłócenia radioelektryczne?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Funkcja w systemach PBX, która umożliwia bezpośrednie nawiązanie połączenia z wewnętrznym numerem abonenta, to