Pytanie 1

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Jaką funkcję pełnią okna dialogowe niemodalne?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów? KOD W ANGULAR:

tags: string[] = ['tag1', 'tag2', 'tag3' ]; // ... <p *ngFor="let tag of tags"> {{tag}} </p>KOD W REACT.JS:

state = { tags: ['tag1', 'tag2', 'tag3'] }; // ... /* w instrukcji return metody render */ <React.Fragment> { this.state.tags.map(tag => <p key={tag}>{tag}</p>) } </React.Fragment>

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Który z poniższych nie jest typem danych w języku JavaScript?

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Co oznacza operator '===' w JavaScript?

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

vector <int> liczby; for(int i=0; i<10; i++) { liczby.push_back(2*i); }

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

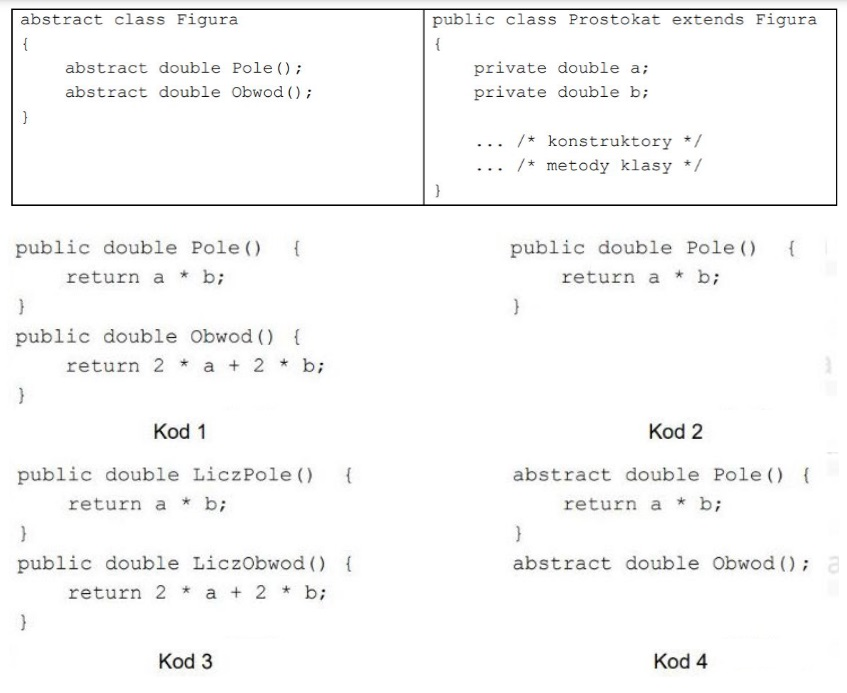

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Prezentowana metoda jest realizacją algorytmu

public static String fun1(String str) { String output = " "; for (var i = (str.length()-1); i >= 0; i--) output += str.charAt(i); return output; }

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Jakie stwierdzenie najlepiej tłumaczy cel podziału programu na funkcje (metody)?

Co to jest BEM w kontekście CSS?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Co to jest WebAssembly (WASM)?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Podaj wspólną cechę wszystkich kontrolek umieszczonych w ramce

<Label Text="5" BackgroundColor="Blue" TextColor="Tan" isVisible="True" /> <Stepper BackgroundColor="Blue" Value="5" isVisible="True" /> <Entry TextColor="Tan" BackgroundColor="Blue" Placeholder="5" /> <Slider ThumbColor="Tan" BackgroundColor="Blue" Value="5" isVisible="False" />

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

| To prosta metoda sortowania opierająca się na cyklicznym porównywaniu par sąsiadujących ze sobą elementów i zamianie ich miejscami w przypadku, kiedy kryterium porządkowe zbioru nie zostanie spełnione. Operacje te wykonywane są dopóki występują zmiany, czyli tak długo, aż cały zbiór zostanie posortowany. |

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Którą konwencję nazewnictwa najczęściej stosuje się w JavaScript?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?