Pytanie 1

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

Jaką cechę ma kod, w którym dwubitowe sekwencje danych są reprezentowane przez jeden z czterech dostępnych poziomów amplitudy?

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Jakie urządzenie służy do pomiaru tłumienności światłowodu?

Która kategoria kabla UTP pozwala na przesył danych z prędkością 1 000 Mbit/s?

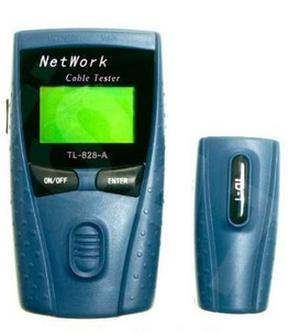

Przyrząd przedstawiony na rysunku jest stosowany do

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

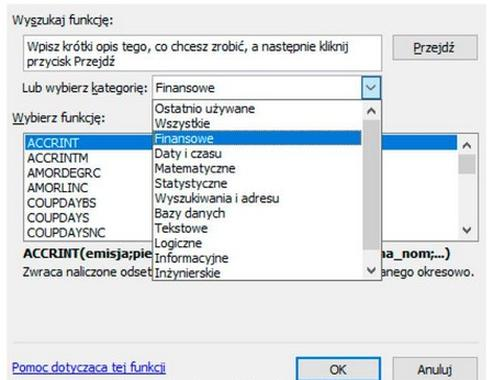

Który program Microsoft Office umożliwia wybór i wstawienie funkcji przedstawionych na rysunku?

Jaka jest podstawowa wartość przepływności dla jednego kanału PDH?

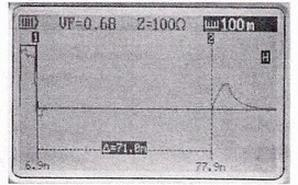

Fragment pomiaru tłumienności światłowodu, który określamy jako strefę martwą, to

Przedstawione na rysunku narzędzie jest stosowane do montażu

Funkcja Windows Update pozwala na

Klient centrali zgłasza wysoką wartość zakłóceń pochodzących z telefonu, takich jak: przydźwięk, przesłuchy oraz szumy. Jednym ze sposobów na określenie miejsca uszkodzenia jest wykonanie pomiaru

Przetwornik A/C o rozdzielczości 8 bitów zamienia próbkę sygnału na jedną liczbę

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

Emisja sygnału zajętości w łączu abonenckim ma charakterystykę

Kluczowym aspektem zabezpieczenia centrali telefonicznej przed dostępem osób bez uprawnień jest

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

Jakie znaczenie ma skrót VoIP?

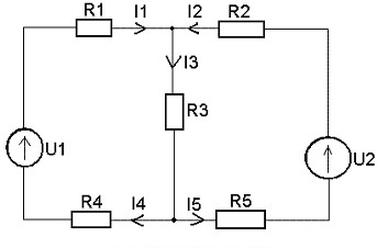

Dla przedstawionego obwodu elektrycznego wzór wykorzystujący I prawo Kirchhoffa ma postać

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

W systemie Windows funkcja znana jako quota służy do ograniczania

W technologii xDSL, usługa POTS korzysta z naturalnego pasma przenoszenia w kanale o szerokości

Iloczyn izotropowego zysku anteny oraz mocy wejściowej, zredukowanej o tłumienie kabla pomiędzy nadajnikiem a anteną, określa się jako

Na którym urządzeniu wynik pomiaru jest przedstawiany w sposób pokazany na rysunku?

Jak powstaje sygnał dyskretny?

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

Często do skonfigurowania systemu operacyjnego Linux niezbędne są określone uprawnienia użytkownika o nazwie

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Po naciśnięciu którego przycisku aparat telefoniczny z tonowym wybieraniem numerów DTMF (Double Tone Mode Frequency) wygeneruje sygnał o tonie, którego składowe mają częstotliwości 852 Hz i 1336 Hz?

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

|---|---|---|---|---|

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Substancja używana pomiędzy mikroprocesorem a radiatorami to

Cechą wyróżniającą technikę komutacji łączy jest

Baterie i akumulatory zużyte o masie nieprzekraczającej 5 kg

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Jakim symbolem oznaczana jest jednostka transportowa systemu SDH o przepustowości 155,52 MB/s?

Jaki zapis nie stanowi adresu IPv6?