Pytanie 1

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

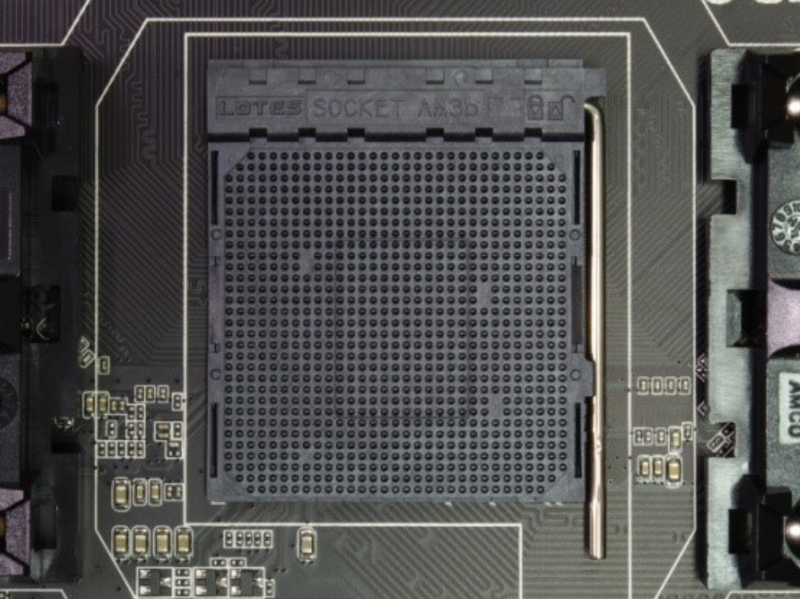

Na płycie głównej wyposażonej w gniazdo przedstawione na zdjęciu można zainstalować procesor

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

W schemacie logicznym okablowania strukturalnego, zgodnie z terminologią polską zawartą w normie PN-EN 50174, cechą kondygnacyjnego punktu dystrybucyjnego jest to, że

Określenie najbardziej efektywnej trasy dla połączenia w sieci to

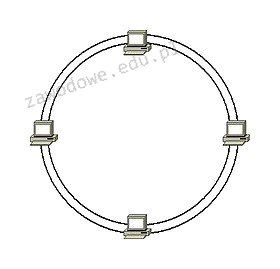

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

RAMDAC konwerter przekształca sygnał

Jaką funkcję pełni polecenie tee w systemie Linux?

Brak odpowiedzi na to pytanie.

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

Brak odpowiedzi na to pytanie.

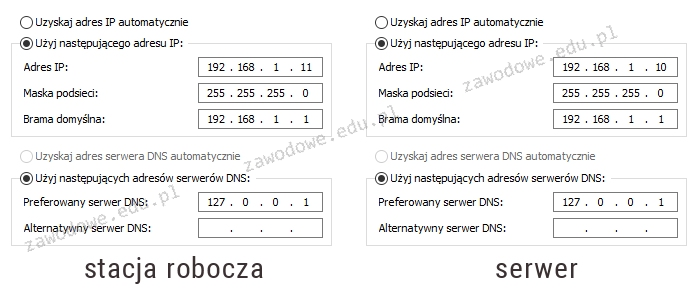

Na schemacie przedstawiono konfigurację protokołu TCP/IP pomiędzy serwerem a stacją roboczą. Na serwerze zainstalowano rolę DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca pozytywny wynik, natomiast na stacji roboczej jest on negatywny. Jakie zmiany należy wprowadzić w konfiguracji, aby usługa DNS na stacji funkcjonowała poprawnie?

Brak odpowiedzi na to pytanie.

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

Brak odpowiedzi na to pytanie.

Protokół ARP (Address Resolution Protocol) pozwala na przypisanie logicznych adresów warstwy sieciowej do rzeczywistych adresów warstwy

Brak odpowiedzi na to pytanie.

Okablowanie wertykalne w sieci strukturalnej łączy

Brak odpowiedzi na to pytanie.

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

Brak odpowiedzi na to pytanie.

W systemie Windows odpowiednikiem macierzy RAID 1 jest wolumin o nazwie

Brak odpowiedzi na to pytanie.

W jednostce ALU do akumulatora została zapisana liczba dziesiętna 240. Jak wygląda jej reprezentacja w systemie binarnym?

Brak odpowiedzi na to pytanie.

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Brak odpowiedzi na to pytanie.

Który z wymienionych parametrów procesora AMD APU A10 5700 3400 nie ma bezpośredniego wpływu na jego wydajność?

| Częstotliwość | 3400 MHz |

| Proces technologiczny | 32 nm |

| Architektura | 64 bit |

| Ilość rdzeni | 4 |

| Ilość wątków | 4 |

| Pojemność pamięci L1 (instrukcje) | 2x64 kB |

| Pojemność pamięci L1 (dane) | 4x16 kB |

| Pojemność Pamięci L2 | 2x2 MB |

Brak odpowiedzi na to pytanie.

"Gorące podłączenie" ("Hot plug") oznacza, że urządzenie, które jest podłączane, ma

Brak odpowiedzi na to pytanie.

Jaki jest poprawny adres podsieci po odjęciu 4 bitów od części hosta w adresie klasowym 192.168.1.0?

Brak odpowiedzi na to pytanie.

Jaki jest adres IP urządzenia, które pozwala innym komputerom w lokalnej sieci łączyć się z Internetem?

Brak odpowiedzi na to pytanie.

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Brak odpowiedzi na to pytanie.

Licencja na Office 365 PL Personal (na 1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

Brak odpowiedzi na to pytanie.

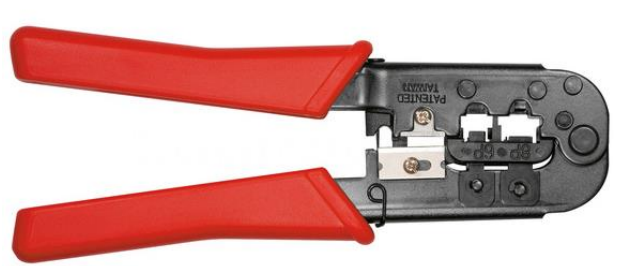

Jakie kable powinny być używane z narzędziem pokazanym na fotografii?

Brak odpowiedzi na to pytanie.

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Brak odpowiedzi na to pytanie.

Jakie oznaczenie potwierdza oszczędność energii urządzenia?

Brak odpowiedzi na to pytanie.

Jakie polecenie powinien zastosować użytkownik systemu Linux, aby wydobyć zawartość archiwum o nazwie dane.tar?

Brak odpowiedzi na to pytanie.

Kluczowe znaczenie przy tworzeniu stacji roboczej, na której ma funkcjonować wiele maszyn wirtualnych, ma:

Brak odpowiedzi na to pytanie.

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Brak odpowiedzi na to pytanie.

Który z protokołów umożliwia bezpieczne połączenie klienta z zachowaniem anonimowości z witryną internetową banku?

Brak odpowiedzi na to pytanie.

Która z usług umożliwia rejestrowanie oraz identyfikowanie nazw NetBIOS jako adresów IP wykorzystywanych w sieci?

Brak odpowiedzi na to pytanie.

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno się zastosować do podłączenia żył kabla skrętki do gniazda Ethernet?

Brak odpowiedzi na to pytanie.

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

Brak odpowiedzi na to pytanie.

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie

Brak odpowiedzi na to pytanie.

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

Brak odpowiedzi na to pytanie.

Największą pojemność spośród nośników optycznych posiada płyta

Brak odpowiedzi na to pytanie.