Pytanie 1

Co to jest Service Worker w kontekście Progressive Web Apps?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest Service Worker w kontekście Progressive Web Apps?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Który z wymienionych parametrów określa prędkość procesora?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

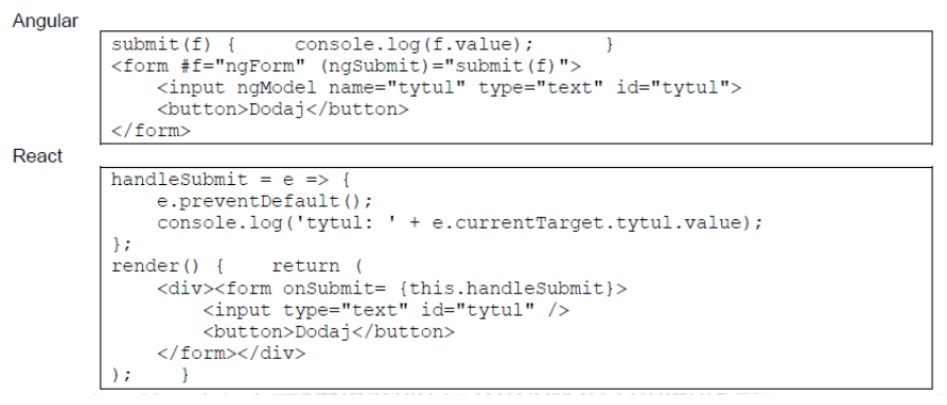

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

Zaprezentowany symbol odnosi się do

Co oznacza operator '===' w JavaScript?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Czym jest klasa w programowaniu obiektowym?

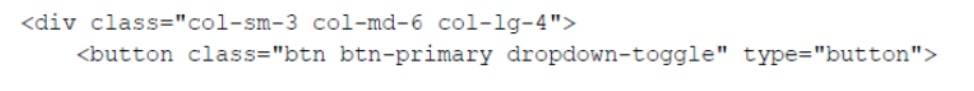

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy są użyte w przedstawionym przykładzie?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

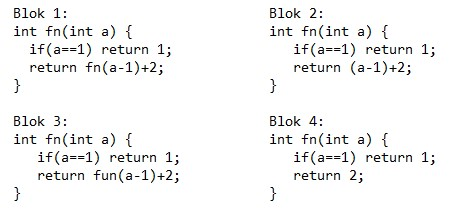

Który fragment kodu ilustruje zastosowanie rekurencji?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Zapis w języku C# przedstawia definicję klasy Car, która:

Co to jest CORS (Cross-Origin Resource Sharing)?

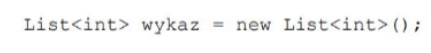

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Który z poniższych wzorców projektowych jest używany do tworzenia pojedynczej instancji klasy w całej aplikacji?

Co oznacza pojęcie TDD w kontekście programowania?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Co będzie wynikiem wykonania poniższego kodu w języku C#?

| string text = "hello world"; var result = string.Join("", text.Split(' ').Select(s => char.ToUpper(s[0]) + s.Substring(1))); Console.Console.WriteLine(result); |

Która z poniższych metod tablicowych w JavaScript nie modyfikuje oryginalnej tablicy?

Jakie jest przeznaczenie polecenia "git merge"?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Wskaż typy numeryczne o stałej precyzji

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jakie narzędzie służy do zarządzania wersjami?

Jakie stwierdzenie najlepiej tłumaczy cel podziału programu na funkcje (metody)?

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?