Pytanie 1

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Który system plików powinien być wybrany podczas instalacji Linuxa, aby umożliwić ustalanie uprawnień dla plików i katalogów?

Brak odpowiedzi na to pytanie.

Który z protokołów nie działa w warstwie aplikacji modelu ISO/OSI?

Brak odpowiedzi na to pytanie.

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

Brak odpowiedzi na to pytanie.

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Brak odpowiedzi na to pytanie.

Firma zamierza zrealizować budowę lokalnej sieci komputerowej, która będzie zawierać serwer, drukarkę oraz 10 stacji roboczych, które nie mają kart bezprzewodowych. Połączenie z Internetem umożliwia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z poniższych urządzeń sieciowych jest konieczne, aby sieć działała prawidłowo i miała dostęp do Internetu?

Brak odpowiedzi na to pytanie.

Program, który ocenia wydajność zestawu komputerowego, to

Brak odpowiedzi na to pytanie.

Jednym z czynników, dla których zapis na dysku SSD jest szybszy niż na dysku HDD, jest

Brak odpowiedzi na to pytanie.

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Brak odpowiedzi na to pytanie.

Recykling można zdefiniować jako

Brak odpowiedzi na to pytanie.

Adware to program komputerowy

Brak odpowiedzi na to pytanie.

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Brak odpowiedzi na to pytanie.

Aby zapewnić komputerowi otrzymanie konkretnego adresu IP od serwera DHCP, należy na serwerze ustalić

Brak odpowiedzi na to pytanie.

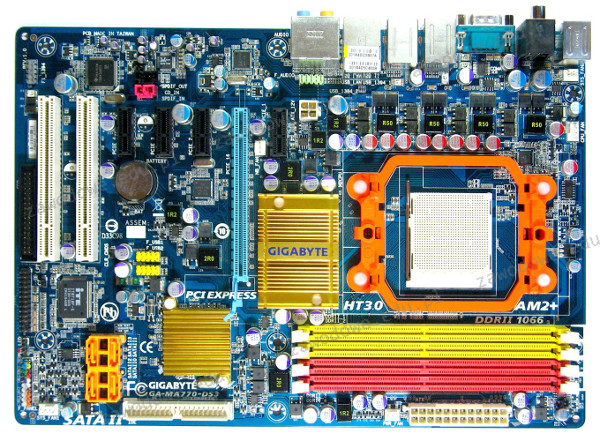

Jakie urządzenie jest przedstawione na rysunku?

Brak odpowiedzi na to pytanie.

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Brak odpowiedzi na to pytanie.

Aby zweryfikować indeks stabilności systemu Windows Server, należy zastosować narzędzie

Brak odpowiedzi na to pytanie.

Za przypisanie czasu procesora do wyznaczonych zadań odpowiada

Brak odpowiedzi na to pytanie.

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ifconfig odnosi się do

Brak odpowiedzi na to pytanie.

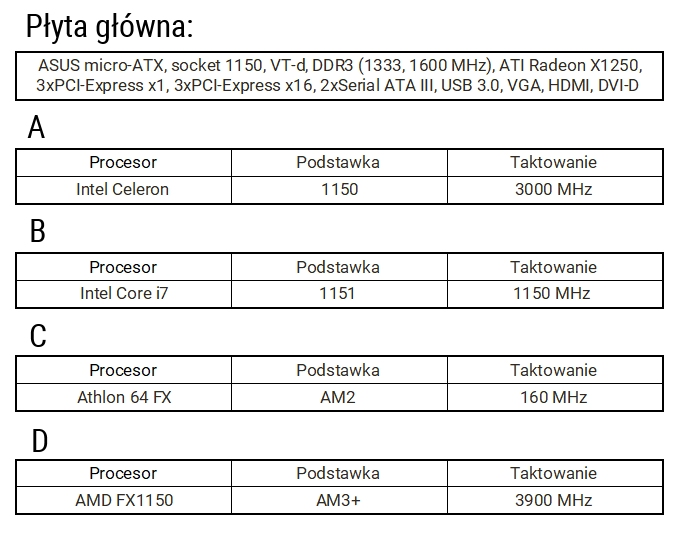

Jaki procesor pasuje do płyty głównej o podanej specyfikacji?

Brak odpowiedzi na to pytanie.

Jakiego rodzaju interfejsem jest UDMA?

Brak odpowiedzi na to pytanie.

Obecnie pamięci podręczne drugiego poziomu procesora (ang. "L-2 cache") są zbudowane z układów pamięci

Brak odpowiedzi na to pytanie.

Jakie pojęcia wiążą się z terminami „sequence number” oraz „acknowledgment number”?

Sequence number: 117752 (relative sequence number) Acknowledgment number: 33678 (relative ack number) Header Length: 20 bytes Flags: 0x010 (ACK) Window size value: 258

Brak odpowiedzi na to pytanie.

Po zainstalowaniu Windows 10, aby skonfigurować połączenie internetowe z ograniczeniem danych, w ustawieniach sieci i Internetu należy ustawić typ połączenia

Brak odpowiedzi na to pytanie.

Wskaż urządzenie wyjścia.

Brak odpowiedzi na to pytanie.

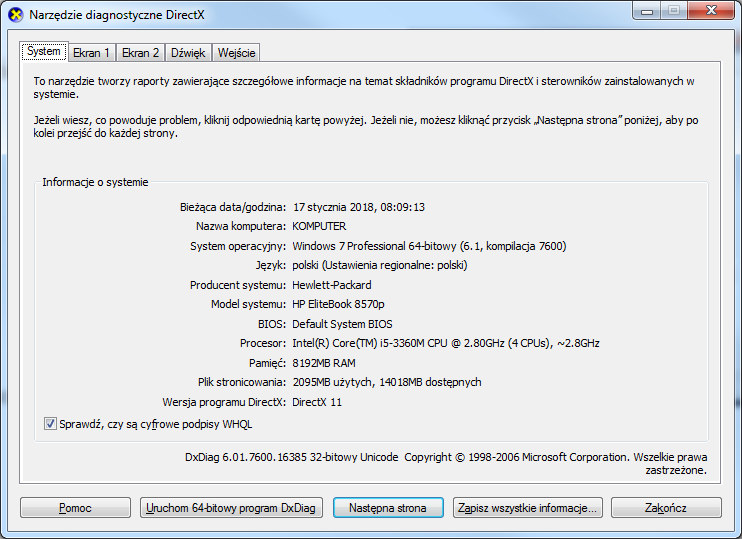

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Zastosowanie programu firewall ma na celu ochronę

Brak odpowiedzi na to pytanie.

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

Brak odpowiedzi na to pytanie.

Funkcję S.M.A.R.T. w twardym dysku, która jest odpowiedzialna za nadzorowanie i wczesne ostrzeganie o możliwych awariach, można uruchomić poprzez

Brak odpowiedzi na to pytanie.

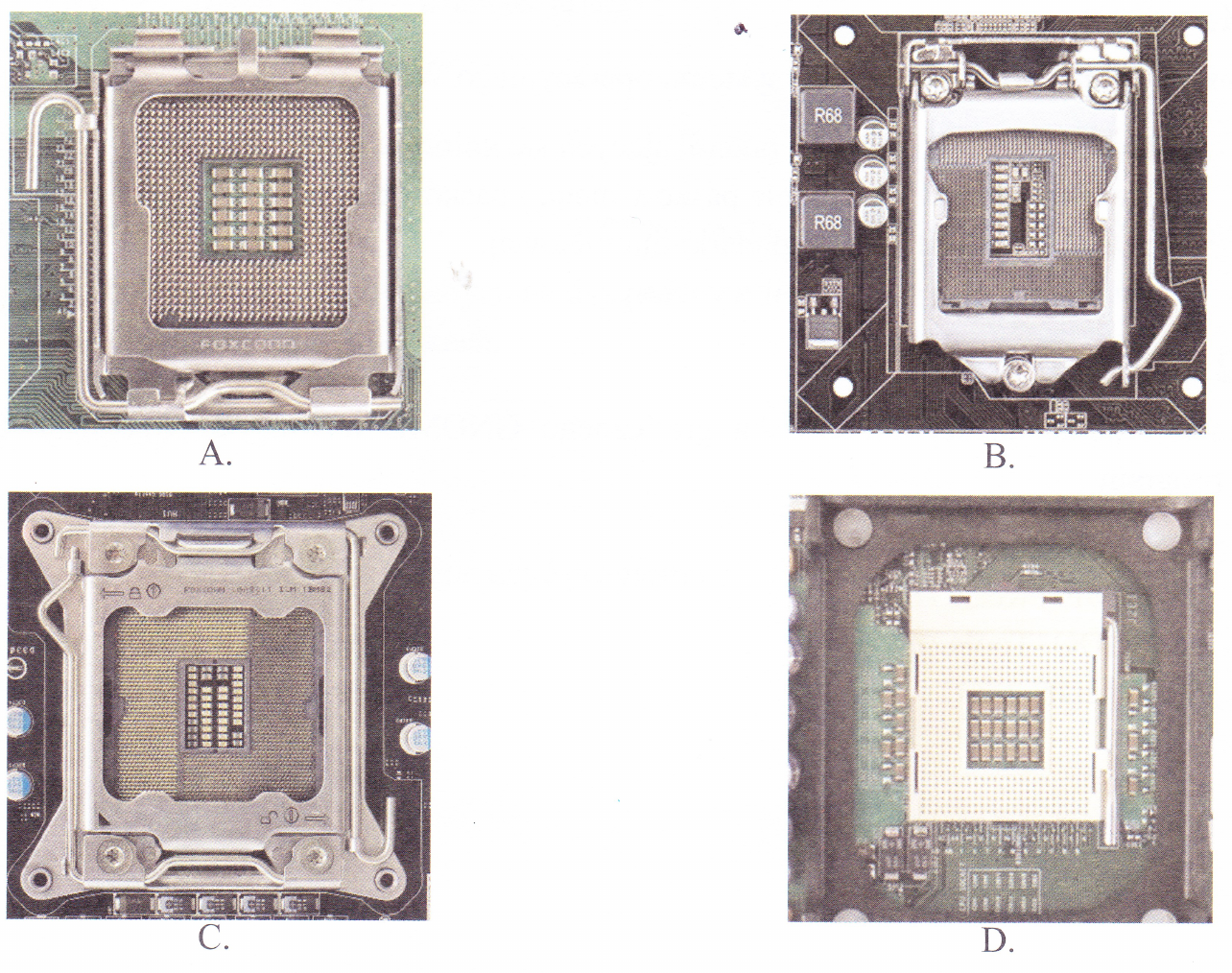

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

Brak odpowiedzi na to pytanie.

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

Brak odpowiedzi na to pytanie.

Jak zapisuje się liczbę siedem w systemie ósemkowym?

Brak odpowiedzi na to pytanie.

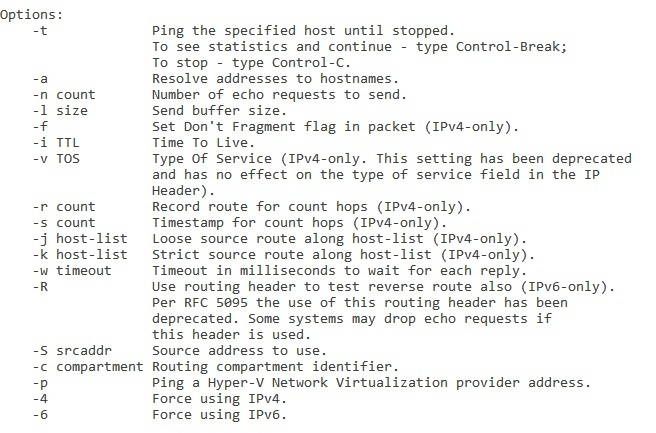

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

Brak odpowiedzi na to pytanie.

Jakie złącze umożliwia przesył danych między przedstawioną na ilustracji płytą główną a urządzeniem zewnętrznym, nie dostarczając jednocześnie zasilania do tego urządzenia przez interfejs?

Brak odpowiedzi na to pytanie.

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Brak odpowiedzi na to pytanie.

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Brak odpowiedzi na to pytanie.

Głowica drukująca, składająca się z wielu dysz zintegrowanych z mechanizmem drukarki, wykorzystywana jest w drukarce

Brak odpowiedzi na to pytanie.

Zaprezentowany komputer jest niepełny. Który z komponentów nie został wymieniony w tabeli, a jest kluczowy dla poprawnego funkcjonowania zestawu i powinien być dodany?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3,5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.