Pytanie 1

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

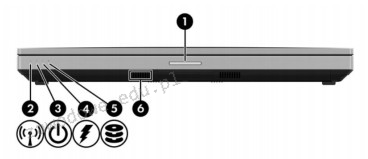

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Czym jest klaster komputerowy?

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

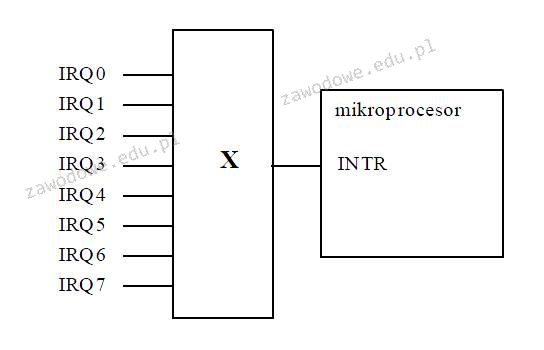

Na podstawie nazw sygnałów sterujących zidentyfikuj funkcję komponentu komputera oznaczonego na schemacie symbolem X?

Zachowanie kopii często odwiedzanych witryn oraz zwiększenie ochrony przez filtrowanie pewnych treści witryn internetowych można osiągnąć dzięki

W jakim systemie jest przedstawiona liczba 1010(o)?

Zainstalowanie gniazda typu keystone w serwerowej szafie jest możliwe w

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Jaką maksymalną liczbę kanałów z dostępnego pasma kanałów standardu 802.11b można stosować w Polsce?

Jakie urządzenie służy do pomiaru wartości mocy zużywanej przez komputerowy zestaw?

Jaką maskę powinno się zastosować, aby podzielić sieć z adresem 192.168.1.0 na 4 podsieci?

Który kolor żyły nie występuje w kablu typu skrętka?

Jakie zakresy częstotliwości określa klasa EA?

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

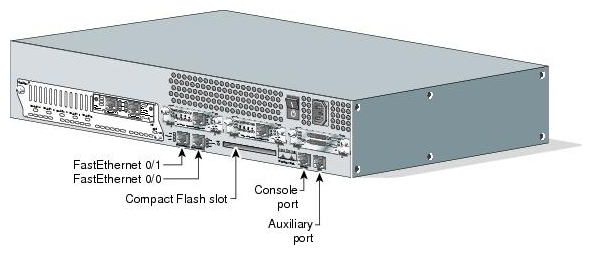

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Na ilustracji widać

Który z standardów korzysta z częstotliwości 5 GHz?

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

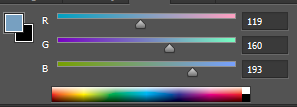

Przedstawiony na rysunku kolor zapisany w modelu RGB, w systemie szesnastkowym będzie zdefiniowany następująco

Wskaż zakres adresów hostów w sieci 172.16.4.0/24?

W systemie Windows aktualne ustawienia użytkownika komputera przechowywane są w gałęzi rejestru o skrócie

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Najczęstszym powodem, dla którego toner rozmazuje się na wydrukach z drukarki laserowej, jest

Technologia opisana w systemach należących do rodziny Windows to

| Jest to technologia obsługująca automatyczną konfigurację komputera PC i wszystkich zainstalowanych w nim urządzeń. Umożliwia ona rozpoczęcie korzystania z nowego urządzenia (na przykład karty dźwiękowej lub modemu) natychmiast po jego zainstalowaniu bez konieczności przeprowadzania ręcznej jego konfiguracji. Technologia ta jest implementowana w warstwach sprzętowej i systemu operacyjnego, a także przy użyciu sterowników urządzeń i BIOS-u. |

Liczba BACA zapisana w systemie heksadecymalnym odpowiada liczbie

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

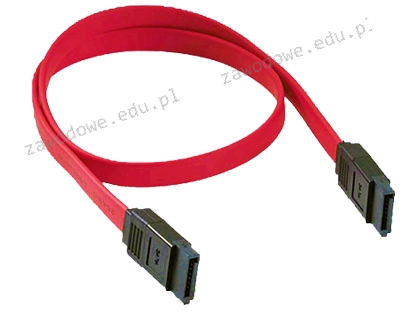

Na ilustracji przedstawiono przewód z wtykami

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

SuperPi to aplikacja używana do oceniania

Aby zwiększyć wydajność komputera, można zainstalować procesor obsługujący technologię Hyper-Threading, która pozwala na

Złącze zasilacza ATX12V jest przeznaczone do zasilania

Ile par kabli w standardzie 100Base-TX jest używanych do transmisji danych w obie strony?

Aby zwiększyć efektywność komputera, można w nim zainstalować procesor wspierający technologię Hyper-Threading, co umożliwia

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

AES (ang. Advanced Encryption Standard) to?