Pytanie 1

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

W języku HTML stworzono odnośnik z symbolem #. Co się wydarzy po kliknięciu na podany link?

<a href="#dane">

Wskaż nieprawdziwe zdanie dotyczące normalizacji dźwięku.

Brak odpowiedzi na to pytanie.

Która z poniższych zasad NIE WPŁYNIE pozytywnie na poprawę czytelności kodu?

Warunek zapisany w języku PHP wypisze liczbę, gdy

if ($liczba % 2 == 0) { echo $liczba; }

Aby utworzyć relację wiele do wielu między tabelami A i B, wystarczy, że

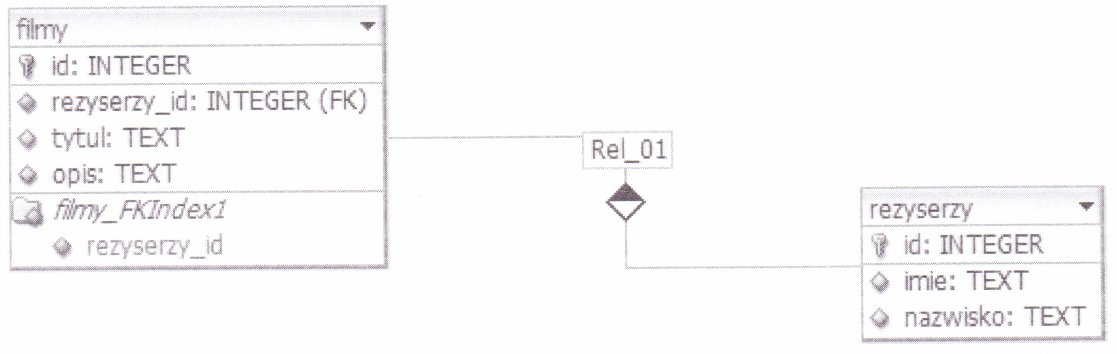

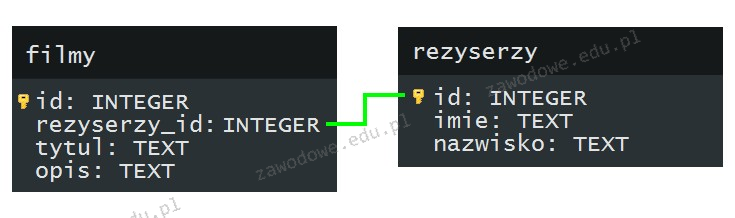

Na ilustracji pokazano relację jeden do wielu. Łączy ona

Brak odpowiedzi na to pytanie.

W stylu CSS zdefiniowano klasę uzytkownik:

p.uzytkownik { color: blue; }Na stronie będą wyświetlane czcionką w kolorze niebieskim:

Który z parametrów obiektu graficznego zmieni się po zmianie wartości kanału alfa?

Podczas walidacji witryn internetowych nie analizuje się

Funkcje takie jak rozmycie Gaussa, wygładzanie oraz szum RGB są elementami oprogramowania do przetwarzania

W JavaScript utworzono obiekt. Jak zmienić wartość właściwości x tego obiektu w dalszej części kodu?

| var obiekt1 = { x: 0, y: 0, wsp: function() { … } } |

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

Pierwszym etapem w konwersji sygnału analogowego na cyfrowy jest

W SQL, używanym w bazie danych MySQL, aby przypisać wartość 0 do kolumny przebieg w tabeli samochody, jaką kwerendę należy zastosować?

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Przemiana kodu źródłowego wykonanego przez programistę w zrozumiały dla maszyny kod maszynowy to

Która lista jest interpretacją przedstawionego kodu?

<ol> <li>muzyka <ul> <li>Wpis1</li> <li>Wpis2</li> </ul> </li> <li>filmy <ul> <li>Wpis3</li> <li>Wpis4</li> </ul> </li> </ol>

Przy założeniu, że użytkownik nie miał wcześniej żadnych uprawnień, polecenie SQL

GRANT SELECT, INSERT, UPDATE ON klienci TO anna;nada użytkownikowi anna uprawnienia wyłącznie do

W HTML, aby uzyskać rezultat jak w podanym przykładzie, należy użyć struktury `

Duży tekst zwykły tekst

Jakie formaty wideo są obsługiwane przez standard HTML5?

Jak należy prawidłowo udokumentować wzorcowanie pola nazwa we fragmencie kodu JavaScript?

| function validateForm(Form) { reg=/^\[1-9\]*[A-ZŻŹĘĄĆŚÓŁŃ]{1}[a-zżźćńółęąś]{2,}$/; wyn = Form.nazwa.value.match(reg); if (wyn == null) { alert("Proszę podać poprawną nazwę"); return false; } return true; } |

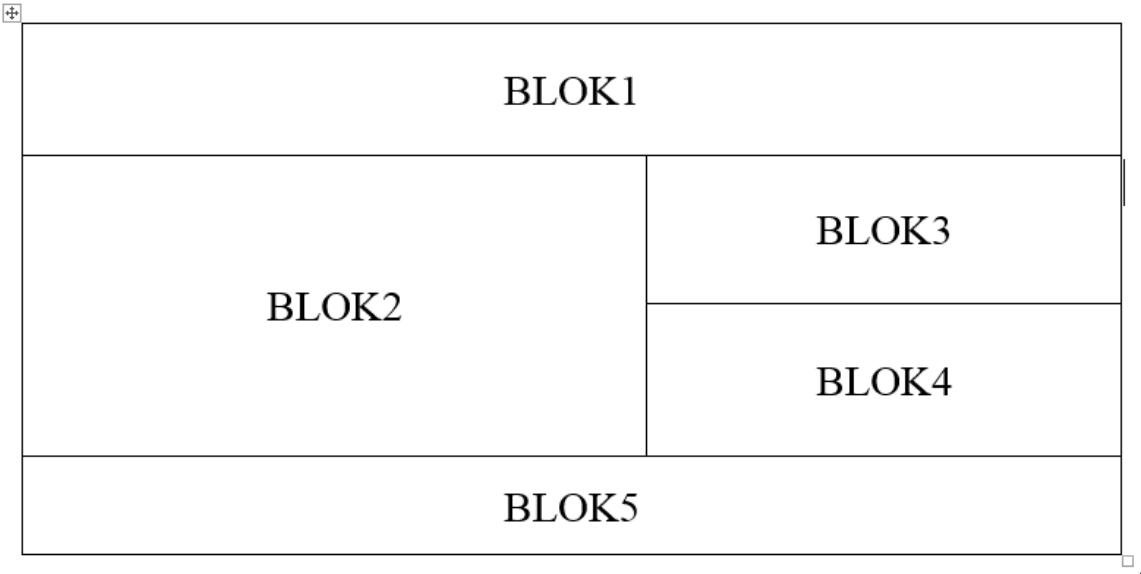

Witryna internetowa powinna mieć zaprezentowaną strukturę bloków. Aby osiągnąć ten układ, należy przypisać sekcjom odpowiednie właściwości w następujący sposób:

W JavaScript metoda Math.random() ma na celu

Jak można w języku CSS ustawić kolor czerwony dla tekstu?

Aby wykorzystać skrypt znajdujący się w pliku przyklad.js, konieczne jest połączenie go ze stroną przy użyciu kodu

Który z czynników ma negatywny wpływ na efektywną współpracę w zespole?

Wynikiem działania poniższej pętli for w przedstawionym kodzie PHP jest wyświetlenie liczb:

<?php for($i=5;$i>1;$i-=2) echo ($i%2)." "; ?>

Brak odpowiedzi na to pytanie.

W HTML atrybut alt elementu img służy do określenia

Określ złożoność obliczeniową algorytmu naiwnego (zwykłego) poszukiwania minimum w kolekcji liczb?

W języku HTML, aby uzyskać następujący efekt formatowania

pogrubiony pochylony lub w górnym indeksie

należy zapisać kod:

Na ilustracji przedstawiono związek jeden do wielu. Łączy on

Dostępna jest tabela ksiazki z kolumnami: tytul (typ tekstowy) oraz cena (typ liczbowy). W celu uzyskania z kwerendy SELECT jedynie tytułów, dla których cena jest mniejsza od 50 zł, należy użyć następującego zapisu:

W języku JavaScript zapis w ramce oznacza, że x=przedmiot.nazwa);

Na listingu kodu JavaScript w wykropkowanej części definicji obiektu osoba należy wpisać kod, który prawidłowo obsłuży instrukcję osoba.j = "PL"; Który to będzie kod?

var osoba = {

imie: "Jan",

jezyk: "EN",

set j(nazwa) { ... }

};Które z poniższych stwierdzeń dotyczących klucza głównego jest poprawne?

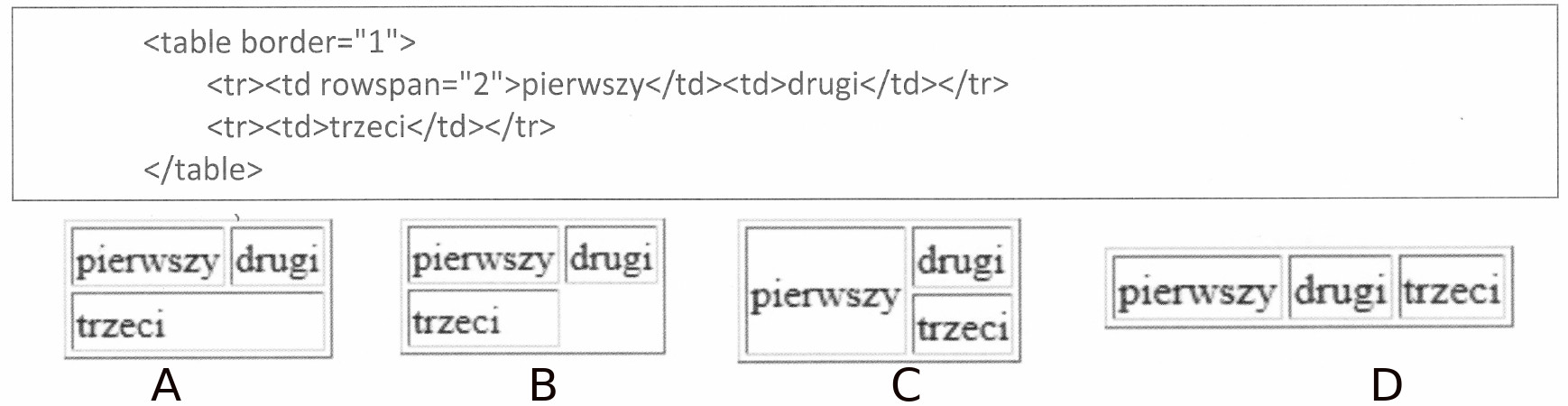

Który z przedstawionych rysunków ilustruje efekt działania zamieszczonego fragmentu kodu HTML?

Co należy zrobić przed rozpoczęciem pętli, by zapewnić poprawne działanie przedstawionego kodu JavaScript?

| var text; for( var i = 0; i < tab.length; i++){ text += tab[i] + "<br>"; } |