Pytanie 1

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

Aby zainstalować system CMS Joomla!, potrzebne jest środowisko

Przypisanie w JavaScript, zapisane jako var x=true;, prowadzi do tego, że zmienna x przyjmuje typ

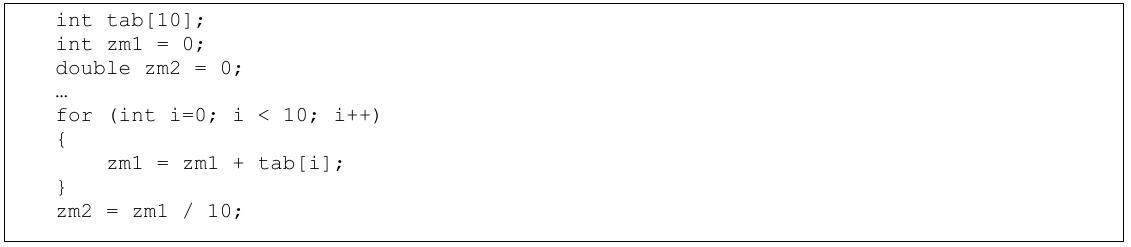

Tablica tab[] zawiera różne liczby całkowite. Jaką wartość przyjmie zmienna zm2 po wykonaniu podanego fragmentu kodu?

Według zasad walidacji HTML5, jakie jest prawidłowe użycie znacznika hr?

W PHP zmienna $_GET stanowi zmienną

Skrypt napisany w języku JavaScript wylicza cenę promocyjną dla swetrów w kolorach: zielonym i niebieskim (zmienna kolor) przy zakupach powyżej 200 zł (zmienna zakupy). Warunek do obliczeń powinien być sformułowany za pomocą wyrażenia logicznego?

Technologia, w której komunikacja użytkownika z serwerem odbywa się bez konieczności przeładowywania całego dokumentu HTML, to

Do czego służy funkcja PHP o nazwie mysql_num_rows?

Wskaż fragment kodu HTML5, który zostanie uznany przez walidator za niepoprawny?

Jakie oprogramowanie do zarządzania treścią umożliwia proste tworzenie oraz aktualizację witryny internetowej?

Aby przyspieszyć operacje na bazie danych należy dla pól często wyszukiwanych lub sortowanych

Aby uruchomić kod JavaScript w przeglądarce, potrzebne jest

Jakie słowo kluczowe wykorzystuje się do deklaracji zmiennej w języku JavaScript?

W kodzie HTML stworzono formularz, który wysyła informacje do pliku formularz.php. Po naciśnięciu przycisku typu submit, przeglądarka zostaje przekierowana na wskazany adres. Na podstawie podanego adresu /formularz.php?imie=Anna&nazwisko=Kowalska można stwierdzić, że dane do pliku formularz.php zostały wysłane za pomocą metody:

Program FileZilla może być użyty do

Przygotowując raport w systemie zarządzania relacyjnymi bazami danych, można uzyskać

Który z poniższych formatów plików graficznych wspiera przejrzystość?

Celem testów wydajnościowych jest ocena

Po wydaniu polecenia użytkownik Jacek będzie mógł

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

Który z poniższych znaczników HTML nie służy do formatowania tekstu?

Aby zrealizować podane czynności w JavaScript, należy w znaczniku <script> umieścić poniższy kod

|

W PHP zmienna $_SERVER zawiera między innymi dane o

W CSS, aby ustawić różne stylizacje dla pierwszej litery w akapicie, należy wykorzystać selektor

Aby sprawdzić, czy kod JavaScript działa poprawnie, należy skorzystać z

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

Która z definicji tablicy asocjacyjnej w PHP jest składniowo poprawna?

W języku CSS, sformatowanie dowolnego elementu języka HTML w ten sposób, że po najechaniu na niego kursorem zmienia on kolor czcionki, wymaga zastosowania pseudoklasy

Co oznacza pojęcie integralności referencyjnej?

W języku JavaScript trzeba zapisać warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (bez 0) lub zmienna b przyjmie wartość z zamkniętego przedziału od 10 do 100. Wyrażenie logiczne w tym warunku ma formę

SELECT AVGcena) FROM usługi; Celem użycia funkcji agregującej AVG w tym zapytaniu jest

Jaki jest cel funkcji napisanej w PHP?

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

Relacja opisana jako: "Rekord z tabeli A może odpowiadać wielu rekordom z tabeli B. Każdemu rekordowi z tabeli B przyporządkowany jest dokładnie jeden rekord z tabeli A" jest relacją

Którą rozdzielczość należy ustawić w opcjach kodera, aby przygotować do publikacji film w rozdzielczości HD Ready?

Jaki jest cel wykorzystania znacznika <i> w języku HTML?

Systemem zarządzania wersjami w projekcie programistycznym, który działa w trybie rozproszonym, jest

Jakie mogą być źródła rekordów dla raportu?

W SQL przeprowadzono zapytanie, jednak jego realizacja nie powiodła się, co skutkowało błędem: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną takiego zachowania bazy danych może być

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';

Który efekt został zaprezentowany na filmie?

Jaki jest efekt działania programu w JavaScript?

| var osoba = prompt("Podaj imię", "Adam"); |