Pytanie 1

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

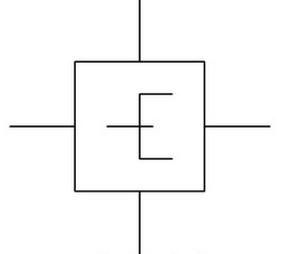

Na rysunku przedstawiono symbol graficzny

Czy kompresja cyfrowa sygnału prowadzi do

Który symbol używany jest w formule arkusza kalkulacyjnego do oznaczania bezwzględnego adresu komórki?

Który z apletów w systemie Windows 10 służy do tworzenia kopii zapasowych?

Przedstawiony symbol graficzny stosowany w schematach telekomunikacyjnych jest oznaczeniem

Funkcja centrali telefonicznej PBX, która pozwala na nawiązywanie połączeń wychodzących o najniższym koszcie, jest oznaczana skrótem

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Podczas asynchronicznej transmisji szeregowej danych synchronizacja zegarów nadajnika i odbiornika musi być gwarantowana jedynie w trakcie

Jak nazywa się funkcja centrali abonenckiej odpowiedzialna za naliczanie kosztów połączeń w zależności od typu połączenia, czasu trwania oraz strefy?

Na podstawie fragmentu instrukcji podaj, w jaki sposób sygnalizowany jest stan, w którym do centrali prawidłowo podłączono zasilanie z sieci energetycznej oraz zespół zasilania awaryjnego.

| Dioda „Bateria" | Dioda „Sieć" | Stan centrali |

|---|---|---|

| zielona | zielona | Centrala zasilana z sieci. Akumulatory naładowane, gotowe do przejęcia zasilania centrali (wyłącznik akumulatorów w pozycji ON – włączone, naładowane i przyłączone poprawnie). |

| żółta | zielona | Centrala zasilana z sieci. Akumulatory sprawne, nie rozładowane - nie osiągnięty stan naładowania (wyłącznik akumulatorów w pozycji ON – włączone, akumulatory nie w pełni naładowane, przyłączone poprawnie). |

| zgaszona | zielona | Centrala zasilana z sieci. Brak gotowości zasilania z baterii akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub przyłączone niepoprawnie). |

| czerwona | zgaszona | Brak zasilania z sieci energetycznej. Centrala jest zasilana z akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub brak napięcia z sieci). |

| zgaszona | zgaszona | ALARM! Pakiet zasilania jest nieprawnie przyłączony lub pakiet nie odpowiada na pytania (w przypadku panelu zasilania wyposażonego w RS). |

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W badanym systemie transmisji, wartość stopy błędów wynosi 0,000001. Ile maksymalnie błędnych bitów może wystąpić podczas przesyłania danych z prędkością 2 Mb/s?

Rodzaj transmisji, w której pojedynczy pakiet jest kopiowany i przesyłany do wszystkich stacji w sieci, określa się mianem

Który z adresów może być użyty do adresacji w sieci publicznej?

Co oznacza skrót PID w systemach operacyjnych obsługujących wiele zadań?

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Orientacja elektrycznego wektora fali radiowej w stosunku do powierzchni ziemi, wynikająca z konstrukcji anteny oraz jej sposobu ustawienia, zwana jest

Jednostkowym parametrem symetrycznej linii długiej, uzależnionym od średnicy przewodu, materiału, z którego został wykonany, oraz temperatury otoczenia, jest

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Tony DTMF powstają z nałożenia na siebie dwóch sygnałów o różnych częstotliwościach przypisanych danemu przyciskowi (patrz tabela). Naciśnięcie 6 powoduje wytworzenie tonu, którego składowe to

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

|---|---|---|---|---|

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Na podstawie oferty cenowej zaproponuj klientowi drukarkę o najniższych kosztach rocznej eksploatacji, drukującemu dziennie 200 stron przez 20 dni roboczych w miesiącu.

| Oferta cenowa | ||||

|---|---|---|---|---|

| Typ drukarki | Atramentowa A | Atramentowa B | Laserowa A | Laserowa B |

| Cena zakupu | 200 zł | 500 zł | 1 000 zł | 2 000 zł |

| Koszt atramentu/tonera | 150 zł | 120 zł | 250 zł | 500 zł |

| wydajność przy 5% pokryciu powierzchni | 500 | 600 | 5 000 | 10 000 |

| Koszt wymiany bębna | 700 zł | 1 000 zł | ||

| Wydajność bębna | 20 000 | 100 000 | ||

| Prędkość drukowania | do 7 stron/min. | do 10 stron/min. | do 14 stron/min. | do 17 stron/min. |

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Baterie i akumulatory zużyte o masie nieprzekraczającej 5 kg

System komunikacji sygnalizacyjnej, powszechnie używany m. in. w sieciach szerokopasmowych, mobilnych i IP, to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką rolę pełni Zapora Systemu Windows w komputerze?

Na rysunku przedstawiono

Odległość wzroku od ekranu monitora powinna znajdować się w zakresie

Jakie urządzenie umożliwia pomiar wartości parametru BER w łączach ISDN?

Na rysunku przedstawiono

Który system plików powinien zostać zainstalowany na komputerze, jeśli istnieje konieczność ochrony danych na poziomie plików i folderów?