Pytanie 1

Jakie jest zadanie interpretera?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest zadanie interpretera?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

...(RAD)..., is both a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/ |

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

class KlasaBazowa { public: virtual void metoda() { cout << "Bazowa. "; } }; class KlasaPochodna : public KlasaBazowa { public: void metoda() { cout << "Pochodna. "; } }; int main() { KlasaBazowa *bazowa = new KlasaPochodna(); KlasaPochodna *pochodna = new KlasaPochodna(); bazowa->metoda(); pochodna->metoda(); return 0; }

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

| Resize string Resizes the string to a length of n characters. If n is smaller than the current string length, the current value is shortened to its first n character, removing the characters beyond the nth. If n is greater than the current string length, the current content is extended by inserting at the end as many characters as needed to reach a size of n. If c is specified, the new elements are initialized as copies of c; otherwise, they are value-initialized characters (null characters). Parameters n New string length, expressed in number of characters. size_t is an unsigned integral type (the same as member type string::size_type). c Character used to fill the new character space added to the string (in case the string is expanded). Źródło: http://www.cplusplus.com/reference/string/string/resize/ |

Które z poniższych jest podstawowym rodzajem testów używanych w testowaniu jednostkowym?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Która z poniższych nie jest prawidłową metodą zarządzania stanem w React?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

| Algorytm 1 | O(n²) |

| Algorytm 2 | O(n!) |

| Algorytm 3 | O(n³) |

| Algorytm 4 | O(n) |

| Algorytm 5 | O(n²) |

Co to jest git rebase?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Co to jest XSS (Cross-Site Scripting)?

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

| Angular | submit(f) { console.log(f.value); } <form #f="ngForm" (ngSubmit)="submit(f)"> <input ngModel name="tytul" type="text" id="tytul"> <button>Dodaj</button> </form> |

| React | handleSubmit = e => { e.preventDefault(); console.log('tytul: ' + e.currentTarget.tytul.value); }; render() { return ( <div> <form onSubmit={this.handleSubmit}> <input type="text" id="tytul" /> <button>Dodaj</button> </form> </div> ); } |

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

for (let number = 2; number <= 20; number++) { let check = true; for (let test = 2; test < number; test++) { if (number % test === 0) { check = false; break; } } if (check) console.log(number); }

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Podana deklaracja zmiennych w języku JAVA zawiera

String imie = "Anna"; short wiek = 12; int i = 0; char plec = 'K'; boolean jestUczniem = true;

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być dostępne z poziomu głównego programu poprzez odwołanie w formie nazwaObiektu.nazwaPola?

private int p1; private short p2; public string p3; protected string p4; protected float p5;

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Jaką rolę odgrywa destruktor w definicji klasy?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Co to jest Docker?

Które narzędzie służy do automatyzacji procesu budowania aplikacji?

W jaki sposób określa się wypadek związany z pracą?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

push(arg) – dodaje elementpop() – usuwa ostatnio dodany elementpeek() – zwraca ostatnio dodany element bez usuwaniaisEmpty() – sprawdza czy istnieją dane w strukturze |

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z poniższych opisów najlepiej charakteryzuje Node.js?

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

git init git add . git commit -m 'first commit'

Co to jest JWT (JSON Web Token)?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Który wzorzec projektowy jest najlepszy do zarządzania tworzeniem obiektów?

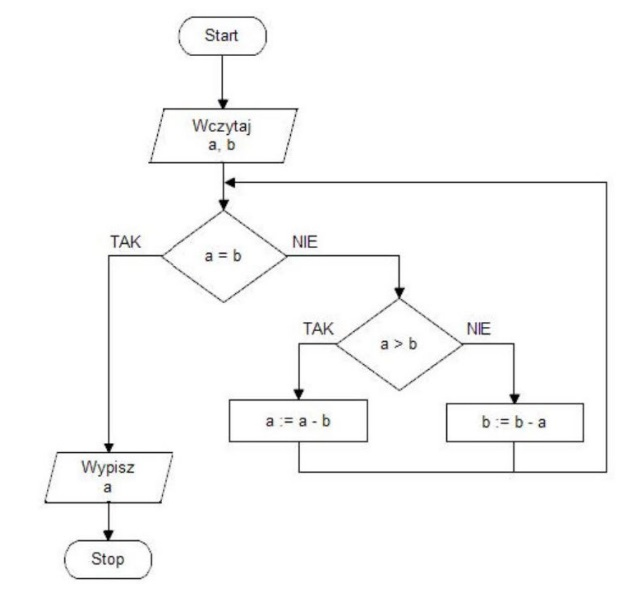

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Co to jest REST API?