Pytanie 1

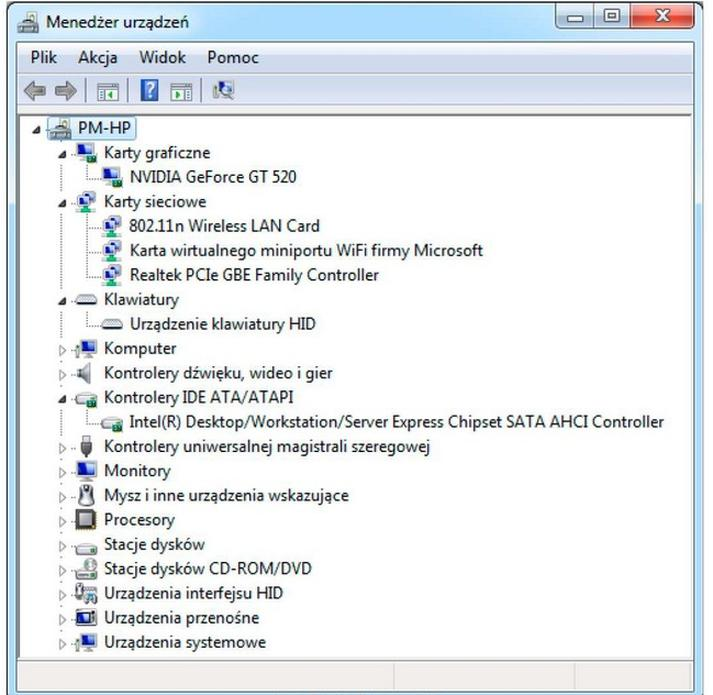

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to

Jak nazywa się faza procesu konwersji analogowo-cyfrowej, która polega na przyporządkowaniu dyskretnym wartości sygnału wejściowego do określonych wartości ciągłych z ograniczonego zestawu?

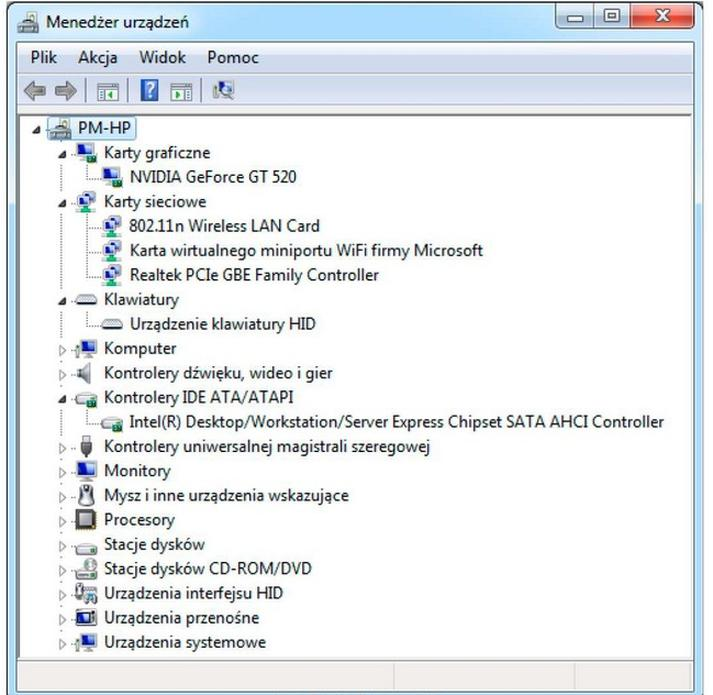

Jaką rolę pełni blok oznaczony symbolem X na schemacie centrali telefonicznej?

Aby zrealizować rejestrację telefonu VoIP w lokalnej sieci, trzeba ustawić na urządzeniu adres IP, który będzie zgodny z siecią ustaloną w serwerze telekomunikacyjnym oraz stworzyć i skonfigurować

Numeracja DDI (Direct Dial-In) w telefonicznych centralach z linią ISDN polega na tym, że wewnętrzny numer telefonu jest

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Po uruchomieniu komputera system BIOS przerwał start systemu i wyemitował kilka krótkich dźwięków o wysokiej częstotliwości, co oznacza

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Wartość gęstości mocy promieniowanej w danym kierunku przez antenę kierunkową, w porównaniu do gęstości mocy promieniowanej przez idealną antenę izotropową, która emituje taką samą moc całkowitą, umożliwia określenie

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Jak nazywa się funkcja centrali abonenckiej odpowiedzialna za naliczanie kosztów połączeń w zależności od typu połączenia, czasu trwania oraz strefy?

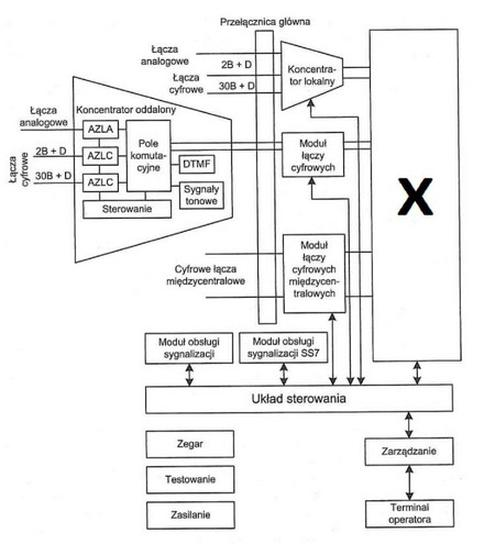

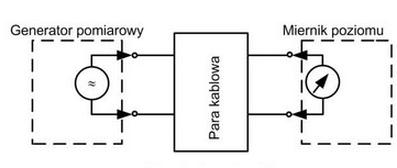

Przedstawiony schemat służy do wyznaczania

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Czas trwania periodycznego sygnału cyfrowego wynosi 0,01ms. Jaką częstotliwość ma ten sygnał?

Co to jest system sygnalizacji CCS (Common Channel Signaling)?

Jeśli moc sygnału na początku łącza wynosi 1 000 mW, a na końcu 100 mW, to jaka jest tłumienność tego łącza?

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Który z protokołów jest stosowany, aby zapewnić niejawność i integralność transmisji danych?

Jaki warunek musi być zrealizowany, aby współczynnik odbicia na końcu linii długiej wynosił zero?

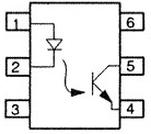

Przedstawiony na rysunku układ scalony to transoptor

W systemach operacyjnych obsługujących wiele zadań, co oznacza skrót PID?

Metoda komutacji, w której dane są transferowane pomiędzy stacjami końcowymi w formie zbiorów elementów binarnych o stałej, ograniczonej długości, określana jest jako komutacja

Kabel optyczny o symbolu Z-XOTKtsd 16J posiada powłokę zewnętrzną wykonaną

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

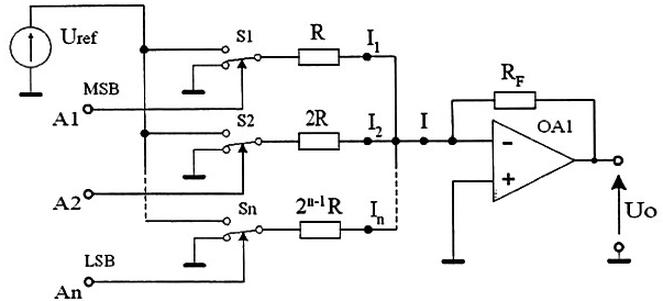

Rysunek przedstawia schemat blokowy przetwornika

Oblicz koszt 2-godzinnego połączenia z Internetem za pomocą modemu ISDN w godzinach szczytu uwzględniając poniższe ceny za połączenia.

| 0,35 gr za 6 min. - w godzinach 18.00 do 8.00 0,35 gr za 3 min. - w godzinach szczytu 8.00 do 18.00 |

Który symbol używany jest w formule arkusza kalkulacyjnego do oznaczania bezwzględnego adresu komórki?

Jakie źródło światła powinno być użyte dla światłowodu jednomodowego?

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Jak określa się sygnalizację abonencką, która przesyła analogowe sygnały o częstotliwościach mieszczących się w zakresie od 300 do 3400 Hz?

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Streamer rejestruje dane

Funkcja gasikowa w telefonie

Jakie polecenie systemu operacyjnego z rodziny Windows powinno zostać umieszczone w pliku wsadowym, aby podczas jego uruchamiania na monitorze pojawił się tekst Witaj?

Co należy zrobić przed wymianą karty sieciowej w komputerze?