Pytanie 1

Wartości, które może przyjąć zmienna typu double, to:

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Wartości, które może przyjąć zmienna typu double, to:

Podczas tworzenia tabeli w SQL, dla jednej z kolumn ustalono klucz główny. Jakie atrybuty należy zastosować, aby uniemożliwić wprowadzenie wartości pustej?

Jakie jest określenie na element bazy danych, który umożliwia jedynie przeglądanie danych, przedstawiając je w formie tekstowej lub graficznej?

Zdarzenie JavaScript, które jest wywoływane po pojedynczym kliknięciu dowolnego elementu na stronie, określa się jako

Który z parametrów obiektu graficznego zmieni się po zmianie wartości kanału alfa?

W języku HTML5 do wypełniania podpowiedzią kontrolki pola edycyjnego stosuje się atrybut

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Który typ danych jest przeznaczony do zapisywania daty urodzenia uczniów w bazie danych szkoły?

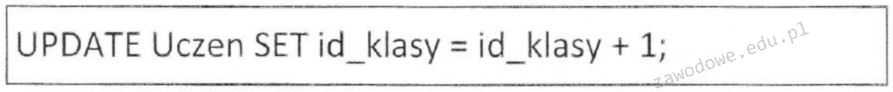

Zadanie przedstawione w ramce polecenia SQL ma na celu

Wskaż kod CSS odpowiadający układowi bloków 2 - 5, zakładając, że są one zbudowane w oparciu o przedstawiony kod HTML.

| BLOK 1 | ||

| BLOK 2 | BLOK 3 | BLOK 4 |

| BLOK 5 | ||

<div id="pierwszy">BLOK 1</div>

<div id="drugi">BLOK 2</div>

<div id="trzeci">BLOK 3</div>

<div id="czwarty">BLOK 4</div>

<div id="piaty">BLOK 5</div>

| |

| |

Jakie funkcje w języku PHP umożliwiają weryfikację wartości oraz typu zmiennej?

Jaki program służy do tworzenia i edytowania grafiki wektorowej?

Którego znacznika NIE NALEŻY umieszczać w nagłówku dokumentu HTML?

Do czego wykorzystywany jest program debugger?

Aby przyspieszyć operacje na bazie danych należy dla pól często wyszukiwanych lub sortowanych

W języku JavaScript zapisano poniższy fragment kodu. `````` Po uruchomieniu skryptu zmienna x

Wskaż zapis stylu CSS, który formatuje punktor listy numerowanej na wielkie cyfry rzymskie oraz listy punktowanej na kwadraty?

Jak powinna wyglądać odpowiednia sekwencja procesów przetwarzania dźwięku z analogowego na cyfrowy?

Podana jest tabela książki z kolumnami: tytuł, autor (w formie tekstowej), cena (w formie liczbowej). Jaką kwerendę SELECT należy wykorzystać, aby otrzymać tylko tytuły, których cena jest niższa niż 50 zł?

Dane z pola input o typie number zostały zapisane do zmiennej a, a następnie przetworzone w kodzie JavaScript w sposób następujący: ```var x = parseFloata);``` Jakiego typu będzie zmienna x?

<img src="/rysunek.png" alt="pejzaż"> Zapisany został kod HTML, który wstawia obrazek na stronę. Jeśli rysunek.png nie zostanie znaleziony, przeglądarka

W sekcji nagłówka dokumentu HTML umieszczono ```

W sekcji <head> (w elemencie <meta ... >) witryny www nie umieszcza się danych dotyczących

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

Baza danych gromadzi dane multimedialne, co wiąże się z koniecznością przechowywania znacznych ilości danych binarnych. Jakiego typu należy użyć dla takich danych?

Który program komputerowy przekłada kod źródłowy, stworzony w określonym języku programowania, na język maszyny?

W instrukcji warunkowej w języku JavaScript należy zweryfikować sytuację, w której wartość zmiennej a mieści się w przedziale (0, 100), a wartość zmiennej b jest większa od zera. Jak można poprawnie zapisać taki warunek?

W języku PHP chcąc wyświetlić ciąg n znaków @, należy użyć funkcji

|

Jakiego rodzaju oprogramowanie narzędziowe powinno być zainstalowane, aby umożliwić użytkownikowi przeprowadzanie operacji na zgromadzonych danych?

W języku JavaScript, deklaracja: ```var x=true;``` sprawia, że zmienna x ma typ

W CSS, stosowanie poniższego kodu na stronie z kilkoma akapitami, gdzie każdy składa się z kilku linijek, spowoduje, że

| p::first-line { font-size: 150%; } |

Fragment kodu w języku PHP ma następującą postać: Zakładając, że zmienne: a, b, c przechowują wartości numeryczne, wynikiem działania warunku będzie wypisanie liczby

| if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c; |

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Jaka linia w języku HTML wskazuje kodowanie znaków używane w dokumencie?

Integralność referencyjna w relacyjnych bazach danych wskazuje, że

Aby w PHP uzyskać dostęp do danych formularza przesyłanych w sposób bezpieczny, należy użyć tablicy

Polecenie SQL:

GRANT CREATE, ALTER ON sklep.* TO adam;Zakładając, że użytkownik adam wcześniej nie posiadał żadnych uprawnień, to powyższe polecenie SQL przyzna mu prawa jedynie do:

Co robi funkcja przedstawiona w kodzie JavaScript?

function tekst() {

var h = location.hostname;

document.getElementById("info").innerHTML = h;

}

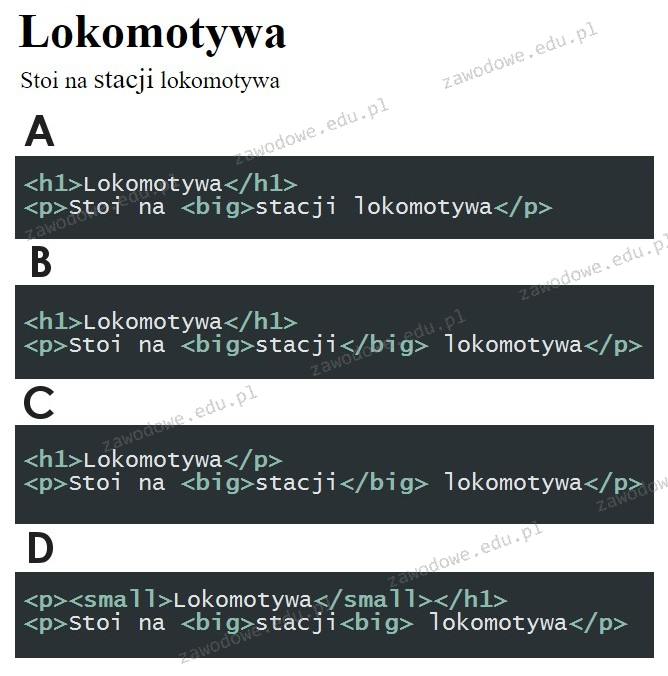

Który z poniższych fragmentów kodu HTML sformatuje tekst zgodnie z wymaganiami? (zauważ, że słowo "stacji" jest wyświetlane w większej czcionce niż pozostałe słowa w tej linii)

Instrukcja w języku SQL ```GRANT ALL PRIVILEGES ON klienci TO pracownik```