Pytanie 1

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

Do jakich zadań można wykorzystać program FileZilla?

Wykonanie zapytania SQL: DELETE FROM mieszkania WHERE status=1; spowoduje usunięcie

Jak wygląda poprawny zapis znaczników, który jest zgodny z normami języka XHTML i odpowiada za łamanie linii?

Który efekt został zaprezentowany na filmie?

Który z zaprezentowanych kodów HTML sformatuje tekst zgodnie z podanym wzorem?

Uwaga: słowo "stacji" jest napisane większą czcionką niż pozostałe wyrazy w tej linijce)

Stoi na stacji lokomotywa ...

Wskaż właściwy zapis polecenia napisanego w języku JavaScript?

Funkcja zapisana w języku PHP ma postać jak poniżej. Jej zadaniem jest

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

Jaki selektor stylizuje akapity tekstu z klasą tekst oraz element blokowy z identyfikatorem obrazki?

Efektem wykonania przedstawionego kodu PHP jest wyświetlenie komunikatu

| $a = $c = true; $b = $d = false; if(($a && $b) || ($c && $d)) echo 'warunek1'; elseif(($a && $b) || ($c || $d)) echo 'warunek2'; elseif(($c && $d) || (!$a)) echo 'warunek3'; else echo 'warunek4'; |

Przedstawione zapytanie MySQL ma za zadanie

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

Jaką wartość zwróci funkcja zoo zdefiniowana w języku C++, wywołana z aktualnym parametrem 3.55

| int zao(float x){ return (x + 0.5); } |

Który zapis jest selektorem pseudoklasy CSS?

Która z funkcji agregujących wbudowanych w język SQL służy do obliczania średniej wartości w określonej kolumnie?

Co oznacza skrót SQL?

Która komenda pozwala na przesłanie tekstu do przeglądarki?

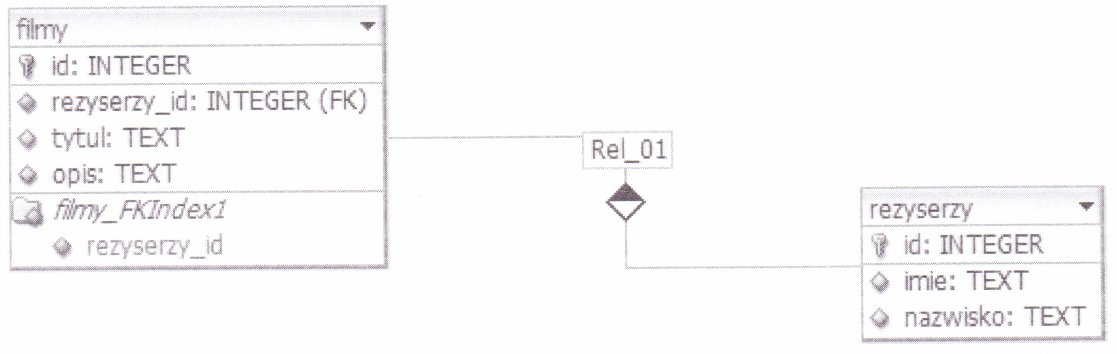

Na ilustracji pokazano relację jeden do wielu. Łączy ona

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie przypisany

| a:hover { font-weight: bold; } |

Które z poniższych stwierdzeń o językach programowania jest fałszywe?

W języku JavaScript przedstawiona poniżej definicja jest definicją

var imiona=["Anna", "Jakub", "Iwona", "Krzysztof"];

Jaką postać ma kolor zdefiniowany w formacie szesnastkowym jako #11FE07 w modelu RGB?

Po wykonaniu kodu PHP zostanie wyświetlona obecna data, zawierająca jedynie

| echo date("Y"); |

Jaką właściwość CSS należy zastosować, aby uzyskać linie przerywaną w obramowaniu?

Która z pętli w PHP umożliwia przeprowadzenie operacji na wszystkich elementach tablicy z automatycznym przypisaniem indeksów tych elementów?

W tabeli artykuly znajduje się pole o nazwie nowy. Aby pole to wypełnić wartościami TRUE dla każdego rekordu, należy zastosować kwerendę

Który z komentarzy przedstawia opis działania funkcji zdefiniowanej w języku PHP?

Wskaż nieprawidłowy opis optymalizacji kodu generowanego przez program.

Jakie mechanizmy przyznawania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z tematyką zarządzania kontami, użytkownikami oraz uprawnieniami?

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |

Systemy CMS charakteryzują się

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

Jaką funkcję pełni program debugger?

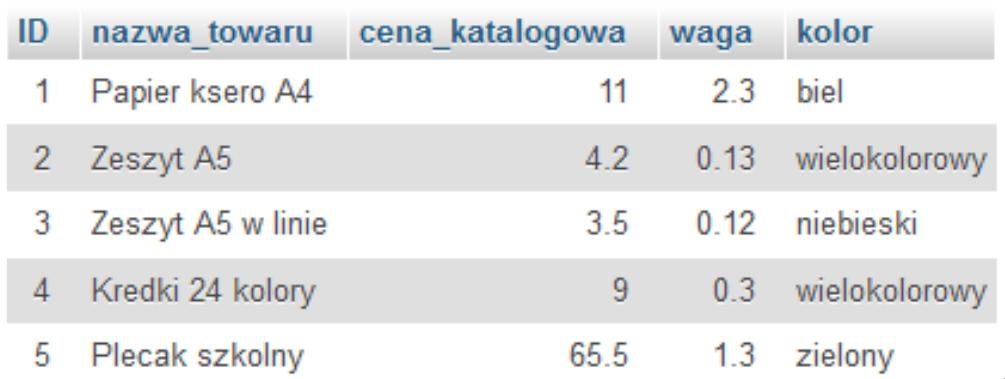

Na podstawie tabeli Towar zrealizowano poniższe zapytanie SQL: ```SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC``` Jaki będzie rezultat tej operacji?

W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

W poniższym kodzie CSS czcionka zmieni kolor na żółty

| a[target="_blank"] { color: yellow; } |

Stronę internetową zapisano w języku XHTML. Który z kodów stanowi implementację przedstawionego fragmentu strony, jeżeli żadne style CSS nie zostały zdefiniowane?

W 1980 fizyk Tim Berners-Lee, pracownik CERN,

stworzył prototyp hipertekstowego systemu informacyjnego – ENQUIRE

A. |

B. |

C. |

D. |

Jaką metodę przesyłania należy wykorzystać, by zapewnić największe bezpieczeństwo danych zaszyfrowanych w formularzu, które są wysyłane do kodu PHP?

Aby zaprojektować kształt logo dla strony WWW sposobem przedstawionym na obrazie, należy zastosować funkcję