Pytanie 1

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

Aby cofnąć uprawnienia dostępu do serwera MySQL, należy wykorzystać polecenie

Znacznik <ins> w języku HTML jest używany do wskazania

Który z frameworków stworzono dla języka skryptowego PHP?

Powszechnie stosowanym narzędziem SZBD do tworzenia zestawień danych, które można wydrukować, jest

Aby zweryfikować konfigurację w pliku php.ini, można uruchomić skrypt PHP, który zawiera zapis

Wskaż, na czym polega błąd w kodzie napisanym w języku C++.

char str1[30] = 'Ala ma kota'; printf("%s", str1);

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

Jakie jest zastosowanie certyfikatu SSL?

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Jaki zestaw liczb zostanie wyświetlony w wyniku działania pętli napisanej w języku PHP?

| $liczba = 10; while ($liczba < 50) { echo "$liczba "; $liczba = $liczba + 5; } |

Które z poniższych stwierdzeń odnosi się prawidłowo do grafiki rastrowej?

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Dana jest tabela firmy zawierająca następujące kolumny: nazwa, adres, NIP, obrot (obrót w ostatnim miesiącu), rozliczenie, status. Wykonanie kwerendy SQL SELECT sprawi, że zostaną wyświetlone

SELECT nazwa, NIP FROM firmy WHERE obrot < 4000;

Program FileZilla może być użyty do

Wskaż warunek w języku JavaScript, który ma na celu sprawdzenie, czy przynajmniej jeden z poniższych przypadków jest spełniony: 1) dowolna naturalna liczba a jest liczbą trzycyfrową 2) dowolna liczba całkowita b jest liczbą ujemną

Aby utworzyć relację wiele do wielu między tabelami A i B, wystarczy, że

W języku PHP, podczas pracy z bazą danych MySQL, aby zakończyć sesję z bazą, powinno się użyć

W jaki sposób można określić w CSS styl dla hiperłącza, aby link, który nie był odwiedzony, miał kolor żółty, natomiast odwiedzony link był w kolorze zielonym?

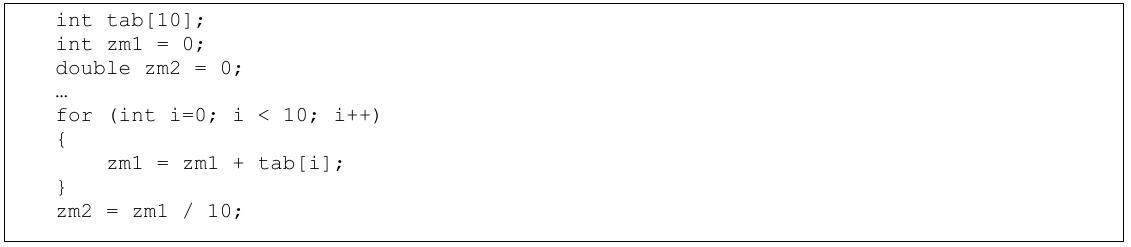

Tablica tab[] zawiera różne liczby całkowite. Jaką wartość przyjmie zmienna zm2 po wykonaniu podanego fragmentu kodu?

Jak nazywa się organizacja odpowiedzialna za wyznaczanie standardów dla języka HTML?

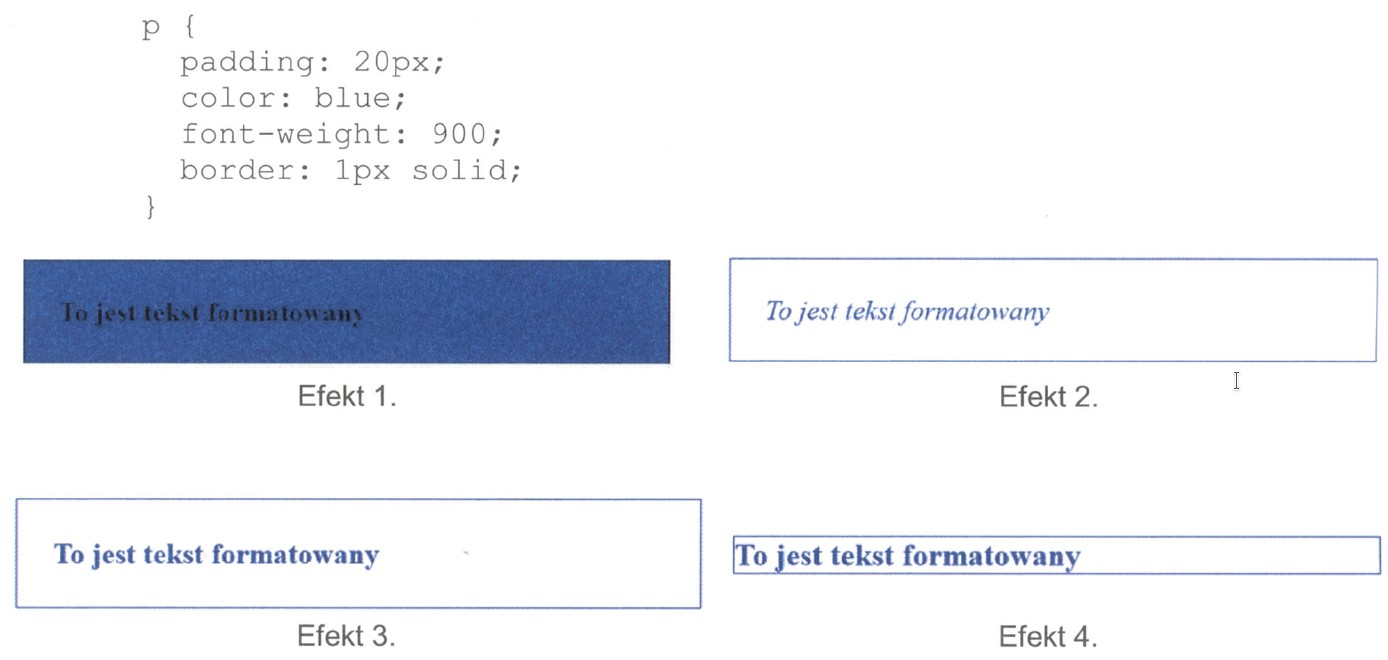

Który z akapitów został sformatowany według podanego stylu, przy założeniu, że pozostałe właściwości akapitu mają wartości domyślne?

Podczas realizacji grafiki na stronę internetową konieczne jest wycięcie jedynie jej części. Jak nazywa się ta czynność?

W języku SQL używanym przez bazę danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

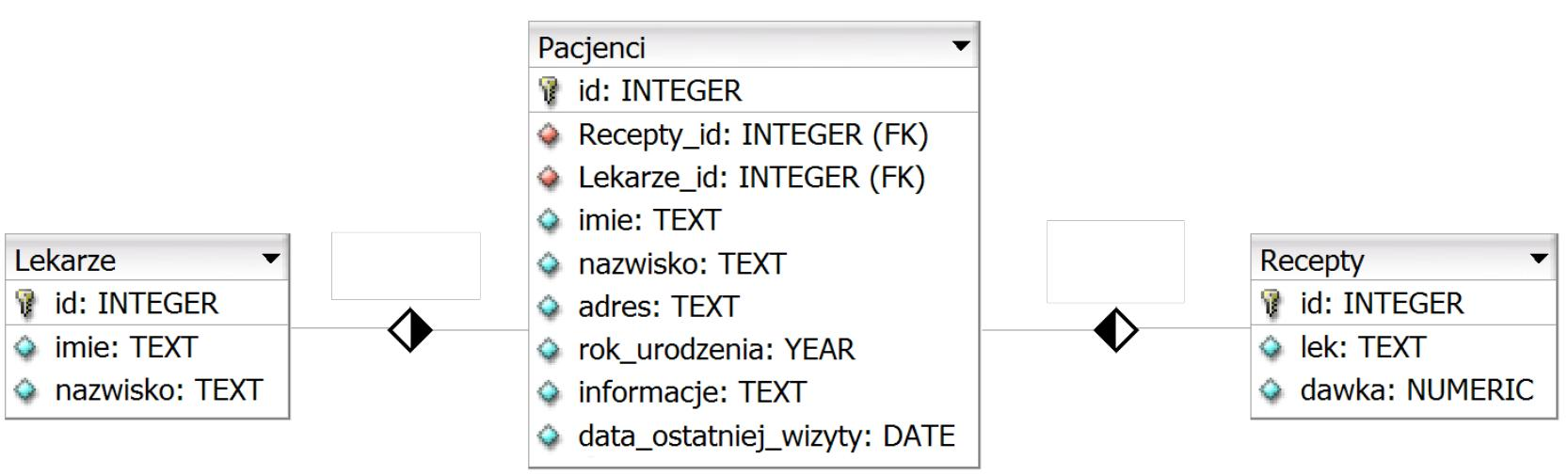

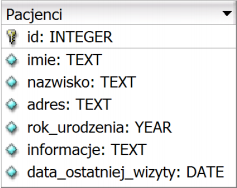

Zawarta baza danych składa się z trzech tabel oraz dwóch relacji. Aby uzyskać informacje o wszystkich lekarzach przypisanych do wybranego pacjenta, konieczne jest porównanie kluczy

W kodzie HTML przypisano pewne znaczniki do klasy o nazwie "nomargin". Jak można przeprowadzić operacje na tych znacznikach w języku JavaScript, korzystając z odpowiedniej funkcji?

W JavaScript funkcja document.getElementById(id) ma na celu

Które z poniższych stwierdzeń na temat klucza głównego jest prawdziwe?

Instrukcja w języku JavaScript

var napis1 = new napisy();ma na celu

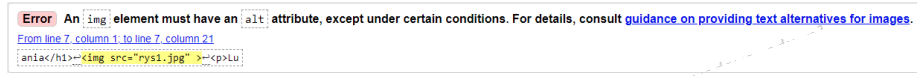

Po przeprowadzeniu walidacji dokumentu HTML pojawił się błąd przedstawiony na zrzucie. Jak można go usunąć?

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

W systemie zarządzania bazą danych MySQL, aby uzyskać listę wszystkich przywilejów przyznanych użytkownikowi anna, można użyć polecenia

Jak nazywa się metoda tworząca obiekt w języku PHP?

W języku HTML zdefiniowano listę, która

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

Co można powiedzieć o wyświetlonym przez witrynę tekście „test kolorów”?

<p id="p1" style="color:blue;">test kolorów</p> <button type="button" onclick="document.getElementById('p1').style.color='red'"> test</button> |

W języku HTML zdefiniowano znacznik a oraz atrybut rel nofollow.

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Warunek zapisany w języku PHP wyświetli liczbę, gdy

if ($liczba % 2 == 0) { echo $liczba; }