Pytanie 1

Które z elementów półprzewodnikowych nie mają złączy?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Które z elementów półprzewodnikowych nie mają złączy?

Zakres fal radiowych oznaczony jako UHF (Ultra High Frequency) obejmuje częstotliwości w przedziale

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Efektywność energetyczna anteny to stosunek

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W celu zainstalowania 64-bitowej wersji systemu Windows 7 na komputerze z:

- procesorem Intel Core 2 Duo 2.00 GHz 64-bit,

- pamięcią RAM 512 MB,

- dyskiem twardym o pojemności 80 GB,

- kartą graficzną Intel GMA X4500 obsługującą DirectX 10, co należy zrobić?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

GPRS (General Packet Radio Services) definiuje się jako

Który system plików powinien zostać zainstalowany na komputerze, jeśli istnieje konieczność ochrony danych na poziomie plików i folderów?

Moc sygnału na wejściu łącza wynosi 500 mW, a na jego wyjściu 50 mW. Ile wynosi tłumienność łącza?

Reflektometr TDR (Time Domain Reflectometer) służy do

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Usługa UUS (User to User Signalling) stanowi przykład usługi w obszarze technologii

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

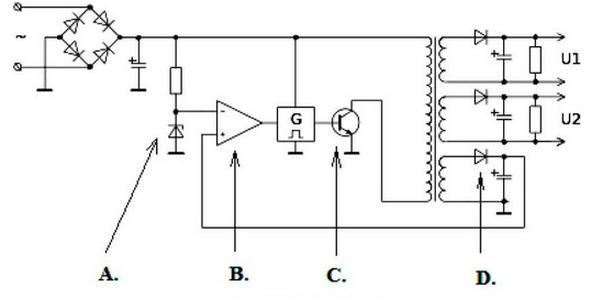

Na schemacie jest przedstawiony zasilacz impulsowy. Który ze wskazanych elementów pełni funkcję źródła napięcia odniesienia?

Poniżej zamieszczono fragment dokumentacji technicznej urządzeń dostępowych. Którego systemu dotyczą zapisane w nim parametry?

| Parametry techniczne modemów | |

| ⇒ | Parametry interfejsu 2 Mbit/s:

|

| ⇒ | Parametry interfejsu liniowego:

|

| ⇒ | Parametry jakościowe modemów:

|

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Protokół SNMP (ang. Simple Network Management Protocol) jest wykorzystywany w modelu TCP/IP na poziomie

Która funkcja w systemie ISDN pozwala na powiadomienie użytkownika o nadchodzącym połączeniu oraz umożliwia jego odebranie po wcześniejszym zakończeniu lub wstrzymaniu bieżącej rozmowy?

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Zgodnie z zasadą Kotielnikowa-Shannona częstotliwość próbkowania powinna wynosić

Jakie jest pasmo częstotliwości, na którym pracują fale radiowe w bezprzewodowym standardzie IEEE 802.11g?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Do wzmacniacza optycznego wprowadzono sygnał o mocy 0,1 mW, natomiast na wyjściu uzyskano moc sygnału równą 10 mW. Jakie jest wzmocnienie tego wzmacniacza wyrażone w decybelach?

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

Jaką trasę należy ustawić, aby zapewnić najwyższą wiarygodność informacji o ścieżkach uzyskanych przez ruter?

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

Ruter to urządzenie stanowiące węzeł w sieci, które działa

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Sprzętowa realizacja komutacji pozwala na szybką transmisję danych w niewielkich paczkach o stałej wielkości 53 bajty?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.