Pytanie 1

Jaką wartość zwróci funkcja zoo zdefiniowana w języku C++, wywołana z aktualnym parametrem 3.55

| int zao(float x){ return (x + 0.5); } |

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jaką wartość zwróci funkcja zoo zdefiniowana w języku C++, wywołana z aktualnym parametrem 3.55

| int zao(float x){ return (x + 0.5); } |

W języku PHP, aby zaprezentować ciąg n znaków @, konieczne jest skorzystanie z funkcji

W bazie danych sklepu internetowego, w tabeli klienci znajdują się m.in. pola całkowite: punkty, liczbaZakupow oraz pole ostatnieZakupy o typie DATE. Klauzula WHERE dla zapytania wybierającego klientów, którzy mają ponad 3000 punktów lub dokonali zakupów więcej niż 100 razy, a ich ostatnie zakupy miały miejsce co najmniej w roku 2022, przyjmuje postać

Wykonano następującą kwerendę na tabeli Pracownicy:

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

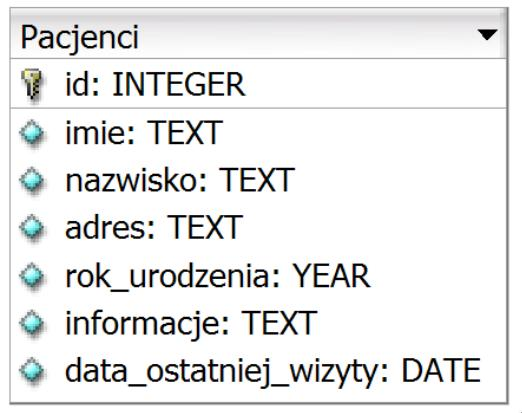

Jakie zapytanie SQL będzie odpowiednie do odnalezienia w podanej tabeli tylko imion oraz nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

W poniższym zapytaniu SQL znak „*” wskazuje, że w wyniku tego zapytania zostaną zwrócone:

SELECT * FROM mieszkancy WHERE imie = 'Anna';

Do zapisania prostej animacji na stronę internetową można zastosować format

Definicja obiektu została zapisana w języku JavaScript jako var osoba={imie:"Anna", nazwisko:"Kowalska", rok_urodzenia:1985}; Jak można odwołać się do właściwości nazwisko?

Do jakiego celu służy polecenie mysqldump?

Aby wykonać usunięcie tabeli, należy użyć kwerendy

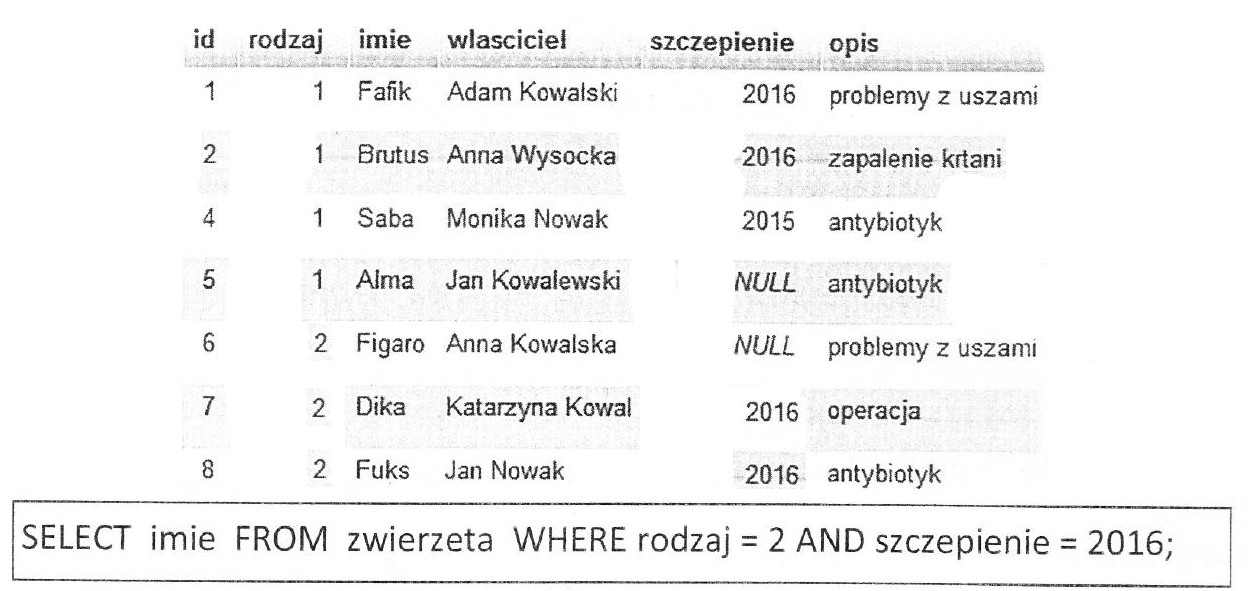

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

Jaki rezultat zostanie wyświetlony po wykonaniu przedstawionego kodu HTML?

|

1. punkt

2. punkt

3. punkt

4. punkt

A.

1. punkt

2. punkt

3. punkt

4. punkt

B.

1. punkt

2. punkt

3. punkt

D. punkt

C.

1. punkt

2. punkt

3. punkt

D. punkt

D.

W formularzu wartość z pola input o typie number została przypisana do zmiennej a i następnie przetworzona w skrypcie JavaScript w poniższy sposób. Jaki typ będzie miała zmienna z?

| var z = parseFloat(a); |

Jak kwerenda SQL przedstawiona w ramce wpłynie na tabelę pracownicy?

| ALTER TABLE pracownicy MODIFY plec char(9); |

W skrypcie napisanym w języku PHP należy przeprowadzić operacje, gdy spełniony jest warunek, że adresy są parzystymi numerami na ulicach: Bratkowej oraz Nasturcjowej. Jakie wyrażenie logiczne to określa?

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu

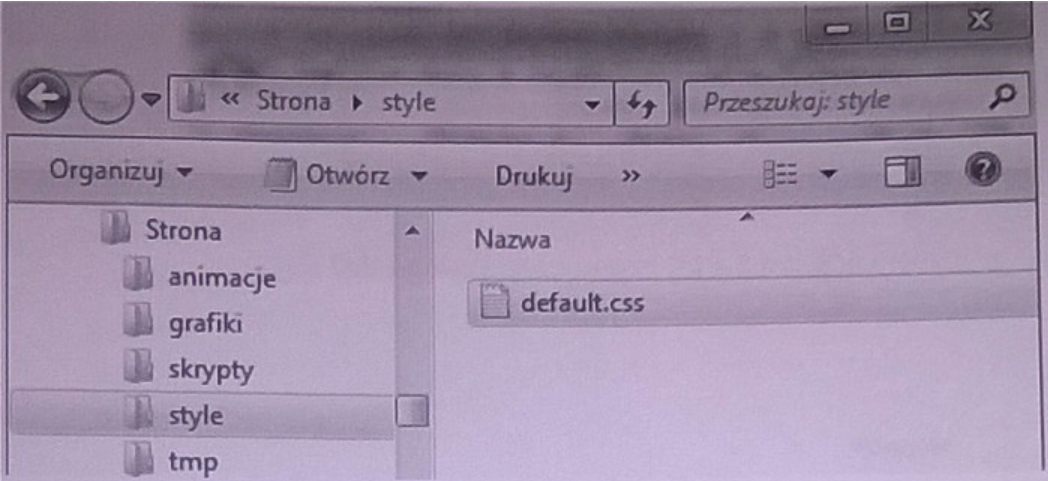

Wskaż sposób, w jaki należy odwołać się do pliku default.css, jeśli index.html znajduje się bezpośrednio w katalogu Strona?

CMYK to zestaw czterech podstawowych kolorów używanych w druku:

Aby obliczyć liczbę wszystkich wierszy w tabeli Koty, należy zastosować zapytanie:

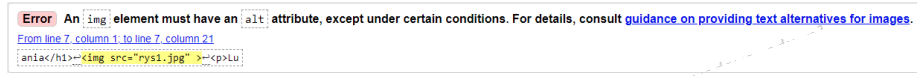

Po przeprowadzeniu walidacji dokumentu HTML pojawił się błąd przedstawiony na zrzucie. Jak można go usunąć?

W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy przesuwa się o jeden, aż do osiągnięcia ostatniego elementu tablicy. To stwierdzenie jest prawdziwe w kontekście instrukcji

tr:nth-child(even) {background-color: #F2F2F2;}Zastosowane formatowanie selektora tr:nth-child(even) spowoduje:

Jakie będzie wynikowe wyjście po uruchomieniu tego skryptu PHP?

| <?php $kolory = array("czarny", "zielony", "niebieski", "biały"); rsort($kolory); $ile = count($kolory); for($x = 0; $x < $ile; $x++) { echo $kolory[$x].", "; } ?> |

Baza danych 6-letniej szkoły podstawowej zawiera tabelę szkola z polami: imie, nazwisko oraz klasa. Uczniowie z klas 1-5 przeszli do wyższej klasy. Jakie polecenie należy użyć, aby zwiększyć wartość w polu klasa o 1?

Który z zaprezentowanych kodów HTML sformatuje tekst zgodnie z podanym wzorem?

Uwaga: słowo "stacji" jest napisane większą czcionką niż pozostałe wyrazy w tej linijce)

Stoi na stacji lokomotywa ...

Wskaź poprawną formę kodowania polskich znaków w pliku HTML?

Jaką wartość zwróci ten algorytm?

Z = 0 N = 1 dopóki Z < 3: N = N * 2 + 1 Z = Z + 1 wypisz N

Jaką funkcję pełni program debugger?

Co należy zrobić, gdy rozmiar pliku graficznego jest zbyt duży do umieszczenia w Internecie?

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

Który protokół jest stosowany do przesyłania plików na serwer WWW?

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?

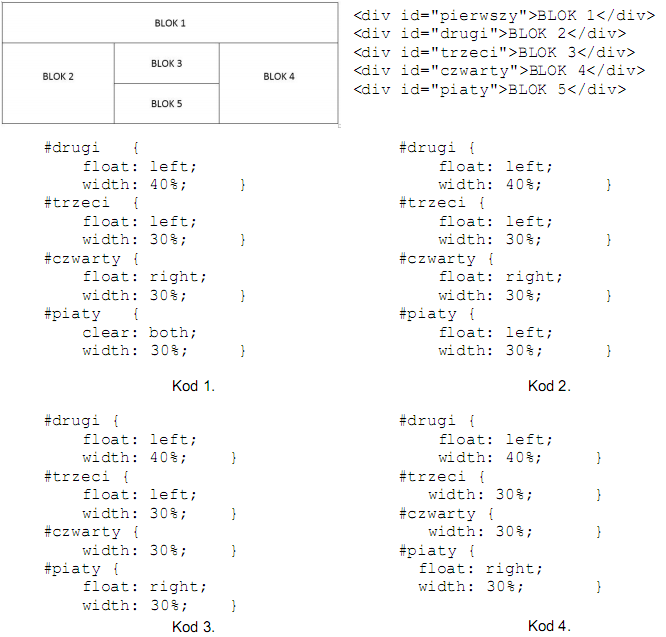

Wskaż kod CSS, który odpowiada layoutowi bloków 2 – 5, zakładając, że są one utworzone na podstawie podanego kodu HTML.

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Które z wymienionych par znaczników HTML mają identyczny efekt wizualny na stronie internetowej, jeśli nie zastosowano żadnych stylów CSS?

Jaki typ mechanizmu zapewnienia bezpieczeństwa podczas uruchamiania aplikacji jest zawarty w środowisku .NET Framework?

W utworzonej tabeli pole należące do typu BLOB służy do składowania

Element lub grupa elementów, która w jednoznaczny sposób identyfikuje każdy pojedynczy rekord w tabeli w bazie danych, nazywa się kluczem

Który z protokołów umożliwia publikację strony internetowej na serwerze?