Pytanie 1

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jaki będzie wynik działania poniższego kodu w języku C#?

int x = 5; int y = 10; Console.WriteLine($"Suma {x} i {y} wynosi {x + y}");

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Co to jest WebAssembly (WASM)?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Jaką rolę pełni debugger w trakcie programowania?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Który protokół jest wykorzystywany do transferu plików między klientem a serwerem?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

| Rodzaj licencji, który zapewnia otwarty dostęp do oprogramowania dla wszystkich użytkowników programu, którego dotyczy: prawo do darmowego użytkowania, kopiowania, rozpowszechniania oraz tworzenia modyfikacji, ulepszania i rozbudowania. |

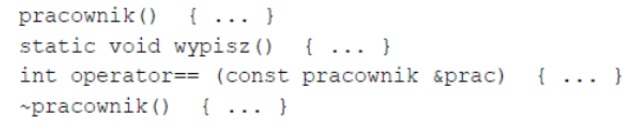

W klasie pracownik zdefiniowano następujące metody:

pracownik() { ... } static void wypisz() { ... } int operator== (const pracownik &prac) { ... } ~pracownik() { ... }Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści:

cout << "Obiekt został usunięty";

Które narzędzie najlepiej nadaje się do analizy wydajności aplikacji JavaScript?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Jaką rolę odgrywa interpreter w kontekście programowania?

Co to jest Docker?

Metodyka zwinna (ang. agile) opiera się na

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciag. Jej celem jest:

int i = 0; while (ciag[i] != 0) { if (ciag[i] > 96 && ciag[i] < 123) { ciag[i] = (ciag[i] - 32); } i++; }

Co zostanie wyświetlone po wykonaniu poniższego kodu?

class Animal { constructor(name) { this.name = name; } speak() { return `${this.name} makes a noise.`; } } class Dog extends Animal { speak() { return `${this.name} barks.`; } } let dog = new Dog('Rex'); console.log(dog.speak());

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

| Resize string Resizes the string to a length of n characters. If n is smaller than the current string length, the current value is shortened to its first n character, removing the characters beyond the nth. If n is greater than the current string length, the current content is extended by inserting at the end as many characters as needed to reach a size of n. If c is specified, the new elements are initialized as copies of c; otherwise, they are value-initialized characters (null characters). Parameters n New string length, expressed in number of characters. size_t is an unsigned integral type (the same as member type string::size_type). c Character used to fill the new character space added to the string (in case the string is expanded). Źródło: http://www.cplusplus.com/reference/string/string/resize/ |