Pytanie 1

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Które z poniższych nie jest frameworkiem do testowania w JavaScript?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

vector <int> liczby; for(int i=0; i<10; i++) { liczby.push_back(2*i); }

Co to jest BEM w kontekście CSS?

Co to jest Cypress?

Zmienna o typie logicznym może mieć następujące wartości:

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

push(arg) – dodaje element |

pop() – usuwa ostatnio dodany element |

peek() – zwraca ostatnio dodany element bez usuwania |

isEmpty() – sprawdza czy istnieją dane w strukturze |

Jakie zasady stosuje programowanie obiektowe?

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

List<int> wykaz = new List<int>();

Co to jest framework?

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się:

int tablica[10]; for (int i = 0; i < 10; i++) { if (i % 3 != 0) std::cout << tablica[i] << ", "; }

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Co to jest kontener Docker?

Przedstawione w filmie działania wykorzystują narzędzie

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

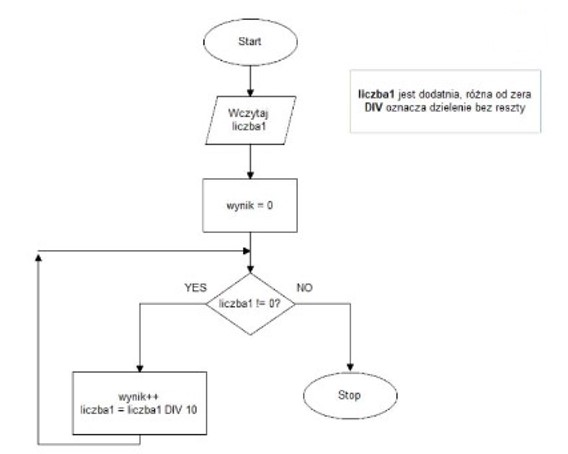

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

W jakim celu wykorzystuje się diagram Gantta?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

try { int[] liczby = {1, 2, 3, 4, 5, 6}; System.out.println(liczby[index]); } catch (Exception e) { System.out.println("wystąpił błąd."); }

Jaką rolę odgrywa destruktor w definicji klasy?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Co zostanie wyświetlone po wykonaniu poniższego kodu w języku Python?

data = [1, 2, 3, 4, 5] result = list(map(lambda x: x*2, filter(lambda x: x % 2 == 0, data))) print(result)

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Co zostanie wypisane w konsoli po wykonaniu poniższego kodu?

let i = 0; while (i < 5) { i++; if (i === 3) continue; console.log(i); }

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jaką liczbę warstw zawiera model TCP/IP?

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Jakie metody można wykorzystać do przechowywania informacji o użytkownikach w aplikacji mobilnej na systemie Android?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?