Pytanie 1

Jaki zapis w HTML służy do określenia kodowania znaków w dokumencie?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaki zapis w HTML służy do określenia kodowania znaków w dokumencie?

Kompresja bezstratna pliku graficznego zapewnia

W SQL, który jest używany przez bazę danych MySQL w tabeli samochody, aby przypisać wartość 0 do kolumny przebieg, trzeba skorzystać z zapytania

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

Walidacja formularzowych pól polega na zweryfikowaniu

Który z typów plików dźwiękowych oferuje największą kompresję rozmiaru?

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

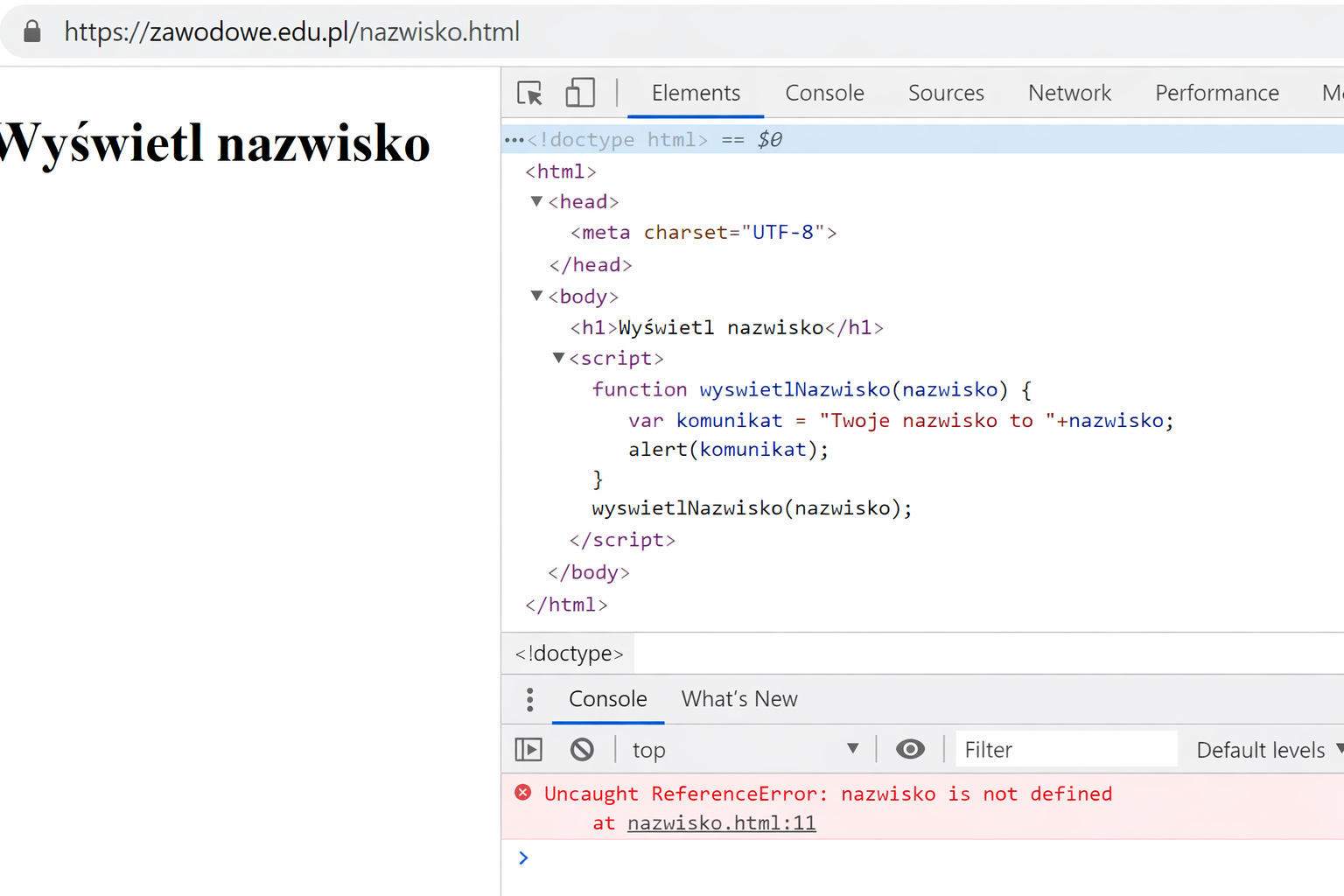

Na podstawie kodu widocznego na ilustracji można stwierdzić, że

Która z reguł dotyczących sekcji w HTML jest właściwa?

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

Jakie są wyniki wykonania zapytania SQL?

| SELECT count(*) FROM Uczniowie WHERE srednia=5; |

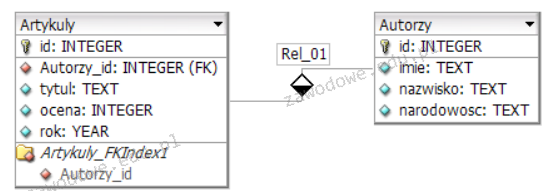

Z tabel Artykuly oraz Autorzy należy wyodrębnić tylko nazwiska autorów oraz tytuły ich artykułów, które uzyskały ocenę 5. Odpowiednia kwerenda do pozyskania tych informacji ma postać

Zawartość kodu w języku HTML umieszczona w ramce ilustruje zestaw

| <ol> <li>Pierwszy</li> <li>Drugi</li> <li>Trzeci</li> </ol> |

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

W dokumentacji języka PHP znajduje się informacja dotycząca jednej z jego funkcji:

„Warning. This extension was deprecated in PHP 5.5.0, and it was removed in PHP 7.0.0.”.

Zgodnie z tą informacją użycie tej funkcji jest:

W bazie danych istnieje tabela ksiazki, która posiada pola: tytul, id_autora, data_wypoz, id_czytelnika. Codziennie tworzony jest raport dotyczący książek wypożyczonych w danym dniu, który wyświetla jedynie tytuły książek. Która kwerenda SQL jest odpowiednia do generowania tego raportu?

Najłatwiejszym i najmniej czasochłonnym sposobem na przetestowanie działania strony internetowej w różnych przeglądarkach i ich wersjach jest

Testy aplikacji webowej, mające na celu ocenę wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, noszą nazwę testów

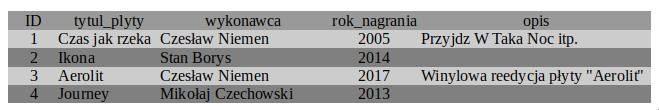

Jaką wartość zwróci zapytanie z ramki wykonane na pokazanej tabeli? ```SELECT COUNT(DISTINCT wykonawca) FROM muzyka;```

Tablica tab[] jest wypełniona dowolnymi liczbami całkowitymi. Jaka wartość znajdzie się w zmiennej zm2 po wykonaniu prezentowanego fragmentu kodu?

int tab[10];

int zm1 = 0;

double zm2 = 0;

…

for (int i=0; i < 10; i++)

{

zm1 = zm1 + tab[i];

}

zm2 = zm1 / 10;

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

Dana jest tabela firmy zawierająca następujące kolumny: nazwa, adres, NIP, obrot (obrót w ostatnim miesiącu), rozliczenie, status. Wykonanie kwerendy SQL SELECT sprawi, że zostaną wyświetlone

SELECT nazwa, NIP FROM firmy WHERE obrot < 4000;

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

Dostępna jest tabela z danymi o mieszkaniach, zawierająca kolumny: adres, metraż, liczba_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

System informatyczny umożliwiający tworzenie, edycję i publikację treści na stronach internetowych bez konieczności posiadania zaawansowanej wiedzy technicznej, to

Jaką rolę pełni funkcja PHP o nazwie mysql_select_db()?

Jak wygląda instrukcja przypisania wartości do elementu tablicy w języku JavaScript względem tablicy? ```Tablica['technik'] = 'informatyk';```

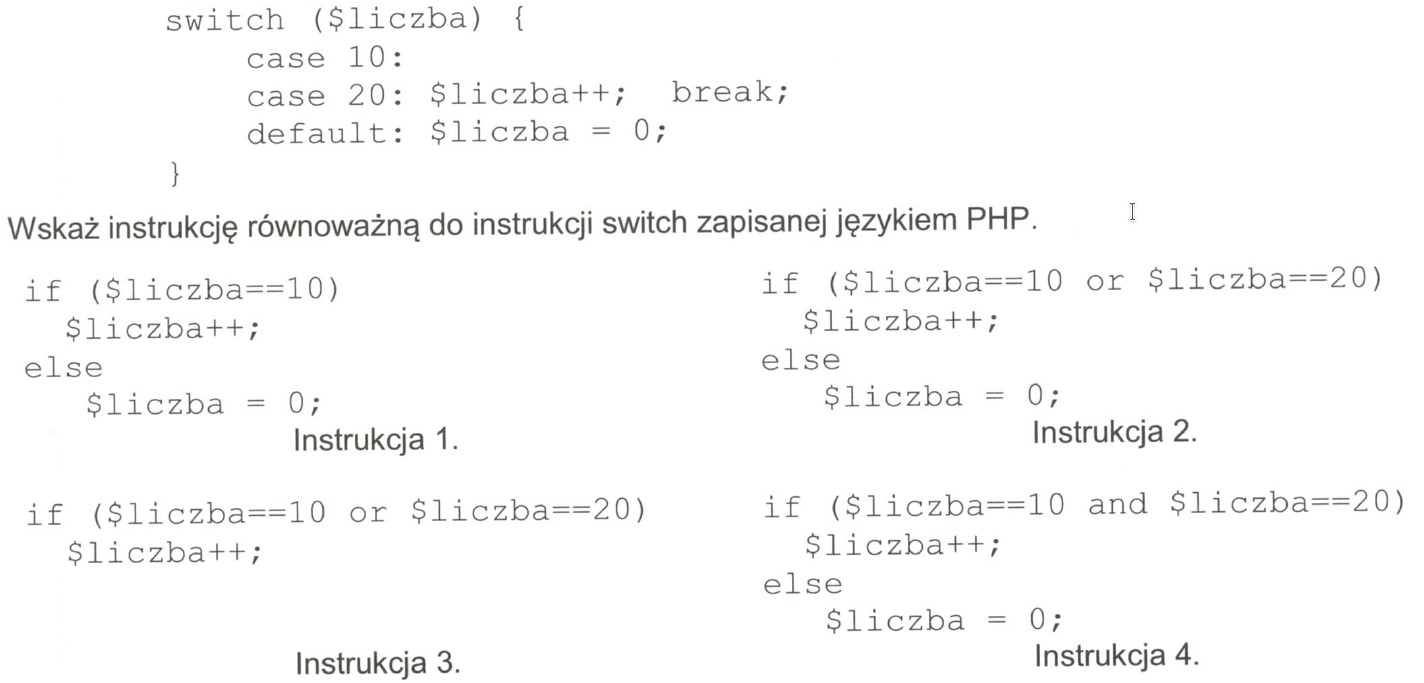

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

Zamieszczone zapytanie SQL przyznaje prawo SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Grafika powinna być zapisana w formacie GIF, jeśli

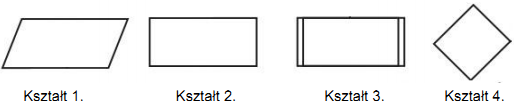

W algorytmie jeden z bloków zawiera akcję „Wypisz liczbę”. Jaki kształt może mieć ta akcja?

W SQL po wykonaniu zapytania ALTER TABLE osoba DROP COLUMN grupa; co się stanie?

Warunek zapisany w JavaScript jest prawdziwy, gdy zmienna x przechowuje:

if ((!isNaN(x)) && (x > 0))

Fragment kwerendy SQL zaprezentowany w ramce ma na celu uzyskanie

SELECT COUNT(wartosc) FROM ...

GRANT SELECT, INSERT, UPDATE ON klienci TO anna;Zakładając, że użytkownik wcześniej nie posiadał żadnych uprawnień, to polecenie SQL przyzna użytkownikowi anna prawa jedynie do:

W PHP użyto funkcji is_float(). Które z wymienionych wywołań tej funkcji zwróci wartość true?

Jakie dane zostaną wyświetlone po wykonaniu poniższych poleceń? bool gotowe=true; cout<<gotowe;

Tabele Klienci oraz Zgłoszenia są ze sobą połączone relacją jeden do wielu. W celu uzyskania jedynie opisu zgłoszenia oraz odpowiadającego mu nazwiska klienta dla zgłoszenia o numerze 5, należy wykonać polecenie