Pytanie 1

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

Co jest głównym celem stosowania protokołu VLAN?

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Co oznacza skrót PID w systemach operacyjnych obsługujących wiele zadań?

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Jaki protokół jest używany w sieci VPN (Virtual Private Network), w której tradycyjne trasowanie pakietów zostało zastąpione przez tzw. switching etykiet?

Który z protokołów routingu wykorzystuje metodę wektora odległości?

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

Jaką liczbę bitów przypisano do adresu sieci w adresacji IPv4 z maską 255.255.128.0?

Jaka jest standardowa szerokość racka w szafie sieciowej teleinformatycznej?

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

Który z poniższych protokołów jest używany do zdalnego zarządzania urządzeniami sieciowymi za pomocą interfejsu wiersza poleceń?

Jakiego działania nie realizują programowe analizatory sieciowe?

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

Narzędzie systemowe w rodzinie Windows, które pokazuje oraz pozwala na modyfikację tablicy tras pakietów, to

Jedynym protokołem trasowania, który korzysta z protokołu TCP jako metody transportowej, przesyłając pakiety na porcie 179, jest

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Różnica pomiędzy NAT i PAT polega na

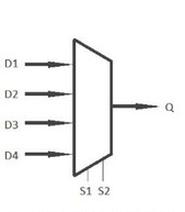

Na rysunku przedstawiono symbol graficzny

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

Jaki jest standardowy dystans administracyjny używany w protokole OSPF (ang. Open Shortest Path First)?

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Który z poniższych komunikatów nie jest obecny w pierwotnej wersji protokołu zarządzania siecią SNMPv1 (Simple Network Management Protocol)?

Metryka rutingu to wartość stosowana przez algorytmy rutingu do wyboru najbardziej efektywnej ścieżki. Wartość metryki nie jest uzależniona od

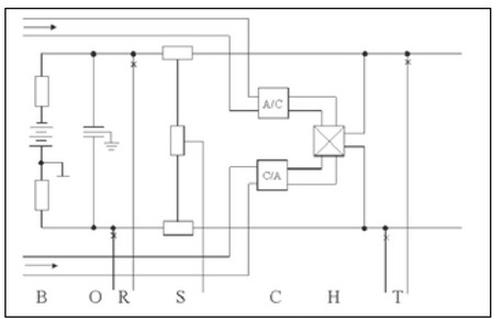

Na rysunku przedstawiono schemat funkcjonalny

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Jaką maksymalną liczbę hostów można przydzielić w sieci z prefiksem /26?

Która z wymienionych metod komutacji polega na nawiązywaniu fizycznego łącza pomiędzy dwiema lub większą liczbą stacji końcowych, które jest dostępne wyłącznie dla nich, aż do momentu rozłączenia?