Pytanie 1

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Do obserwacji stanu urządzeń w sieci wykorzystywane jest oprogramowanie operujące na podstawie protokołu

Uruchomienie polecenia msconfig w systemie Windows

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

Celem złocenia styków złącz HDMI jest

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny wyłącznie za archiwizację danych przechowywanych na serwerowym dysku?

Komputer jest połączony z myszą bezprzewodową, a kursor w trakcie używania nie porusza się płynnie, tylko "skacze" po ekranie. Możliwą przyczyną awarii urządzenia może być

Na zdjęciu widać kartę

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy oczyścić

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

Można przywrócić pliki z kosza, korzystając z polecenia

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

Gdy podłączono sprawny monitor do innego komputera, na ekranie pojawił się komunikat widoczny na rysunku. Co mogło spowodować ten komunikat?

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi przedstawione na rysunku. Przy konfiguracji połączenia z siecią Z1 musi określić dla tej sieci

Wykonane polecenia, uruchomione w interfejsie CLI rutera marki CISCO, spowodują ```Router#configure terminal Router(config)#interface FastEthernet 0/0 Router(config-if)#ip address 10.0.0.1 255.255.255.0 Router(config-if)#ip nat inside```

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Który z parametrów twardego dysku NIE ma wpływu na jego wydajność?

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

Zarządzanie pasmem (ang. bandwidth control) w switchu to funkcjonalność

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie wciśnięty klawisz

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi

Jakie będą całkowite wydatki na materiały potrzebne do stworzenia 20 kabli połączeniowych typu patchcord, z których każdy ma długość 1,5m, jeśli cena 1 metra bieżącego kabla wynosi 1zł, a cena wtyku to 50 gr?

Jakie elementy łączy okablowanie pionowe w sieci LAN?

Jakie złącze, które pozwala na podłączenie monitora, znajduje się na karcie graficznej pokazanej na ilustracji?

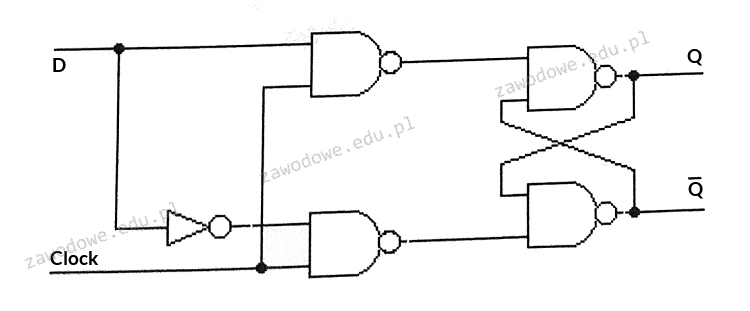

Jak wygląda schemat połączeń bramek logicznych?

Adres IP (ang. Internet Protocol Address) to

Wskaż sygnał, który wskazuje na uszkodzenie karty graficznej w komputerze z BIOS POST od firmy AWARD?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

Jaką maksymalną ilość GB pamięci RAM może obsłużyć 32-bitowa edycja systemu Windows?

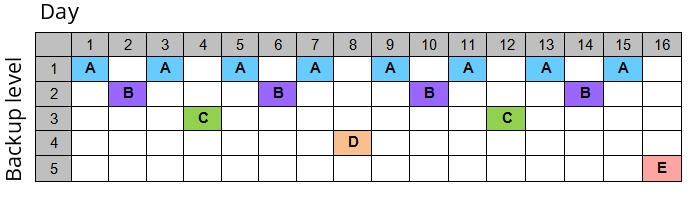

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

Wskaż błędne twierdzenie dotyczące Active Directory?

Licencja Windows OEM nie umożliwia wymiany

Która z poniższych topologii sieciowych charakteryzuje się centralnym węzłem, do którego podłączone są wszystkie inne urządzenia?

Komputer lokalny dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego komputera, która rozpoznaje adresy w sieci, uzyskano informację, że adres komputera to 195.182.130.24. To oznacza, że