Pytanie 1

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Który protokół jest używany do przesyłania głosu w systemach VoIP?

Czym jest VPN?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Które z poniższych stwierdzeń na temat komutacji pakietów nie jest poprawne?

Komputer oraz monitor działają przez 5 godzin każdego dnia, natomiast urządzenie wielofunkcyjne przez 1 godzinę i 15 minut. Oblicz zużycie energii całego zestawu komputerowego w ciągu tygodnia, jeżeli komputer pobiera 150 W, monitor 50 W, a urządzenie wielofunkcyjne 80 W.

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Licencja typu trial to forma licencji na oprogramowanie, która umożliwia

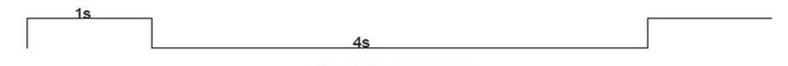

Który sygnał jest przedstawiony na rysunku?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

Definicja linii abonenckiej bez strat wskazuje, że rezystancja jednostkowa tej linii

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

Specyfikacja, którego z komputerów opisanych w tabeli, jest zgodna z konfiguracją zalecaną dla instalacji systemu operacyjnego Windows Vista?

| Komputer | Procesor | Pamięć RAM | Wolne miejsce na dysku |

|---|---|---|---|

| I | 800 MHz | 128 MB | 20 GB |

| II | 2,4 GHz | 2 GB | 2 GB |

| III | 1000 MHz | 1 GB | 50 GB |

| IV | 1,2 GHz | 256 MB | 15 GB |

Oznaczenie XTKMXpw 5x2x0,6 odnosi się do kabla telekomunikacyjnego?

Jakie zadanie pełni preselekcja w centrali telefonicznej?

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Który element osprzętu telekomunikacyjnego jest przedstawiony na zdjęciach?

Który rodzaj licencji umożliwia użytkownikom uruchamianie programu w dowolnym celu, kopiowanie oraz modyfikowanie i publikowanie własnych poprawionych wersji kodu źródłowego?

Sygnalizacja z wykorzystaniem prądu przemiennego, która opiera się na przesyłaniu sygnałów w określonym zakresie częstotliwości od 300 Hz do 3400 Hz, to sygnalizacja

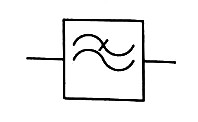

Przedstawiony symbol graficzny często spotykany na schematach blokowych urządzeń elektronicznych sieci teleinformatycznych jest oznaczeniem

Z jakiego surowca jest zbudowany rdzeń kabla RG?

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Jakie oprogramowanie służy do zarządzania bazami danych?

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

Co należy zrobić przed wymianą karty sieciowej w komputerze?

Jak wiele razy przepływność jednostki transportowej STM-16 w systemie SDH (Synchronous Digital Hierarchy) przewyższa przepływność jednostki STM-4?

Zgłoszenie z centrali jest sygnalizowane dla abonenta inicjującego połączenie sygnałem ciągłym o częstotliwości w zakresie

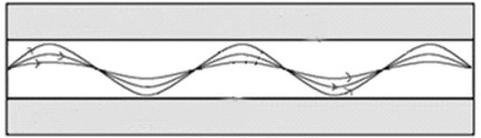

Rysunek przedstawia przebieg promieni świetlnych we włóknie światłowodowym

Jak określa się zjawisko, które jest następstwem sprzężeń elektromagnetycznych między parami żył w kablu telekomunikacyjnym?

Który rodzaj alarmu w systemie teleinformatycznym wymaga podjęcia działań mających na celu dokładne zdiagnozowanie oraz rozwiązanie problemu?

W jakich jednostkach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?