Pytanie 1

Jak można zidentyfikować przeciążenie w sieci lokalnej LAN?

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

Jak można zidentyfikować przeciążenie w sieci lokalnej LAN?

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

Jakie urządzenie powinno być użyte do połączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

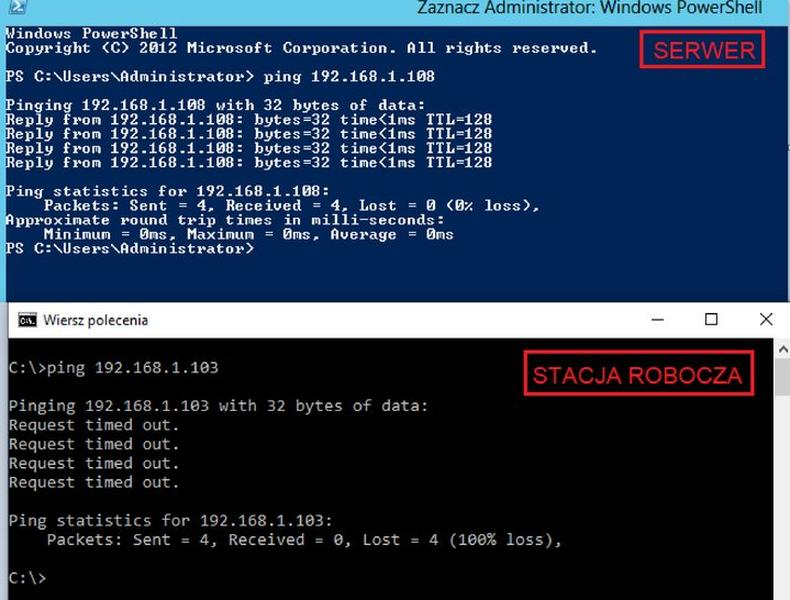

W sieci lokalnej serwer ma adres IP 192.168.1.103 a stacja robocza 192.168.1.108. Wynik polecenia ping wykonanego na serwerze i stacji roboczej jest pokazany na zrzucie ekranowym. Co może być przyczyną tego, że serwer nie odpowiada na to polecenie?

Które urządzenie sieciowe przedstawiono na ilustracji?

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Powyżej przedstawiono fragment pliku konfiguracyjnego usługi serwerowej w systemie Linux. Jest to usługa

authoritative; ddns-update-style ad-hoc; subnet 192.168.1.0 netmask 255.255.255.0 { range 192.168.1.2 192.168.1.100; option domain-name "egzamin.edu.pl"; option netbios-name-servers 192.168.1.1; option domain-name-servers 194.204.159.1, 194.204.152.34; default-lease-time 90000; option routers 192.168.1.1; option subnet-mask 255.255.255.0; option broadcast-address 192.168.1.255; }

Która z grup w systemie Windows Serwer ma najniższe uprawnienia?

Switch pełni rolę głównego elementu w sieci o topologii

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie medium transmisyjne powinno się zastosować do połączenia urządzeń sieciowych oddalonych o 110 m w pomieszczeniach, gdzie występują zakłócenia EMI?

W topologii fizycznej gwiazdy wszystkie urządzenia działające w sieci są

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

Podczas przetwarzania pakietu przez ruter jego czas życia TTL

Poniżej przedstawiono wynik działania polecenia

Interface Statistics

Received Sent

Bytes 3828957336 3249252169

Unicast packets 35839063 146809272

Non-unicast packets 5406 25642

Discards 50 0

Errors 0 0

Unknown protocols 0

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01 42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01

Którego numeru portu używa usługa FTP do wysyłania komend?

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

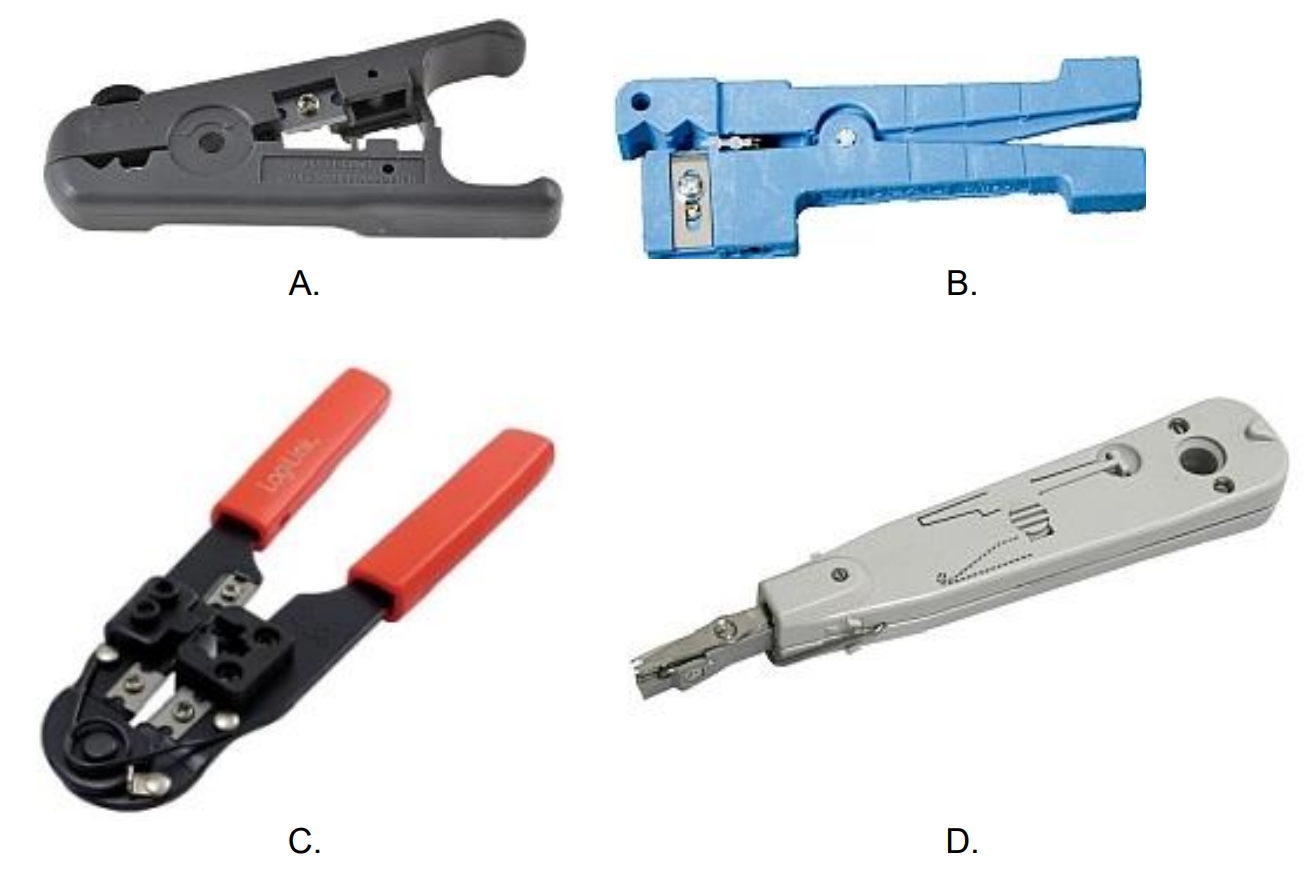

Które urządzenie jest stosowane do mocowania kabla w module Keystone?

Do zdalnego administrowania stacjami roboczymi nie używa się

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Interfejs graficzny Menedżera usług IIS (Internet Information Services) w systemie Windows służy do ustawiania konfiguracji serwera

W którym rejestrze systemu Windows znajdziemy informacje o błędzie spowodowanym brakiem synchronizacji czasu systemowego z serwerem NTP?

Maksymalny promień zgięcia przy montażu kabla U/UTP kategorii 5E powinien wynosić

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki protokół umożliwia przeglądanie stron www w przeglądarkach internetowych poprzez szyfrowane połączenie?

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

Które oznaczenie zgodnie z normą ISO/IEC 11801:2002 identyfikuje skrętkę foliowaną, czyli są ekranowane folią tylko wszystkie pary żył?

Administrator zauważa, że jeden z komputerów w sieci LAN nie może uzyskać dostępu do Internetu, mimo poprawnie skonfigurowanego adresu IP. Który parametr konfiguracji sieciowej powinien sprawdzić w pierwszej kolejności?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na zrzucie ekranowym jest przedstawiona konfiguracja zasad haseł w zasadach grup systemu Windows.

Która z opcji zostanie wdrożona w tej konfiguracji?