Pytanie 1

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Brak odpowiedzi na to pytanie.

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Brak odpowiedzi na to pytanie.

Jakie oznaczenie odnosi się do normy dotyczącej okablowania strukturalnego?

Brak odpowiedzi na to pytanie.

Usługa w systemie Windows Server, która umożliwia zdalną instalację systemów operacyjnych na komputerach zarządzanych przez serwer, to

Brak odpowiedzi na to pytanie.

Bezpośrednio po usunięciu istotnych plików z dysku twardego, użytkownik powinien

Brak odpowiedzi na to pytanie.

Zgodnie z podanym cennikiem, przeciętny koszt zakupu wyposażenia stanowiska komputerowego wynosi:

| Nazwa sprzętu | Cena minimalna | Cena maksymalna |

|---|---|---|

| Jednostka centralna | 1300,00 zł | 4550,00 zł |

| Monitor | 650,00 zł | 2000,00 zł |

| Klawiatura | 28,00 zł | 100,00 zł |

| Myszka | 22,00 zł | 50,00 zł |

Brak odpowiedzi na to pytanie.

Jakim protokołem jest protokół dostępu do sieci pakietowej o maksymalnej prędkości 2 Mbit/s?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux pozwala na zweryfikowanie adresu IP przypisanego do interfejsu sieciowego?

Brak odpowiedzi na to pytanie.

Jaką liczbę punktów abonenckich (2 x RJ45) zgodnie z wytycznymi normy PN-EN 50167 powinno się zainstalować w biurze o powierzchni 49 m2?

Brak odpowiedzi na to pytanie.

Aby zapewnić największe bezpieczeństwo danych przy wykorzystaniu dokładnie 3 dysków, powinny one być zapisywane w macierzy dyskowej

Brak odpowiedzi na to pytanie.

Licencja Office 365 PL Personal (jedno stanowisko, subskrypcja na rok) ESD jest przypisana do

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows doświadcza komunikatów o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Brak odpowiedzi na to pytanie.

Protokół, który zajmuje się identyfikowaniem i usuwaniem kolizji w sieciach Ethernet, to

Brak odpowiedzi na to pytanie.

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows pozwala na zmianę zarówno nazwy pliku, jak i jego lokalizacji?

Brak odpowiedzi na to pytanie.

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

Brak odpowiedzi na to pytanie.

Active Directory w systemach MS Windows Server 2000 oraz MS Windows Server 2003 to

Brak odpowiedzi na to pytanie.

Jakie polecenie należy wprowadzić w wierszu polecenia systemów Windows Server, aby zaktualizować dzierżawy adresów DHCP oraz przeprowadzić rejestrację nazw w systemie DNS?

Brak odpowiedzi na to pytanie.

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Brak odpowiedzi na to pytanie.

Która z usług musi być aktywna na ruterze, aby mógł on modyfikować adresy IP źródłowe oraz docelowe podczas przekazywania pakietów pomiędzy różnymi sieciami?

Brak odpowiedzi na to pytanie.

Na schemacie przedstawiono sieć o strukturze

Brak odpowiedzi na to pytanie.

Jakiego parametru w poleceniu ping należy użyć, aby uzyskać rezultat pokazany na zrzucie ekranu?

Brak odpowiedzi na to pytanie.

Do czego służy nóż uderzeniowy?

Brak odpowiedzi na to pytanie.

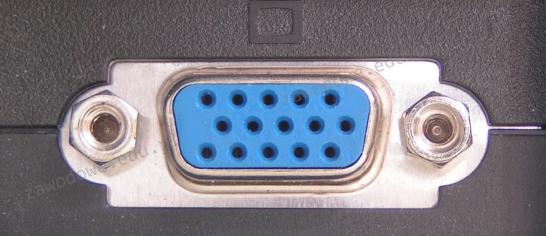

Złącze widoczne na ilustracji służy do podłączenia

Brak odpowiedzi na to pytanie.

Gdy użytkownik zauważy, że ważne pliki zniknęły z dysku twardego, powinien

Brak odpowiedzi na to pytanie.

Jaką normę odnosi się do okablowania strukturalnego?

Brak odpowiedzi na to pytanie.

Jaką liczbę adresów IP należy wykorzystać, aby 4 komputery podłączone do switcha mogły się swobodnie komunikować?

Brak odpowiedzi na to pytanie.

Osobom pracującym zdalnie, dostęp do serwera znajdującego się w prywatnej sieci za pośrednictwem publicznej infrastruktury, jaką jest Internet, umożliwia

Brak odpowiedzi na to pytanie.

Funkcje z różnych dziedzin (data i czas, finanse, tekst, matematyka, statystyka) są składnikiem

Brak odpowiedzi na to pytanie.

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i centralnie gromadzić o nich informacje, należy zainstalować rolę na serwerze Windows

Brak odpowiedzi na to pytanie.

Sieć 192.200.100.0 z maską 255.255.255.128 podzielono na 4 równe podsieci. Ile maksymalnie adresów hostów jest dostępnych w każdej podsieci?

Brak odpowiedzi na to pytanie.

Pozyskiwanie materiałów z odpadów w celu ich ponownego użycia to

Brak odpowiedzi na to pytanie.

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Brak odpowiedzi na to pytanie.

Które z urządzeń używanych w sieciach komputerowych nie modyfikuje liczby kolizyjnych domen?

Brak odpowiedzi na to pytanie.

Który z elementów szafy krosowniczej został pokazany na ilustracji?

Brak odpowiedzi na to pytanie.

Osoba korzystająca z systemu Windows zdecydowała się na przywrócenie systemu do określonego punktu. Które pliki utworzone po tym punkcie NIE zostaną zmienione w wyniku tej operacji?

Brak odpowiedzi na to pytanie.

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

Brak odpowiedzi na to pytanie.

Przedstawiona na diagramie strategia zapisu kopii zapasowych na nośnikach nosi nazwę

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

Brak odpowiedzi na to pytanie.

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?