Pytanie 1

Rejestr procesora, znany jako licznik rozkazów, przechowuje

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Rejestr procesora, znany jako licznik rozkazów, przechowuje

Jak skonfigurować dziennik w systemie Windows Server, aby rejestrować zarówno udane, jak i nieudane próby logowania użytkowników oraz działania na zasobach dyskowych?

Przedstawiona na diagramie strategia zapisu kopii zapasowych na nośnikach nosi nazwę

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

Który protokół zajmuje się konwersją adresów IP na adresy MAC (kontroli dostępu do nośnika)?

Który z pakietów powinien być zainstalowany na serwerze Linux, aby komputery z systemem Windows mogły udostępniać pliki oraz drukarki z tego serwera?

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

Komputer A, który musi wysłać dane do komputera B znajdującego się w sieci z innym adresem IP, najpierw przekazuje pakiety do adresu IP

Usługa odpowiedzialna za konwersję nazw domen na adresy sieciowe to

Wynikiem działania (10101101)₍₂₎ − (10100)₍₂₎ jest

Który z protokołów jest używany do przesyłania plików na serwer?

Za co odpowiada protokół DNS?

Adres IP (ang. Internet Protocol Address) to

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

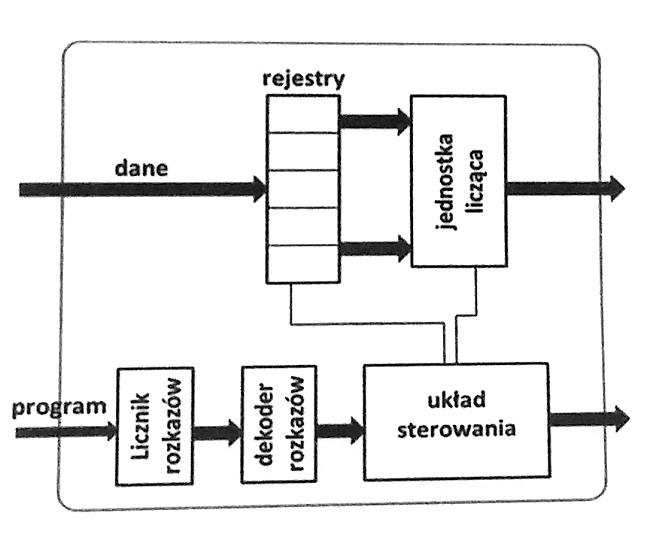

Rejestry przedstawione na diagramie procesora mają zadanie

Samodzielną strukturą sieci WLAN jest

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

W cenniku usług informatycznych znajdują się poniższe wpisy. Jaki będzie koszt dojazdu serwisanta do klienta, który mieszka poza miastem, w odległości 15km od siedziby firmy?

| Dojazd do klienta na terenie miasta – 25 zł netto |

| Dojazd do klienta poza miastem – 2 zł netto za każdy km odległości od siedziby firmy liczony w obie strony. |

Narzędzie używane do przechwytywania oraz analizy danych przesyłanych w sieci, to

Program typu recovery, w warunkach domowych, pozwala na odzyskanie danych z dysku twardego w przypadku

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Najmniejszymi kątami widzenia charakteryzują się matryce monitorów typu

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

Reprezentacja koloru RGB(255, 170, 129) odpowiada formatowi

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

Długi oraz dwa krótkie dźwięki sygnałowe BIOS POST od AMI i AWARD sygnalizują problem

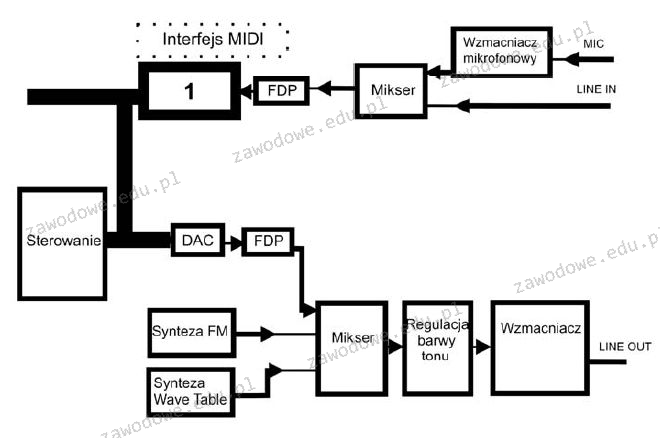

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Aby sprawdzić dysk twardy w systemie Linux na obecność uszkodzonych sektorów, użytkownik może zastosować program

Interfejs UDMA to typ interfejsu

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

Po wykonaniu podanego polecenia w systemie Windows:

net accounts /MINPWLEN:11liczba 11 zostanie przydzielona dla:

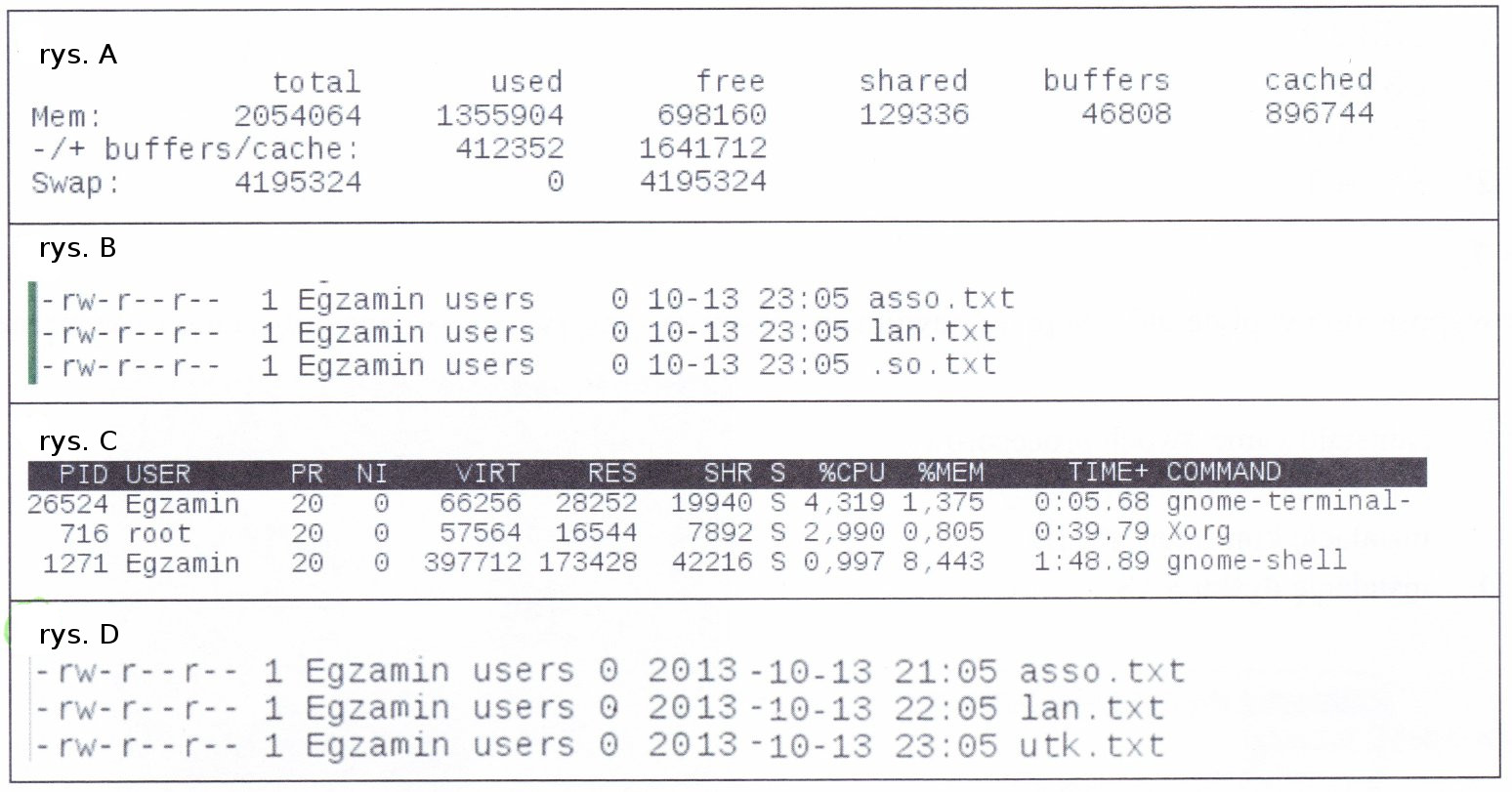

Rezultat wykonania komendy ls -l w systemie Linux ilustruje poniższy rysunek

Jakie polecenie umożliwia wyświetlanie oraz modyfikację tabel translacji adresów IP do adresów fizycznych?

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

Program, który nie jest przeznaczony do analizy stanu komputera to