Pytanie 1

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

Według KNR (katalogu nakładów rzeczowych) montaż 4-parowego modułu RJ45 oraz złącza krawędziowego to 0,07 r-g, natomiast montaż gniazd abonenckich natynkowych wynosi 0,30 r-g. Jak wysoki będzie koszt robocizny za zamontowanie 10 pojedynczych gniazd natynkowych z modułami RJ45, jeśli wynagrodzenie godzinowe montera-instalatora wynosi 20,00 zł?

Co to jest serwer baz danych?

W przypadku dłuższych przestojów drukarki atramentowej, pojemniki z tuszem powinny

Jaką funkcjonalność oferuje program tar?

Add-Computer -DomainName egzamin.local -Restart

Przedstawione polecenie jest sposobem dodania stacji roboczej do domeny egzamin.local za pomocą

Jak nazywa się jednostka przeprowadzająca obliczenia stałoprzecinkowe?

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Narzędzie systemu Windows wykorzystywane do interpretacji poleceń, stosujące logikę obiektową oraz cmdlety, to

Który protokół przesyła datagramy bez gwarancji ich dostarczenia?

Jakie funkcje pełni protokół ARP (Address Resolution Protocol)?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

Tester strukturalnego okablowania umożliwia weryfikację

Protokół SNMP (Simple Network Management Protocol) służy do

Jak na diagramach sieciowych LAN oznaczane są punkty dystrybucyjne znajdujące się na różnych kondygnacjach budynku, zgodnie z normą PN-EN 50173?

Jakie polecenie w systemie Linux jest używane do planowania zadań?

Internet Relay Chat (IRC) to protokół wykorzystywany do

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Ile sieci obejmują komputery z adresami IP i maskami sieci podanymi w tabeli?

| Adres IPv4 | Maska |

|---|---|

| 10.120.16.10 | 255.255.0.0 |

| 10.120.18.16 | 255.255.0.0 |

| 10.110.16.18 | 255.255.255.0 |

| 10.110.16.14 | 255.255.255.0 |

| 10.130.16.12 | 255.255.255.0 |

W systemach operacyjnych Windows konto użytkownika, które ma najwyższe domyślne uprawnienia, należy do grupy

Podczas próby zapisania danych na karcie SD wyświetla się komunikat „usuń ochronę przed zapisem lub skorzystaj z innego nośnika”. Najczęstszą przyczyną takiego komunikatu jest

Która z wymienionych czynności konserwacyjnych drukarek dotyczy tylko drukarki laserowej?

W nowoczesnych panelach dotykowych prawidłowe działanie wyświetlacza zapewnia mechanizm rozpoznający zmianę

Ile urządzeń będzie można zaadresować w każdej podsieci, jeśli sieć 172.16.6.0 zostanie podzielona przy pomocy maski /27 na jak największą liczbę podsieci?

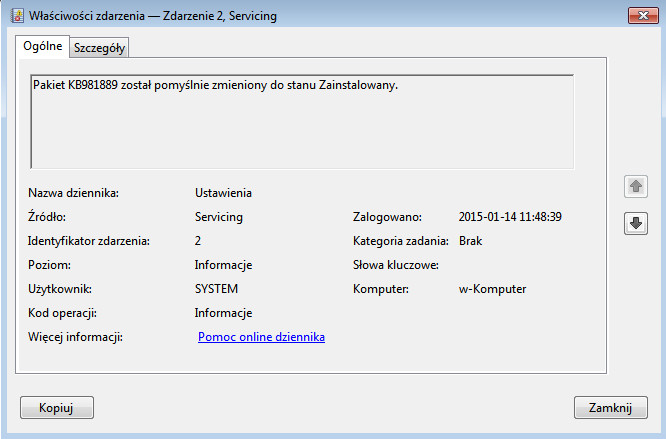

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Wartość liczby BACA w systemie heksadecymalnym to liczba

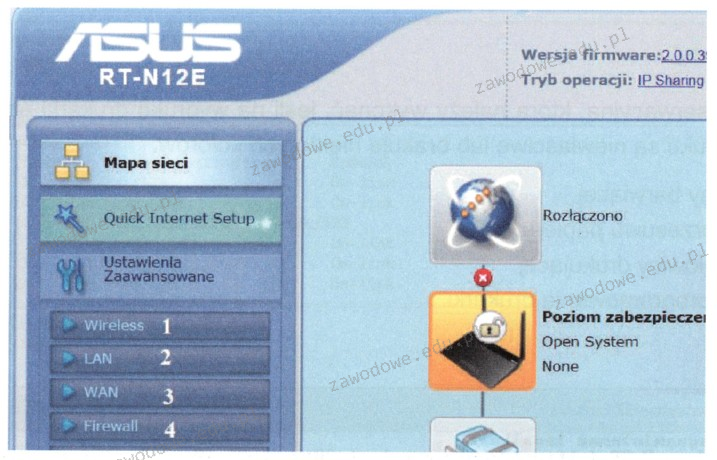

Aby skonfigurować ruter i wprowadzić parametry połączenia od dostawcy internetowego, którą sekcję oznaczoną numerem należy wybrać?

Aby zamontować przedstawioną kartę graficzną, potrzebna jest płyta główna posiadająca złącze

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

Ile hostów można zaadresować w podsieci z maską 255.255.255.248?