Pytanie 1

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

Ruter to urządzenie stanowiące węzeł w sieci, które działa

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

Brak odpowiedzi na to pytanie.

Jakie narzędzie w systemie operacyjnym Windows przeprowadza kontrolę systemu plików w celu wykrywania błędów?

Brak odpowiedzi na to pytanie.

Jedynym protokołem trasowania, który korzysta z protokołu TCP jako metody transportowej, przesyłając pakiety na porcie 179, jest

Brak odpowiedzi na to pytanie.

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

Brak odpowiedzi na to pytanie.

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Brak odpowiedzi na to pytanie.

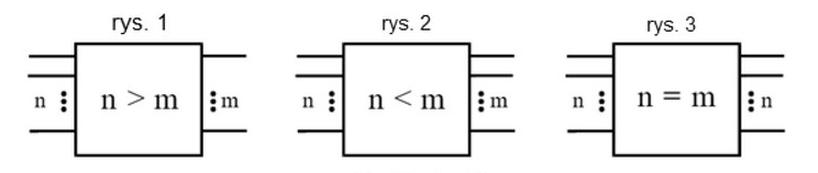

Uwzględniając relację między liczbami wejść i wyjść na rys. 1, rys. 2, i rys. 3 zamieszczono odpowiednio

Brak odpowiedzi na to pytanie.

W nowych pomieszczeniach firmy należy zainstalować sieć strukturalną. Do przetargu na wykonanie tych robót zgłosiły się cztery firmy (tabela). Wszystkie oferty spełniają założone wymagania. Biorąc pod uwagę sumę kosztów materiałów i robocizny oraz uwzględniając procent narzutów od tej sumy wskaż najtańszą ofertę.

| Firma | Koszt materiałów | Koszt robocizny | Narzuty |

|---|---|---|---|

| F1 | 3 600 zł | 1 400 zł | 8% |

| F2 | 2 800 zł | 2 000 zł | 10% |

| F3 | 3 500 zł | 1 500 zł | 6% |

| F4 | 3 700 zł | 2 300 zł | 5% |

Brak odpowiedzi na to pytanie.

Koncentrator (ang.hub) to urządzenie, które

Brak odpowiedzi na to pytanie.

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Brak odpowiedzi na to pytanie.

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Brak odpowiedzi na to pytanie.

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Brak odpowiedzi na to pytanie.

Jakiego adresu IPv4 powinien użyć interfejs rutera, aby mógł funkcjonować w sieci z adresem 120.120.120.128/29?

Brak odpowiedzi na to pytanie.

Protokół rutingu, który domyślnie przesyła aktualizacje tablic rutingu co 30 sekund do bezpośrednich sąsiadów, to

Brak odpowiedzi na to pytanie.

Kontroler RAID 1 umieszczony na płycie głównej serwera

Brak odpowiedzi na to pytanie.

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Brak odpowiedzi na to pytanie.

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

Brak odpowiedzi na to pytanie.

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Brak odpowiedzi na to pytanie.

Jaki protokół jest używany do ustawienia modemu ADSL, jeśli użytkownik zawarł umowę z operatorem na usługi internetowe w technologii ADSL i otrzymał od niego login oraz hasło?

Brak odpowiedzi na to pytanie.

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Brak odpowiedzi na to pytanie.

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

Brak odpowiedzi na to pytanie.

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Brak odpowiedzi na to pytanie.

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

Brak odpowiedzi na to pytanie.

Jaki protokół dynamicznego routingu służy do wymiany danych o sieciach pomiędzy autonomicznymi systemami?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows pozwala na aktywację lub dezaktywację usług systemowych?

Brak odpowiedzi na to pytanie.

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

Brak odpowiedzi na to pytanie.

Różnica pomiędzy NAT i PAT polega na

Brak odpowiedzi na to pytanie.

Aby zrealizować rejestrację telefonu VoIP w lokalnej sieci, trzeba ustawić na urządzeniu adres IP, który będzie zgodny z siecią ustaloną w serwerze telekomunikacyjnym oraz stworzyć i skonfigurować

Brak odpowiedzi na to pytanie.

Którego z urządzeń dotyczy dokumentacja techniczna?

| Parametr | Opis |

|---|---|

| Technologia pracy | HSPA+, HSUPA, HSDPA, UMTS, EDGE, GPRS, GSM |

| Szybkość transmisji | do 28,8 Mbps do użytkownika do 5,76 Mbps od użytkownika |

| Wspierane systemy operacyjne | Windows 2000, XP, Vista, Windows 7, Mac OS |

| Wymiary | 84 mm x 27 mm x 12 mm |

Brak odpowiedzi na to pytanie.

Który z poniższych zapisów nie reprezentuje adresu IPv6?

Brak odpowiedzi na to pytanie.

Na podstawie fragmentu instrukcji modemu DSL określ prawdopodobną przyczynę świecenia kontrolki Internet na czerwono.

| Fragment instrukcji modemu DSL | ||

|---|---|---|

| Opis diody | Kolor diody | Opis działania |

| Power | Zielona | Urządzenie jest włączone |

| Czerwona | Urządzenie jest w trakcie włączania się | |

| Miganie na czerwono i zielono | Aktualizacja oprogramowania | |

| Wyłączona | Urządzenie jest wyłączone | |

| ADSL | Zielona | Połączenie jest ustanowione |

| Miganie na zielono | Linia DSL synchronizuje się | |

| Wyłączona | Brak sygnału | |

| Internet | Zielona | Połączenie ustanowione |

| Czerwona | Połączenie lub autoryzacja zakończona niepowodzeniem | |

| Miganie na zielono | Zestawianie sesji PPP | |

| Wyłączona | Brak połączenia z Internetem | |

| LAN 1/2/3/4 | Zielona | Połączenie ustanowione |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | Kabel Ethernet jest odłączony | |

| WLAN | Zielona | WLAN jest włączony |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | WLAN jest wyłączony | |

| WPS | Zielona | Funkcja WPS włączona |

| Miganie na zielono | Funkcja WPS synchronizuje się | |

| Wyłączona | Funkcja WPS wyłączona | |

Brak odpowiedzi na to pytanie.

Wskaż adres IP prywatnej klasy A.

Brak odpowiedzi na to pytanie.

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Brak odpowiedzi na to pytanie.

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

Brak odpowiedzi na to pytanie.

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Brak odpowiedzi na to pytanie.

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

Brak odpowiedzi na to pytanie.

Aby dodać kolejny dysk ATA do komputera PC, należy

Brak odpowiedzi na to pytanie.