Pytanie 1

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości

Który kabel przedstawiony jest na rysunku?

Element odpowiedzialny za wykonywanie obliczeń w formacie zmiennoprzecinkowym, wspierający procesor w obliczeniach jest określany jako

Brak odpowiedzi na to pytanie.

Sygnalizacja z wykorzystaniem prądu przemiennego, która opiera się na przesyłaniu sygnałów w określonym zakresie częstotliwości od 300 Hz do 3400 Hz, to sygnalizacja

Brak odpowiedzi na to pytanie.

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Brak odpowiedzi na to pytanie.

Skokowy przyrost tłumienia spowodowany punktowymi wtrąceniami według norm ISO/IEC dotyczących światłowodów nie może przekraczać wartości

Brak odpowiedzi na to pytanie.

Jak nazywa się aplikacja, która startuje jako pierwsza po tym, jak BIOS (ang. Basic Input/Output System) przeprowadzi procedurę POST (Power On Self Test), a jej celem jest wczytanie systemu operacyjnego do pamięci RAM komputera?

Brak odpowiedzi na to pytanie.

Jakiego typu zwielokrotnienie jest wykorzystywane w systemie PDH?

Brak odpowiedzi na to pytanie.

Który parametr linii długiej określa pole elektryczne pomiędzy przewodami tej linii?

Brak odpowiedzi na to pytanie.

Dokonano pomiaru poziomu sygnału na początku oraz na końcu toru przesyłowego. Na początku toru sygnał wynosił 20 dB, a na końcu 5 dB. Jaką wartość ma tłumienność toru?

Brak odpowiedzi na to pytanie.

System komunikacji sygnalizacyjnej, powszechnie używany m. in. w sieciach szerokopasmowych, mobilnych i IP, to

Brak odpowiedzi na to pytanie.

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Brak odpowiedzi na to pytanie.

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Brak odpowiedzi na to pytanie.

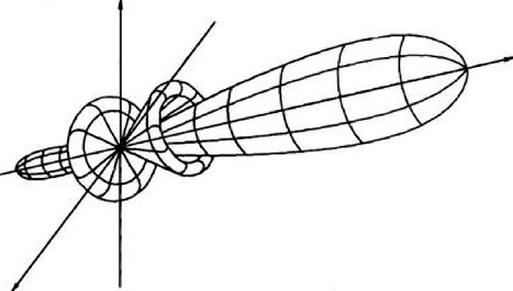

Którą charakterystykę promieniowania anteny przedstawia rysunek?

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Brak odpowiedzi na to pytanie.

W przypadku wystąpienia fizycznego uszkodzenia połączenia między routerami stosującymi ruting statyczny, co powinien zrobić administrator?

Brak odpowiedzi na to pytanie.

Jaką pamięć operacyjną komputera przedstawia rysunek?

Brak odpowiedzi na to pytanie.

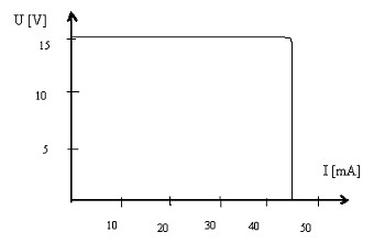

Na rysunku zamieszczono charakterystykę

Brak odpowiedzi na to pytanie.

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?

Brak odpowiedzi na to pytanie.

Który aplet w panelu sterowania systemów Windows służy do przeglądania historii aktualizacji?

Brak odpowiedzi na to pytanie.

Jaki zakres częstotliwości wykorzystuje modem szerokopasmowy ADSL?

Brak odpowiedzi na to pytanie.

Który z poniższych serwerów kieruje użytkowników VoIP do innego serwera?

Brak odpowiedzi na to pytanie.

Jak funkcjonuje macierz RAID-5 w serwerze?

Brak odpowiedzi na to pytanie.

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Brak odpowiedzi na to pytanie.

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

Brak odpowiedzi na to pytanie.

Technologia UUS (User to User Signalling) stanowi przykład usługi w zakresie

Brak odpowiedzi na to pytanie.

MPLS (Multiprotocol Label Switching) to technologia, która polega na

Brak odpowiedzi na to pytanie.

Jaki sygnał w dowolnym momencie czasu charakteryzuje się precyzyjną zależnością matematyczną, a jego wykres powstaje na podstawie dokładnej analizy każdego momentu czasowego ze względu na jego nieprzerwaną zmienność?

Brak odpowiedzi na to pytanie.

Program w systemach Windows, który pozwala na obserwację działania systemu komputerowego, obejmujący między innymi: szczegóły procesów oraz efektywność procesora, to

Brak odpowiedzi na to pytanie.

Jaką cechę posiada dysk SSD?

Brak odpowiedzi na to pytanie.

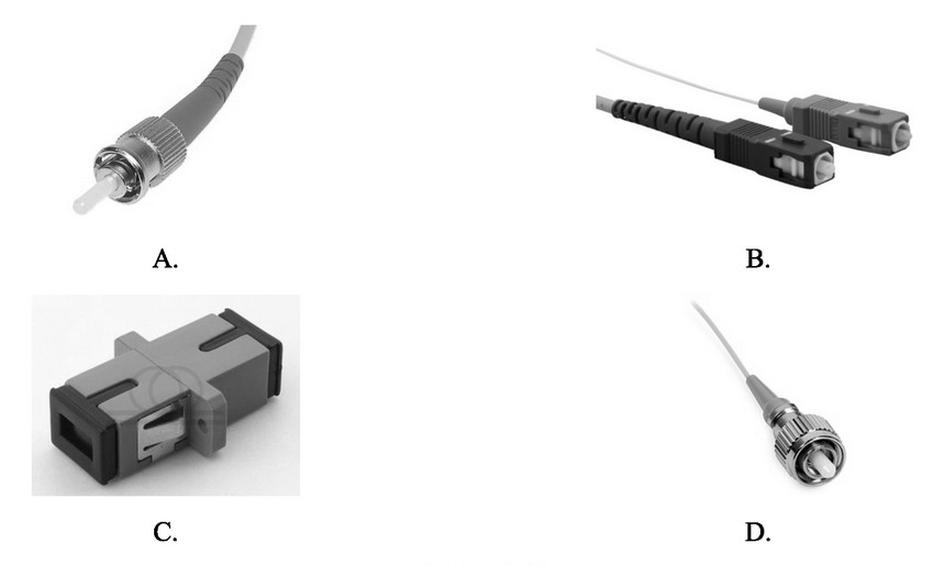

Który rysunek przedstawia złącze SC?

Brak odpowiedzi na to pytanie.

Jaką funkcję pełni zapora systemu Windows?

Brak odpowiedzi na to pytanie.

Która technika modulacji jest używana do przedstawiania sygnału analogowego mowy w cyfrowych systemach telekomunikacyjnych?

Brak odpowiedzi na to pytanie.

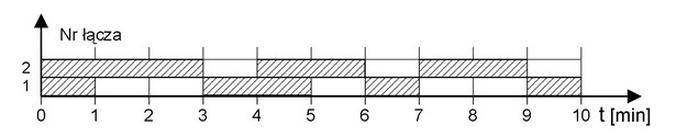

Na rysunku pokazano wyniki obserwacji ruchu na wiązce łączy. Natężenie ruchu dla wiązki wynosi

Brak odpowiedzi na to pytanie.

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Brak odpowiedzi na to pytanie.

Jaką przepustowość ma kanał typu D w ISDN PRA?

Brak odpowiedzi na to pytanie.

Który z mierników służy do identyfikacji miejsca wystąpienia uszkodzenia typu "zwarcie do ziemi" w obrębie jednej pary przewodów kabla telekomunikacyjnego?

Brak odpowiedzi na to pytanie.

Rysunek przedstawia złącze światłowodowe typu

Brak odpowiedzi na to pytanie.

Parametr jednostkowy określający straty ciepła w dielektryku pomiędzy przewodami symetrycznej linii długiej to

Brak odpowiedzi na to pytanie.

Wskaż urządzenie wykorzystujące przetwornik analogowo-cyfrowy?

Brak odpowiedzi na to pytanie.