Pytanie 1

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

W procesie konfigurowania rutera wykonano ciąg poleceń przedstawionych na zrzucie ekranowym.

Do którego portu rutera zostanie skierowany pakiet o adresie docelowym 192.168.2.132/24?

| /ip address |

| add address=10.1.1.2 interface=ether1 |

| add address=172.16.1.1/30 interface=ether2 |

| add address=172.16.2.1/30 interface=ether3 |

| add address=172.16.3.1/30 interface=ether4 |

| /ip route |

| add gateway=10.1.1.1 |

| add dst-address=192.168.1.0/24 gateway=172.16.1.2 |

| add dst-address=192.168.2.0/24 gateway=172.16.2.2 |

| add dst-address=192.168.3.0/24 gateway=172.16.3.2 |

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Którą postać przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 protokołu IPv6 po kompresji?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Gdy system operacyjny komputera jest uruchamiany, na monitorze ukazuje się komunikat systemu POST "non -system disk or disk error". Jakie jest znaczenie tego komunikatu?

Jak można zweryfikować wersję BIOS aktualnie zainstalowaną na komputerze, nie uruchamiając ponownie urządzenia z systemem Windows 10, wykonując polecenie w wierszu poleceń?

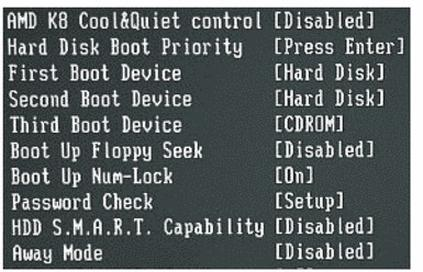

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Jak funkcjonuje macierz RAID-5 w serwerze?

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

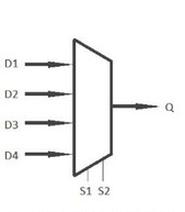

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Który z podanych adresów IP stanowi adres pętli zwrotnej dla komputera?

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Co oznacza skrót PID w systemach operacyjnych obsługujących wiele zadań?

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?

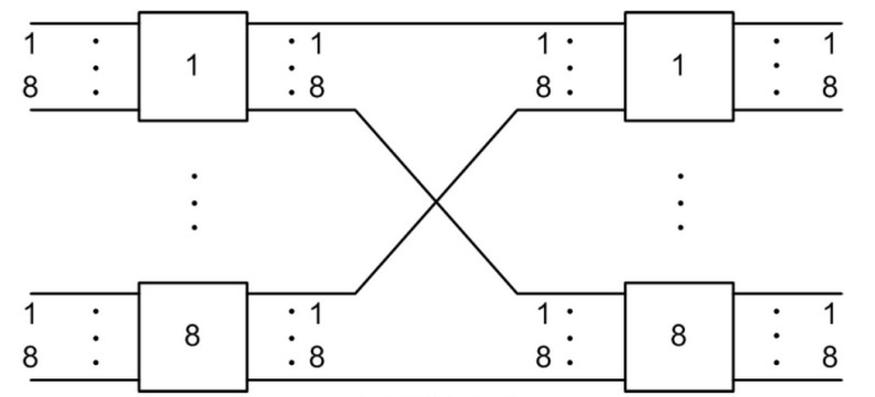

Na rysunku przedstawiono symbol graficzny

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

Jaką maksymalną liczbę komputerów można bezpośrednio podłączyć do urządzenia modemowego "ADSL2+"?

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?