Pytanie 1

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Zapisany kod w języku Python ilustruje

pierwiastki = {"N": "Azot", "O": "Tlen", "P": "Fosfor", "Si": "Siarka"}

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Która z poniższych metod HTTP jest idempotentna?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

for (let number = 2; number <= 20; number++) { let check = true; for (let test = 2; test < number; test++) { if (number % test === 0) { check = false; break; } } if (check) console.log(number); }

Czym jest ochrona własności intelektualnej?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

Jakie są główne cechy architektury klient-serwer?

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób:

void zamien(int *a, int *b) { int tmp; tmp = *a; *a = *b; *b = tmp; }

Co to jest XSS (Cross-Site Scripting)?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Jakie narzędzie jest używane do automatyzacji testów interfejsu użytkownika aplikacji webowych?

Co to jest WebSockets?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

| Exception in thread "main" java.lang.ArithmeticException: / by zero |

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

1 terabajt (TB) to ile gigabajtów (GB)?

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

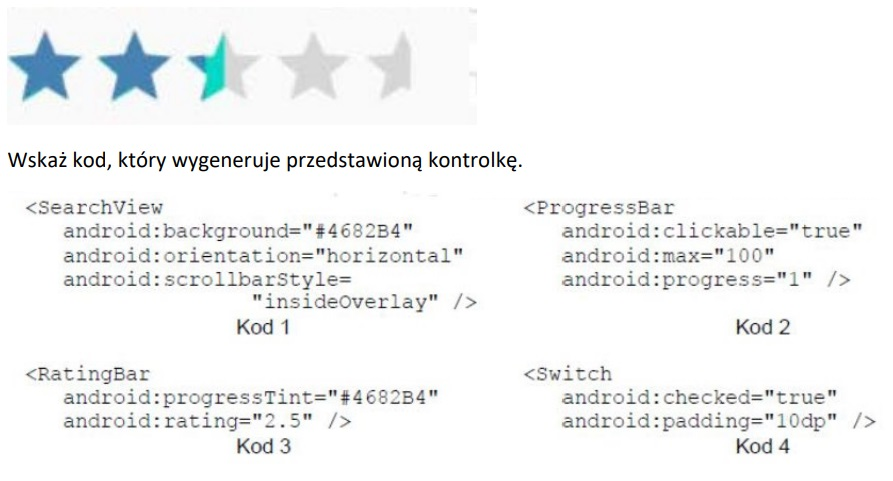

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Które z poniższych jest podstawowym rodzajem testów używanych w testowaniu jednostkowym?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?