Pytanie 1

Jakie informacje można uzyskać na temat konstrukcji skrętki S/FTP?

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Jakie informacje można uzyskać na temat konstrukcji skrętki S/FTP?

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

W przypadku sieci strukturalnej rekomendowane jest zainstalowanie jednego punktu abonenckiego na obszarze wynoszącym

W systemie Windows przypadkowo zlikwidowano konto użytkownika, lecz katalog domowy pozostał nietknięty. Czy możliwe jest odzyskanie nieszyfrowanych danych z katalogu domowego tego użytkownika?

Brak odpowiedzi na to pytanie.

W systemie Windows przypadkowo usunięto konto użytkownika, ale katalog domowy pozostał. Czy możliwe jest odzyskanie niezaszyfrowanych danych z katalogu domowego tego użytkownika?

Brak odpowiedzi na to pytanie.

Jeśli adres IP komputera roboczego przyjmuje formę 176.16.50.10/26, to jaki jest adres rozgłoszeniowy oraz maksymalna liczba hostów w tej sieci?

Brak odpowiedzi na to pytanie.

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

Brak odpowiedzi na to pytanie.

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Brak odpowiedzi na to pytanie.

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

Brak odpowiedzi na to pytanie.

Jakie aktywne urządzenie pozwoli na nawiązanie połączenia z lokalną siecią dla 15 komputerów, drukarki sieciowej oraz rutera, wykorzystując kabel UTP?

Brak odpowiedzi na to pytanie.

Adware to program komputerowy

Brak odpowiedzi na to pytanie.

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Brak odpowiedzi na to pytanie.

Który z podanych adresów IP v.4 należy do klasy C?

Brak odpowiedzi na to pytanie.

Która z licencji na oprogramowanie łączy je na stałe z nabytym komputerem i nie umożliwia transferu praw do korzystania z programu na inny komputer?

Brak odpowiedzi na to pytanie.

Jaką liczbę warstw określa model ISO/OSI?

Brak odpowiedzi na to pytanie.

Osoba korzystająca z lokalnej sieci musi mieć możliwość dostępu do dokumentów umieszczonych na serwerze. W tym celu powinna

Brak odpowiedzi na to pytanie.

Do ilu sieci należą komputery o adresach IP i maskach sieci przedstawionych w tabeli?

| Adres IPv4 | Maska |

|---|---|

| 10.120.16.10 | 255.255.0.0 |

| 10.120.18.16 | 255.255.0.0 |

| 10.110.16.18 | 255.255.255.0 |

| 10.110.16.14 | 255.255.255.0 |

| 10.130.16.12 | 255.255.255.0 |

Brak odpowiedzi na to pytanie.

Na ilustracji zobrazowano

Brak odpowiedzi na to pytanie.

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Brak odpowiedzi na to pytanie.

Tester strukturalnego okablowania umożliwia weryfikację

Brak odpowiedzi na to pytanie.

Podczas próby zapisania danych na karcie SD wyświetla się komunikat „usuń ochronę przed zapisem lub skorzystaj z innego nośnika”. Najczęstszą przyczyną takiego komunikatu jest

Brak odpowiedzi na to pytanie.

Co jest efektem polecenia ipconfig /release?

Brak odpowiedzi na to pytanie.

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Brak odpowiedzi na to pytanie.

Aby przeprowadzić instalację bez nadzoru w systemie Windows, konieczne jest przygotowanie pliku odpowiedzi o nazwie

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Brak odpowiedzi na to pytanie.

Najskuteczniejszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Brak odpowiedzi na to pytanie.

Jakie polecenie należy wykorzystać, aby zmienić właściciela pliku w systemie Linux?

Brak odpowiedzi na to pytanie.

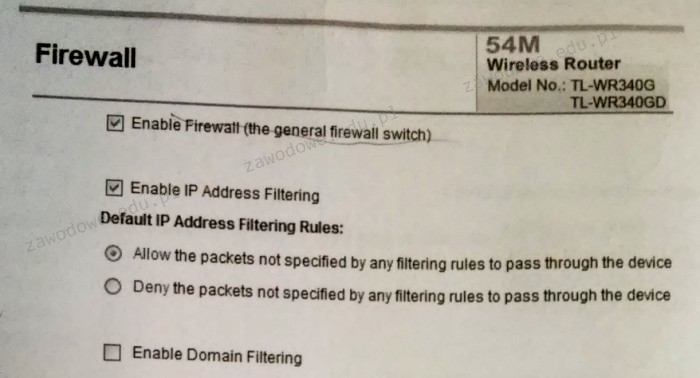

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Brak odpowiedzi na to pytanie.

Złącze zasilacza ATX12V jest przeznaczone do zasilania

Brak odpowiedzi na to pytanie.

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

Brak odpowiedzi na to pytanie.

Protokołem umożliwiającym bezpołączeniowe przesyłanie datagramów jest

Brak odpowiedzi na to pytanie.

Technologia procesorów serii Intel Core stosowana w modelach i5, i7 oraz i9, pozwalająca na zwiększenie taktowania w przypadku gdy komputer potrzebuje wyższej mocy obliczeniowej, to

Brak odpowiedzi na to pytanie.

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Brak odpowiedzi na to pytanie.

Standard IEEE 802.11 określa typy sieci

Brak odpowiedzi na to pytanie.

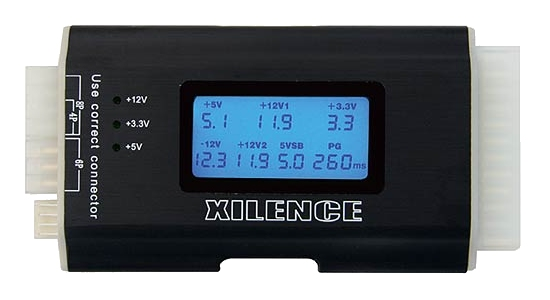

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

Brak odpowiedzi na to pytanie.

Aby skaner działał prawidłowo, co należy zrobić?

Brak odpowiedzi na to pytanie.

Komenda uname -s w systemie Linux służy do identyfikacji

Brak odpowiedzi na to pytanie.

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

Brak odpowiedzi na to pytanie.