Pytanie 1

Jakie znaczenie ma termin wykonanie kopii zapasowej systemu?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma termin wykonanie kopii zapasowej systemu?

Określ typ komunikatu używanego w interakcji pomiędzy agentem SNMP a menedżerem SNMP, który umożliwia agentowi informowanie menedżera o istotnych zdarzeniach.

Który z komponentów nie jest zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- max 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

Architektura fizyczna sieci, znana również jako topologia fizyczna w sieciach komputerowych, definiuje

Rozważ poniższy fragment kodu w języku C++:

|

Minimalna odległość pomiędzy sąsiednimi monitorami powinna wynosić 0,6 m, a między pracownikiem a tyłem obok stojącego monitora przynajmniej

Zakres numerów portów, które są standardowo przypisane dla usług systemowych, takich jak: poczta elektroniczna, WWW, obejmuje

Miejsce pracy wyposażone w monitor powinno być zlokalizowane w taki sposób, aby umożliwiało pracownikowi łatwy do niego dostęp. Minimalna odległość między sąsiadującymi monitorami powinna wynosić

W programowaniu obiektowym proces, w którym klasa pochodna ma dostęp do metod zdefiniowanych w klasie bazowej, określa się jako

Narzędzie przekształcające kod źródłowy na instrukcje maszynowe, które są zapisywane w pliku pośrednim OBJ, to

Aby komputer mógł bezprzewodowo łączyć się z siecią Internet przez tzw. hotspot, konieczne jest zainstalowanie w nim karty sieciowej posiadającej

Polecenie mmc w systemie Windows 2000/Windows XP aktywuje narzędzie do tworzenia, zapisywania oraz otwierania

Użytkownik napotyka trudności przy uruchamianiu systemu Windows. W celu rozwiązania tego problemu, skorzystał z narzędzia System Image Recovery, które

Jakie zastosowanie ma model przestrzeni barw RGB?

Powszechnie spotykana forma oprogramowania, która opiera się na zasadzie "najpierw przetestuj, a potem zakup", to

Jakie polecenie w systemie Linux przyzna uprawnienia do zapisu dla wszystkich plików w /usr/share dla wszystkich użytkowników, nie zmieniając innych uprawnień?

Co to jest Active Directory w systemach MS Windows Server 2000 i MS Windows Server 2003?

W systemie binarnym suma liczb 10011012 oraz 110012 daje

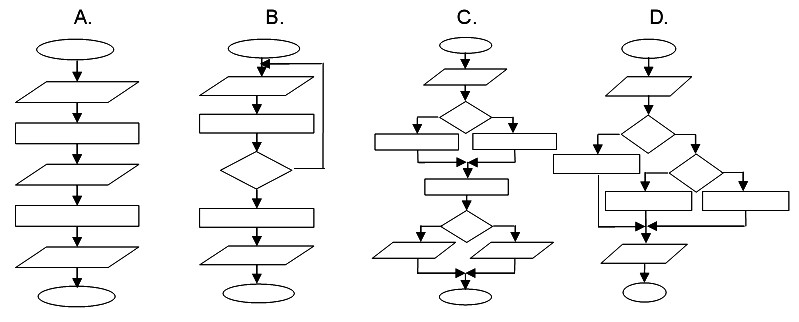

Który ze schematów blokowych jest przykładem algorytmu sekwencyjnego?

Symbol LGA 775, znajdujący się w dokumentacji technicznej płyty głównej, określa typ złącza dla procesorów,

Użytkownik komputera łączy się z Internetem za pomocą sieci lokalnej. Kiedy wprowadza w przeglądarce adres www.wp.pl, nie uzyskuje dostępu do strony WWW, jednak wprowadzenie adresu IP, takiego jak 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

Jakie uprawnienie musi mieć użytkownik systemu plików NTFS, aby móc uruchamiać pliki wykonywalne?

Jakie znaczenie ma parametr LGA 775, który znajduje się w dokumentacji technicznej płyty głównej?

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Podczas serwisowania komputera istnieje znaczne ryzyko wystąpienia wyładowania elektrostatycznego ESD. Jak można zminimalizować to zjawisko?

W systemie Linux, aby odnaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c, należy wydać następujące polecenie

Jakie są różnice pomiędzy komendą ps a komendą top w systemie Linux?

Jakiego typu połączenie z Internetem można udostępniać w sieci lokalnej?

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, należy zastosować

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

W systemie szesnastkowym liczba 10101110110(2) przedstawia się jako

Wskaż standardową kombinację klawiszy, która umożliwia zaznaczenie wszystkich elementów w otwartym folderze programu Eksplorator Windows.

Aby sprawdzić ilość dostępnego miejsca na dysku twardym w systemie Linux, można użyć polecenia

Na zdjęciu przedstawiono kości pamięci

Która z warstw modelu ISO/OSI jest powiązana z protokołem IP?

Tylko macierz umożliwia bieżącą replikację danych

Shareware to typ licencji, który polega na

W skład systemu Windows Server 2003 wchodzi aplikacja, która pozwala użytkownikowi na zarządzanie własną stroną internetową oraz FTP w sieci. Jak nazywa się ta usługa?

Po ustaniu oddechu spowodowanym porażeniem prądem elektrycznym, jaka jest zalecana częstotliwość wdmuchiwania powietrza podczas sztucznego oddychania metodą usta-usta?

Zgodnie z aktualnymi normami dotyczącymi organizacji pracy przy komputerze