Pytanie 1

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Jaka długość fali świetlnej jest odpowiednia dla II okna transmisyjnego w systemach światłowodowych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Najjaśniejszą wartością częstotliwości, którą należy zastosować do próbkowania sygnału o ograniczonym pasmie, aby zachować kompletną informację o sygnale, określamy jako częstotliwość

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Który wtyk należy zastosować przy podłączeniu aparatu telefonicznego POTS aby były wykorzystane wszystkie styki wtyku do transmisji sygnału?

Którą z opcji w menu głównym BIOS-u należałoby wybrać, aby skonfigurować datę systemową?

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Wskaż typ modulacji, w której przy stałej amplitudzie sygnału nośnego o charakterze harmonicznym każdemu poziomowi logicznemu przyporządkowana jest inna częstotliwość nośna.

Jaką techniką komutacji nazywamy metodę, w której droga transmisyjna jest zestawiana i rezerwowana na cały okres trwania połączenia?

W przypadku wystąpienia fizycznego uszkodzenia połączenia między routerami stosującymi ruting statyczny, co powinien zrobić administrator?

W tabeli została zamieszczona specyfikacja techniczna

| Ilość portów WAN | 1 |

| Konta SIP | 8 |

| Obsługiwane kodeki | - G.711 - alaw, ulaw - 64 Kbps - G.729 - G.729A - 8 Kbps, ramka10ms |

| Obsługiwane protokoły | - SIP - Session Initiation Protocol -SCCP - Skinny Client Control Protocol |

| Zarządzanie przez | - WWW - zarządzanie przez przeglądarkę internetową - TFTP - Trivial File Transfer Protocol - klawiatura telefonu |

Na podstawie fragmentu instrukcji modemu DSL określ prawdopodobną przyczynę świecenia kontrolki Internet na czerwono.

| Fragment instrukcji modemu DSL | ||

|---|---|---|

| Opis diody | Kolor diody | Opis działania |

| Power | Zielona | Urządzenie jest włączone |

| Czerwona | Urządzenie jest w trakcie włączania się | |

| Miganie na czerwono i zielono | Aktualizacja oprogramowania | |

| Wyłączona | Urządzenie jest wyłączone | |

| ADSL | Zielona | Połączenie jest ustanowione |

| Miganie na zielono | Linia DSL synchronizuje się | |

| Wyłączona | Brak sygnału | |

| Internet | Zielona | Połączenie ustanowione |

| Czerwona | Połączenie lub autoryzacja zakończona niepowodzeniem | |

| Miganie na zielono | Zestawianie sesji PPP | |

| Wyłączona | Brak połączenia z Internetem | |

| LAN 1/2/3/4 | Zielona | Połączenie ustanowione |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | Kabel Ethernet jest odłączony | |

| WLAN | Zielona | WLAN jest włączony |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | WLAN jest wyłączony | |

| WPS | Zielona | Funkcja WPS włączona |

| Miganie na zielono | Funkcja WPS synchronizuje się | |

| Wyłączona | Funkcja WPS wyłączona | |

Jakie medium transmisyjne jest stosowane w sieciach LAN do przesyłania danych z prędkością 1Gbps na odległość przekraczającą 500 m?

Czym jest usługa CLIR, dostarczana przez operatorów telekomunikacyjnych?

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Jakiego rodzaju sygnalizacja jest używana w systemie PCM 30/32?

Utworzenie fizycznego łącza transmisyjnego między abonentami, przed rozpoczęciem przesyłania danych, jest wymagane w przypadku komutacji

Często do skonfigurowania systemu operacyjnego Linux niezbędne są określone uprawnienia użytkownika o nazwie

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Które polecenie jest stosowane w unixowych systemach operacyjnych w celu określenia trasy do hosta docelowego w sieci Internet?

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Co to jest QPSK w kontekście modulacji?

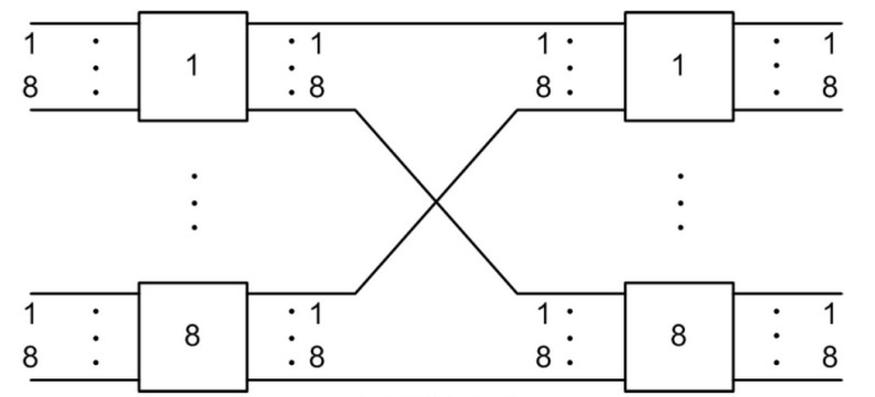

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Komputer oraz monitor działają przez 5 godzin każdego dnia, natomiast urządzenie wielofunkcyjne przez 1 godzinę i 15 minut. Oblicz zużycie energii całego zestawu komputerowego w ciągu tygodnia, jeżeli komputer pobiera 150 W, monitor 50 W, a urządzenie wielofunkcyjne 80 W.

Komutacja pakietów w trybie datagramowym polega na

Jakie urządzenie sieciowe jest przeznaczone wyłącznie do rozciągania zasięgu sygnału transmisji?

Jaką liczbę punktów podparcia powinno mieć krzesło na kółkach w obrębie stanowiska komputerowego?

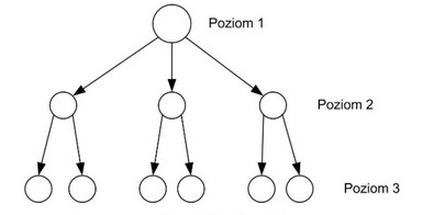

Jak się nazywa sposób synchronizacji sieci telekomunikacyjnej przedstawiony na rysunku?

Ustawienia zarządzania energią

Aby dodać kolejny dysk ATA do komputera PC, należy

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

Podstawową miarą przepływności w medium transmisyjnym jest ilość

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji, a jego rolą jest konwersja danych cyfrowych na analogowe sygnały elektryczne i odwrotnie, to