Pytanie 1

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Co to jest lazy loading w kontekście aplikacji webowych?

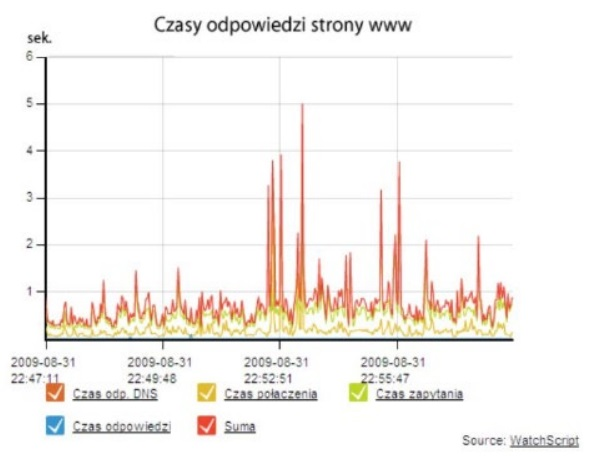

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

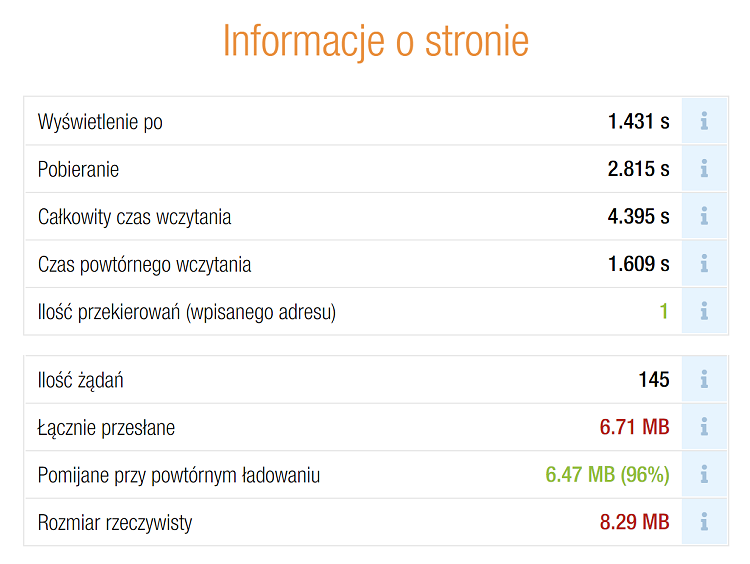

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Który z algorytmów ma złożoność O(n²)?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Co to jest debouncing w JavaScript?

Co to jest Redux?

Po uruchomieniu poniższego kodu w języku C++ na konsoli zobaczymy następujący tekst:

#include <stdio.h> int main() { int a = 5; float b = 5.12345; double w; w = a + b; printf("%s dodawania: %d + %.2f = %f", "Wynik", a, b, w); return 0; }

Jaką rolę odgrywa destruktor w definicji klasy?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

List<int> wykaz = new List<int>();

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(0.1 + 0.2 === 0.3); console.log(0.1 + 0.2);

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

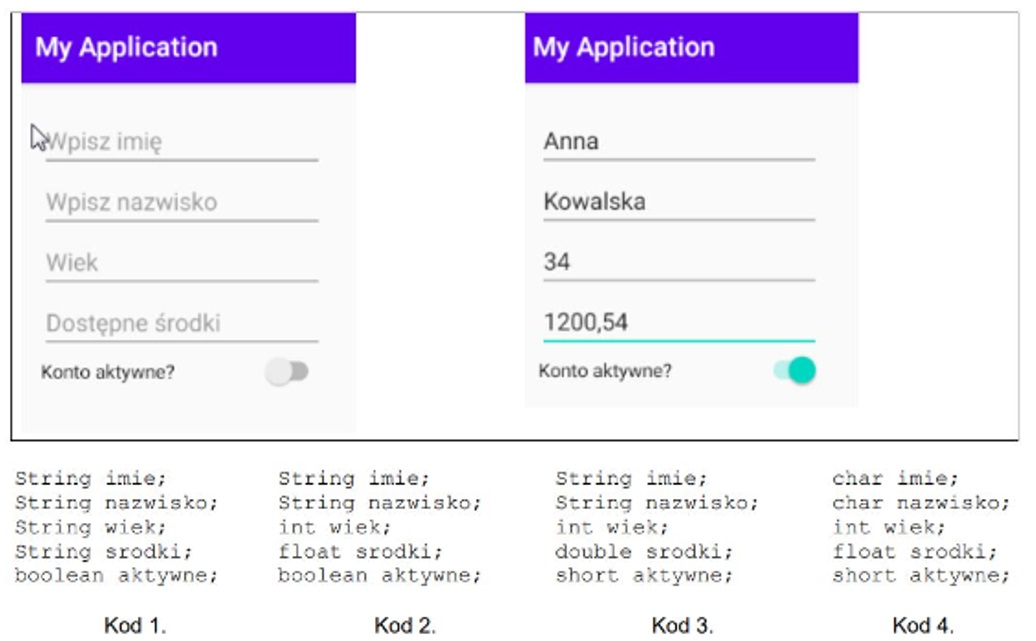

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Radio-button label ... The label can be positioned before or after the radio-button by setting the labelPosition property to 'before' or 'after'. Radio groups Radio-buttons should typically be placed inside of an <mat-radio-group> unless the DOM structure would make that impossible ... The radio-group has a value property that reflects the currently selected radio-button inside of the group. Źródło: https://material.angular.io/components/radio/overview |

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Który element HTML5 służy do osadzania wideo na stronie?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

int[] tablica = new int [10]; int j = 2; for (int i = 0; i < 10; i++) { tablica[i] = j; j += 2; }

Co to jest wskaźnik w języku C?

Jakie narzędzie umożliwia testowanie API w aplikacjach internetowych?

Która z poniższych metod najlepiej nadaje się do wizualnego przedstawienia procesu decyzyjnego?

Co oznacza pojęcie 'hoisting' w JavaScript?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Która grupa typów zawiera wyłącznie typy złożone?

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?