Pytanie 1

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

$i=10; $a=0; while $i) { $a=$a+2; $i--; } W języku PHP przedstawiono fragment kodu. Jaka będzie wartość zmiennej a po zakończeniu pętli?

Wskaź poprawną definicję funkcji w języku JavaScript.

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

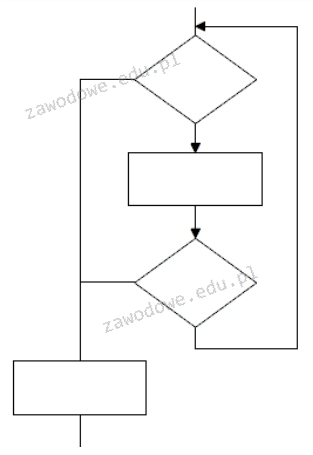

W zaprezentowanym fragmencie algorytmu wykorzystano

W CSS, aby stylizować tekst przy użyciu przekreślenia, podkreślenia dolnego lub górnego, należy użyć atrybutu

Aby zwiększyć wydajność operacji na bazie danych, powinno się dla pól, które są często używane w wyszukiwaniach lub sortowaniach

UPDATE klient SET miejscowosc='Warszawa' WHERE id IN(2,4);W tabeli klient o polach: id, imie, nazwisko, miejscowosc znajduje się 5 rekordów o id od 1 do 5. Dla których wartości kolumny id przedstawiona kwerenda zaktualizuje zawartość pola miejscowosc na Warszawa?

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

Aby utworzyć tabelę w języku SQL, należy użyć polecenia

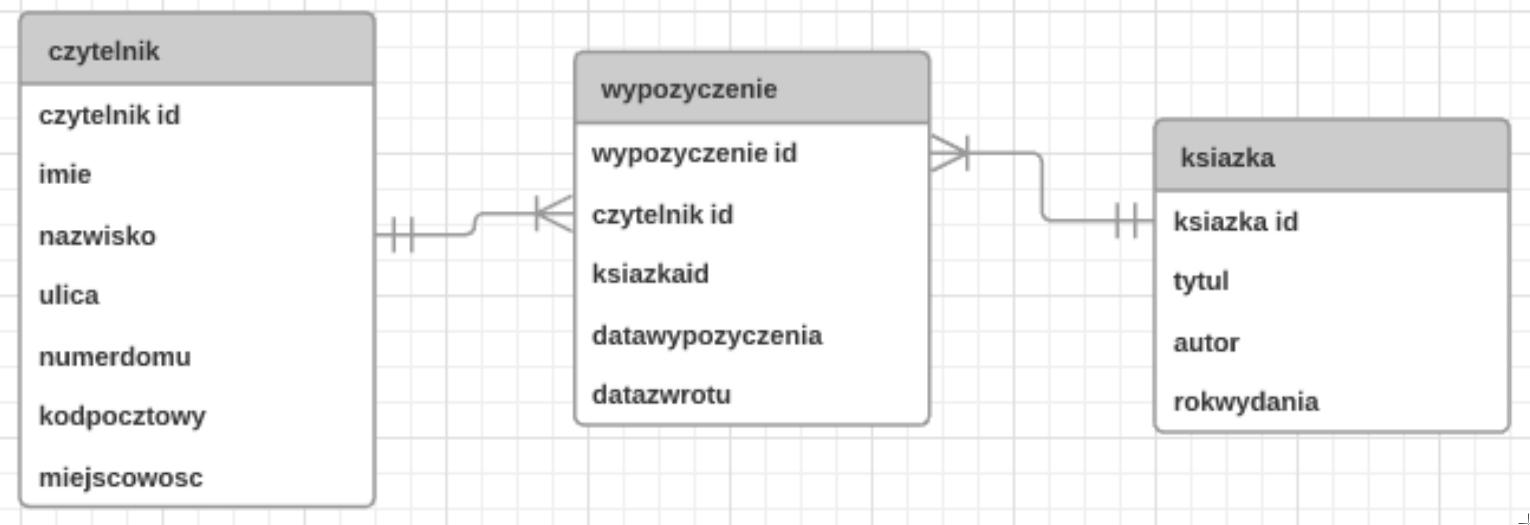

Na zaprezentowanym schemacie bazy danych biblioteka, elementy takie jak: czytelnik, wypożyczenie oraz książka stanowią

W języku SQL, aby dodać atrybut klucza podstawowego do pola id w istniejącej tabeli produkt należy użyć składni

W bazie danych znajduje się tabela uczniowie, która ma kolumny: imie, nazwisko i klasa. Jakie polecenie SQL należy użyć, aby uzyskać imiona oraz nazwiska uczniów, których nazwiska zaczynają się na literę M?

Jaki jest efekt wielokrotnego wykonywania kodu PHP?

| if (!isset($_COOKIE["ciastko"])) $zm = 1; else $zm = intval($_COOKIE["ciastko"]) + 1; setcookie("ciastko", $zm); |

W HTML znacznik <i> wywołuje taki sam efekt wizualny jak znacznik

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Jak można utworzyć kopię zapasową bazy danych MySQL?

Podana linia kodu została napisana w języku?

document.getElementById("paragraf1").innerHTML = wynik;

Osobistym środkiem ochrony dla oczu i twarzy może być

W ramce przedstawiono właściwości pliku graficznego:

| Wymiary: | 4272 x 2848px |

| Rozdzielczość: | 72 dpi |

| Format: | JPG |

W jakim standardzie języka hipertekstowego wprowadzono do składni znaczniki sekcji <footer>, <header>, <nav>?

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

Aby strona WWW była responsywna, należy między innymi definiować

Delegacja domeny to

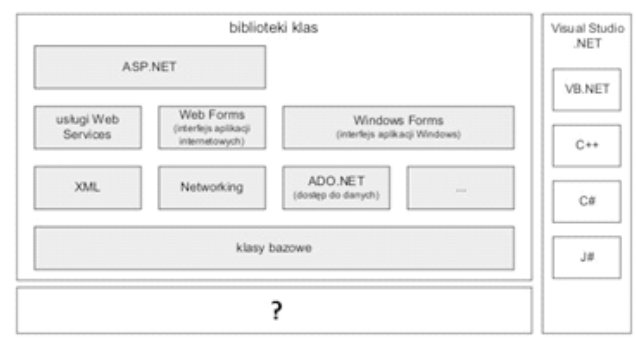

Jak określa się element, który został oznaczony znakiem zapytania w strukturze platformy .NET, a który pozwala na tworzenie indywidualnych aplikacji z wykorzystaniem frameworków oraz na przekształcanie kompilowanego kodu pośredniego na kod maszynowy procesora znajdującego się w komputerze?

Który atrybut należy dodać do znacznika <video>, aby wyciszyć dźwięk odtwarzanego w przeglądarce filmu?

<video> <source src="film.mp4" type="video/mp4"> </video>

Który z przedstawionych ciągów znaków nie pasuje do wzorca wyrażenia regularnego określonego poniżej?

| (([A-ZŁŻ][a-ząęóźżćńś]{2,})(-[A-ZŁŻ][a-ząęóźżćńś]{2,})?) |

W CSS wprowadzono formatowanie

p > i {color: blue} Co oznacza, że tekst zapisany będzie w kolorze niebieskim

Przedstawione zapytanie SQL przydziela uprawnienie SELECT

| GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost'; |

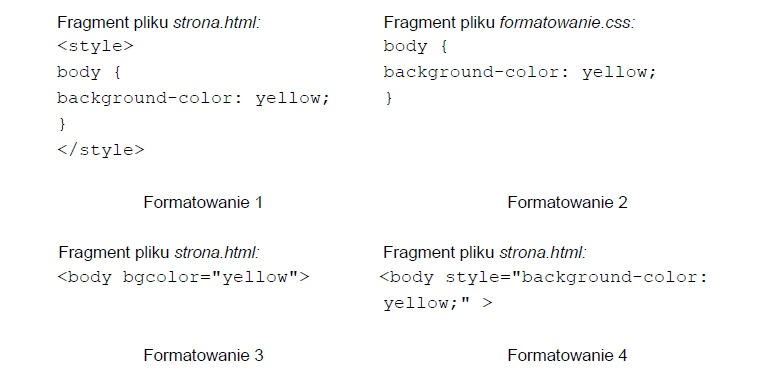

Które z formatowań nie jest wyrażone w języku CSS?

Rozmycie Gaussa, wygładzanie oraz szum RGB to funkcje wykorzystywane w programach do obróbki

Którego związku selektorów CSS należy użyć w miejscu znaków zapytania, aby zdefiniowany styl został zastosowany tylko do tekstu „paragrafie”?

<!DOCTYPE html>

<html>

<head>

<style>

???{letter-spacing: 10px; color: red;}

</style>

</head>

<body>

<p>Styl <b>tekstu</b> w pierwszym <i>paragrafie</i></p>

</body>

</html>

Jakiego języka należy użyć do stworzenia aplikacji internetowej, która działa po stronie klienta?

W aplikacji webowej komunikat powinien być wyświetlany jedynie wtedy, gdy użytkownik odwiedza stronę po raz pierwszy. Jakiej funkcji PHP należy użyć w tym przypadku?

Zapis w CSS `h2 {background-color: green;}` spowoduje, że kolor zielony będzie dotyczył

Aby umieścić aplikację PHP w sieci, należy przesłać jej pliki źródłowe na serwer przy użyciu protokołu

Typ zmiennych int odnosi się do wartości liczbowych

Jakie polecenie wydane w terminalu systemu operacyjnego, które zawiera w swojej składni opcję --repair, pozwala na naprawę bazy danych?

W tabeli zadania znajduje się pole tekstowe status. Jakie zapytanie należy użyć, aby usunąć te zadania, które mają status 'zamknięte'?