Pytanie 1

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaki jest standardowy port dla serwera HTTP?

Jakie polecenie w systemie Linux pozwala na zweryfikowanie adresu IP przypisanego do interfejsu sieciowego?

W systemie Linux narzędzie iptables wykorzystuje się do

Do interfejsów pracujących równolegle należy interfejs

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

W dwóch sąsiadujących pomieszczeniach pewnej firmy występują znaczne zakłócenia elektromagnetyczne. Aby zapewnić maksymalną przepustowość w istniejącej sieci LAN, jakie medium transmisyjne powinno być użyte?

Na dysku konieczne jest zapisanie 100 tysięcy pojedynczych plików, każdy o wielkości 2570 bajtów. Zajętość zapisanych plików będzie minimalna na dysku o jednostce alokacji wynoszącej

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Jakie polecenie jest wysyłane do serwera DHCP, aby zwolnić wszystkie adresy przypisane do interfejsów sieciowych?

Czym są programy GRUB, LILO, NTLDR?

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Plik ma wielkość 2 KiB. Co to oznacza?

W systemach operacyjnych z rodziny Windows, funkcja EFS umożliwia ochronę danych poprzez ich

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

Adres IP (ang. Internet Protocol Address) to

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

Jakie polecenie w systemie Linux jest używane do planowania zadań?

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

Funkcja narzędzia tracert w systemach Windows polega na

Na wyświetlaczu drukarki widnieje komunikat "PAPER JAM". Aby zlikwidować problem, należy w pierwszej kolejności

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

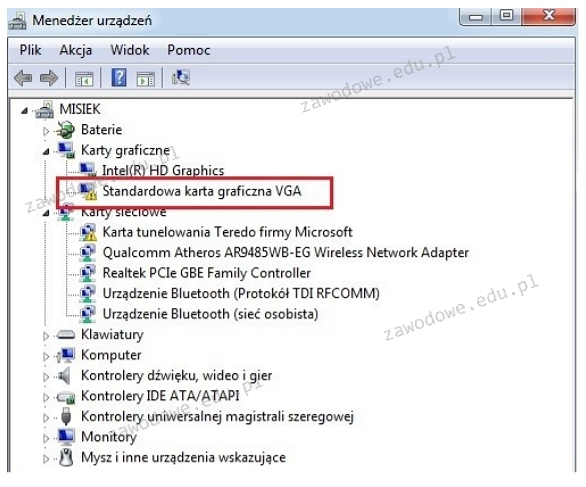

Na ilustracji ukazano kartę

W jaki sposób skonfigurować zaporę Windows, aby spełniała zasady bezpieczeństwa i umożliwiała użycie polecenia ping do weryfikacji komunikacji z innymi urządzeniami w sieci?

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

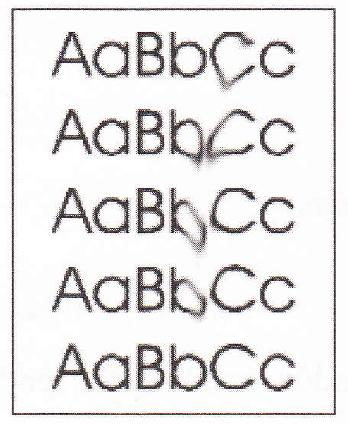

Przedstawiona na diagramie strategia zapisu kopii zapasowych na nośnikach nosi nazwę

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

Ile warstw zawiera model ISO/OSI?

Jaką usługę powinno się aktywować na ruterze, aby każda stacja robocza mogła wymieniać pakiety z siecią Internet, gdy dostępnych jest 5 adresów publicznych oraz 18 stacji roboczych?

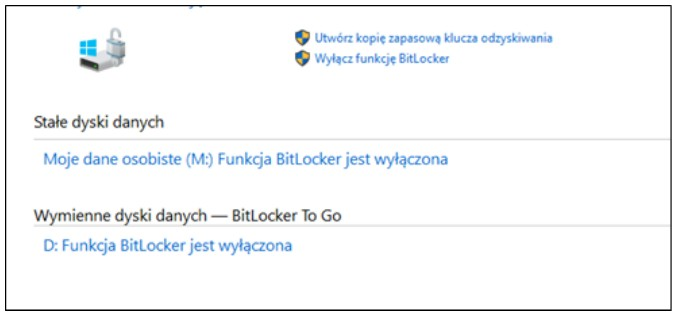

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

Jednym z narzędzi zabezpieczających system przed oprogramowaniem, które bez wiedzy użytkownika pozyskuje i wysyła jego autorowi dane osobowe, numery kart płatniczych, informacje o adresach stron WWW odwiedzanych przez użytkownika, hasła i używane adresy mailowe, jest program

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

Okablowanie pionowe w sieci strukturalnej łączy się

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

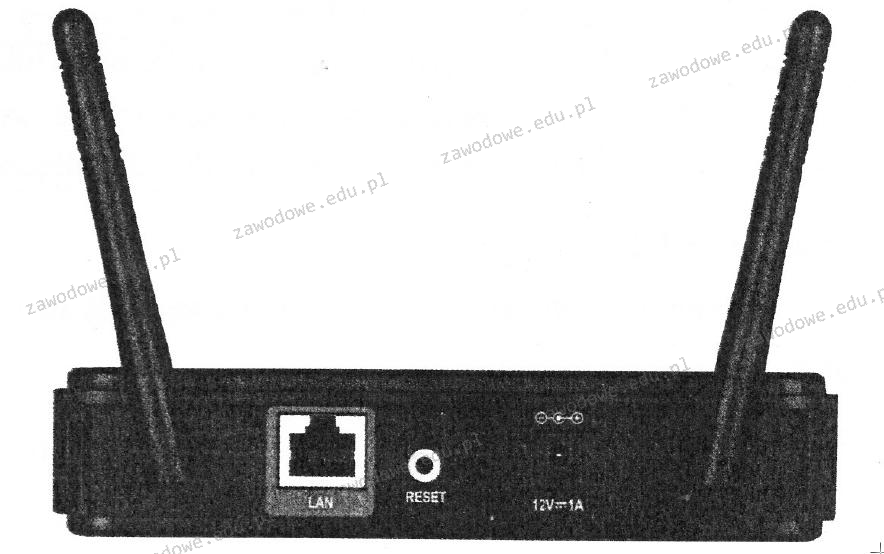

Jakie urządzenie zostało pokazane na ilustracji?

Aby móc korzystać z telefonu PSTN do nawiązywania połączeń za pośrednictwem sieci komputerowej, należy go podłączyć do

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki