Pytanie 1

Zjawisko, w którym pliki przechowywane na dysku twardym są zapisywane w klastrach, które nie sąsiadują ze sobą, określane jest mianem

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Zjawisko, w którym pliki przechowywane na dysku twardym są zapisywane w klastrach, które nie sąsiadują ze sobą, określane jest mianem

Norma PN-EN 50173 rekomenduje montaż przynajmniej

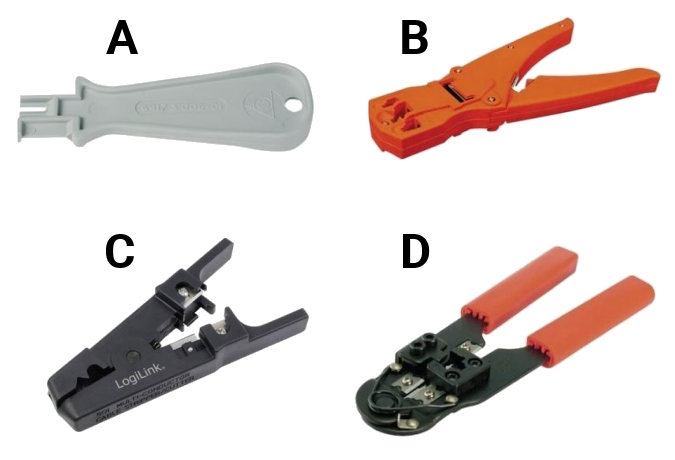

Który z przyrządów służy do usuwania izolacji?

W dokumentacji powykonawczej dotyczącej fizycznej oraz logicznej struktury sieci lokalnej powinny być zawarte

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę hasła oraz stosowanie haseł o odpowiedniej długości i spełniających wymagania dotyczące złożoności, należy ustawić

W systemie SI jednostką do mierzenia napięcia jest

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

Brak odpowiedzi na to pytanie.

Informacje ogólne dotyczące zdarzeń systemowych w systemie Linux są zapisywane w

Brak odpowiedzi na to pytanie.

Jaką maksymalną prędkość danych można osiągnąć w sieci korzystającej z skrętki kategorii 5e?

Brak odpowiedzi na to pytanie.

Który z wymienionych adresów stanowi adres hosta w obrębie sieci 10.128.0.0/10?

Brak odpowiedzi na to pytanie.

Narzędzie systemów operacyjnych Windows używane do zmiany ustawień interfejsów sieciowych, na przykład przekształcenie dynamicznej konfiguracji karty sieciowej w konfigurację statyczną, to

Brak odpowiedzi na to pytanie.

Literowym symbolem P oznacza się

Brak odpowiedzi na to pytanie.

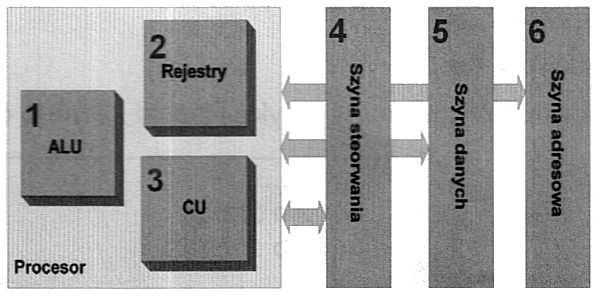

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

Brak odpowiedzi na to pytanie.

W systemie Windows Server, możliwość udostępnienia folderu jako zasobu sieciowego, który jest widoczny na stacji roboczej jako dysk oznaczony literą, można uzyskać poprzez realizację czynności

Brak odpowiedzi na to pytanie.

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

Brak odpowiedzi na to pytanie.

Granice dla obszaru kolizyjnego nie są określane przez porty urządzeń takich jak

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń odnosi się do sieci P2P - peer to peer?

Brak odpowiedzi na to pytanie.

Jeśli w określonej przestrzeni będą funkcjonowały równocześnie dwie sieci WLAN w standardzie 802.11g, to aby zredukować ryzyko wzajemnych zakłóceń, należy przypisać im kanały o numerach różniących się o

Brak odpowiedzi na to pytanie.

Jaką wartość w systemie szesnastkowym ma liczba 1101 0100 0111?

Brak odpowiedzi na to pytanie.

Jakie parametry można śledzić w przypadku urządzenia przy pomocy S.M.A.R.T.?

Brak odpowiedzi na to pytanie.

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

Brak odpowiedzi na to pytanie.

Do przeprowadzenia aktualizacji systemów Linux można zastosować aplikacje

Brak odpowiedzi na to pytanie.

Wtyk przedstawiony na ilustracji powinien być użyty do zakończenia kabli kategorii

Brak odpowiedzi na to pytanie.

Aby dezaktywować transmitowanie nazwy sieci Wi-Fi, należy w punkcie dostępowym wyłączyć opcję

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno się wykorzystać, aby rozszerzyć zasięg sieci bezprzewodowej w obiekcie?

Brak odpowiedzi na to pytanie.

Funkcję S.M.A.R.T. w twardym dysku, która jest odpowiedzialna za nadzorowanie i wczesne ostrzeganie o możliwych awariach, można uruchomić poprzez

Brak odpowiedzi na to pytanie.

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

Brak odpowiedzi na to pytanie.

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

Brak odpowiedzi na to pytanie.

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

Brak odpowiedzi na to pytanie.

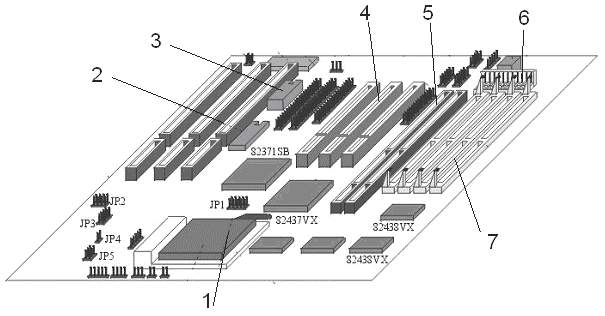

Na schemacie przedstawionej płyty głównej zasilanie powinno być podłączone do gniazda oznaczonego numerem

Brak odpowiedzi na to pytanie.

Aby osiągnąć optymalną prędkość przesyłu danych, gdy domowy ruter działa w paśmie 5 GHz, do laptopa należy zainstalować kartę sieciową bezprzewodową obsługującą standard

Brak odpowiedzi na to pytanie.

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę haseł oraz stosowanie haseł o odpowiedniej długości, które spełniają kryteria złożoności, należy ustawić

Brak odpowiedzi na to pytanie.

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

Brak odpowiedzi na to pytanie.

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Brak odpowiedzi na to pytanie.

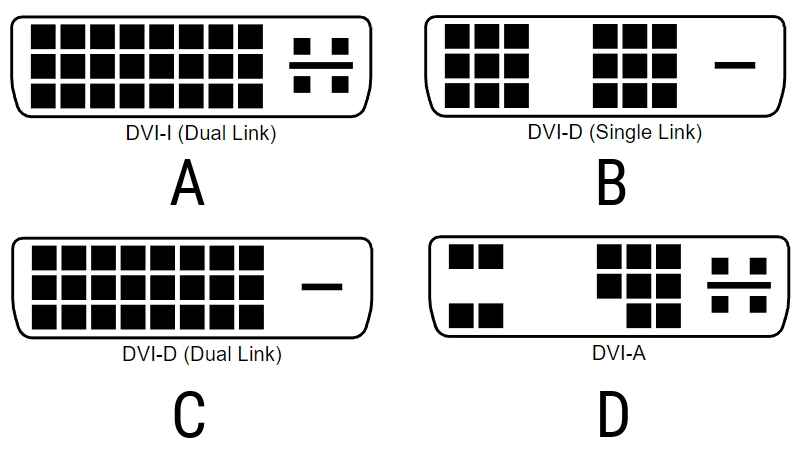

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Brak odpowiedzi na to pytanie.

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

Brak odpowiedzi na to pytanie.

Do jakich celów powinno się aktywować funkcję RMON (Remote Network Monitoring) w przełączniku?

Brak odpowiedzi na to pytanie.