Pytanie 1

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |

Algorytm porządkowania tablicy, który polega na wielokrotnym porównywaniu ze sobą par sąsiednich elementów oraz ich zamianie, gdy warunek jest spełniony, nosi nazwę sortowania

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |

W teorii relacji operacja selekcji polega na

Które z poniższych twierdzeń najlepiej opisuje klasę Owoc zdefiniowaną w PHP i przedstawioną w kodzie?

class Owoc {

public $nazwa;

private $kolor;

function set_nazwa($nazwa) {

$this->nazwa = $nazwa;

}

}

W językach programowania o układzie strukturalnym, aby przechować dane o 50 uczniach (ich imionach, nazwiskach oraz średniej ocen), konieczne jest zastosowanie

W podanym kodzie JavaScript ponumerowano linie dla ułatwienia. W programie występuje błąd, ponieważ po wykonaniu żadna wiadomość nie jest wyświetlana. Aby usunąć ten błąd, należy

1. if (a < b)

2. document.write(a);

3. document.write(" jest mniejsze");

4. else

5. document.write(b);

6. document.write(" jest mniejsze");Z tabeli należy wybrać imiona osób, które spełniają kryterium, że drugą literą jest 'e', a słowo ma co najmniej 5 znaków (pięć lub więcej znaków). W tym celu w klauzuli WHERE można użyć wyrażenia

Jaką właściwość CSS należy zastosować, aby uzyskać linie przerywaną w obramowaniu?

W JavaScript metoda Math.random() ma na celu

Dzięki poleceniu ALTER TABLE można

Które z instrukcji algorytmu odpowiada graficznemu przedstawieniu bloku pokazanego na ilustracji?

W hurtowni utworzono tabelę sprzedaż, która zawiera pola: id, kontrahent, grupa_cenowa oraz obrot. Jakie polecenie należy wykorzystać, aby znaleźć tylko kontrahentów z drugiej grupy cenowej, których obrót przekracza 4000 zł?

Jakie polecenie przywróci do działania uszkodzoną tabelę w SQL?

Aby zmienić strukturę już istniejącej tabeli przy użyciu zapytania SQL, należy użyć kwerendy

Do czego wykorzystywany jest program debugger?

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

W SQL, aby zabezpieczyć kwerendę CREATE USER przed utworzeniem konta, jeżeli ono już istnieje, należy użyć składni

Jaką właściwość należy zastosować w selektorze CSS, aby osiągnąć efekt rozrzucenia liter?

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

Jakie z poniższych stwierdzeń właściwie opisuje tabelę utworzoną przez: CREATE TABLE dane (kolumna INTEGER(3));

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

Która z zasad walidacji stron internetowych jest niepoprawna?

Jaką wartość w systemie szesnastkowym przyjmie kolor określony kodem RGB rgb(255, 128, 16)?

Przy założeniu, że użytkownik nie miał wcześniej żadnych uprawnień, polecenie SQL

GRANT SELECT, INSERT, UPDATE ON klienci TO anna;nada użytkownikowi anna uprawnienia wyłącznie do

Który znacznik ma zastosowanie w sekcji body dokumentu HTML?

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

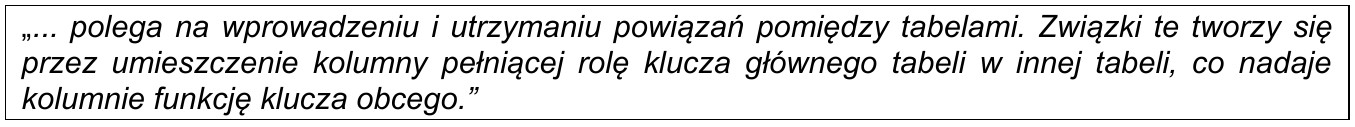

Jaką integralność określa przytoczona definicja?

Który z wymienionych formatów wideo nie jest wspierany przez standard HTML5?

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Kaskadowe arkusze stylów są tworzone w celu

Który efekt został zaprezentowany na filmie?

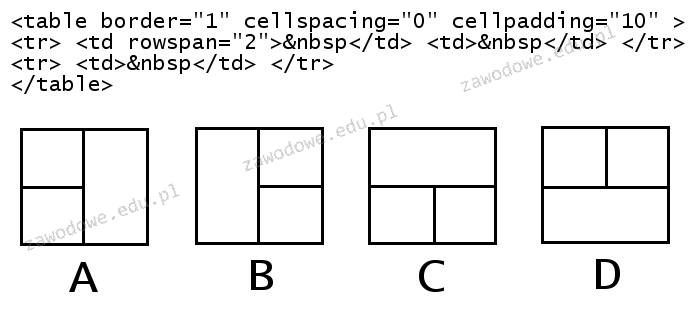

Funkcja colspan umożliwia łączenie komórek tabeli w układzie poziomym, natomiast rowspan w układzie pionowym. Która z poniższych tabel odpowiada fragmentowi kodu w języku HTML?

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

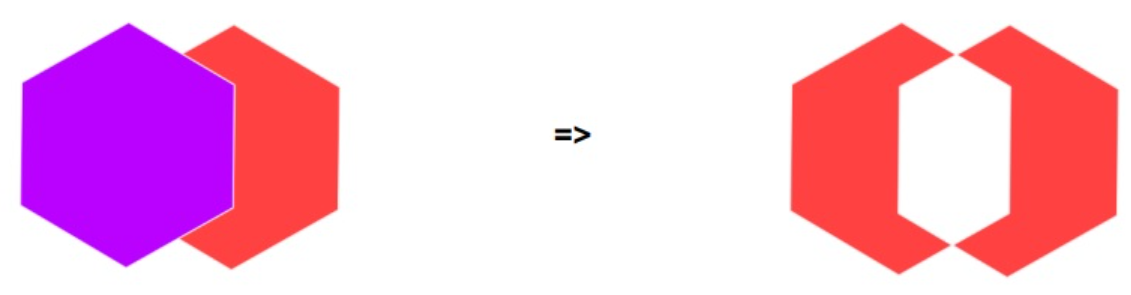

Aby zaprojektować kształt logo dla strony WWW sposobem przedstawionym na obrazie, należy zastosować funkcję

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

W języku CSS wprowadzone zostało następujące formatowanie: ```h1 i {color:red;}``` Kolor czerwony będzie stosowany do

Jakie oznaczenie powinno się zastosować, aby umieścić film na stronie internetowej?

Aby ustawić marginesy wewnętrzne dla elementu, gdzie margines górny wynosi 50px, dolny 40px, prawy 20px oraz lewy 30px, należy zastosować składnię CSS

Która z metod komentowania kodu nie jest używana w PHP?